Lassan már senki nem kapja fel a fejét, ha a hagyományos politikai zavargásokat, fegyveres konfliktusokat - amelyek zömmel, de nem kizárólag elég jól beazonosítható felek között zajlanak - rendre követi, kíséri valamilyen kibertérben is zajló támadás. Ezúttal a lassan egy éves orosz-ukrán szembenállás margójára írhatunk egy ilyen fejezetet, ugyanis nem rég egy olyan kártevő tűnt fel a színen, amelynek kiemelt célterülete Ukrajna és Lengyelország.

A welivesecurity.com oldal beszámolója szerint 2014. augusztusában észlelték először azt a távoli kódfuttatást és adatlopási funkciót tartalmazó kártevőt, amely a korábban ismert BlackEnergy egy új variánsa. Az eredeti kártevő 2007-ben még csak DDoS támadásra volt alkalmas, és az Arbor Networks készített róla annak idején egy alapos elemzést. Később 2010-ben a BlackEnergy 2 már rootkites rejtőzködéssel is kiegészült a Dell Secureworks jelentése szerint.

A fejlődés azonban szemmel láthatóan nem állt meg, hiszen a kártevő család legújabb verziója BlackEnergy Lite néven már láthatóan egy kritikus geopolitikai helyzetben igyekszik célzottan támadni, és eszköztárában az UAC elkerülés, a driver meghajtóprogramok aláírásának kijátszása is szerepel.

A kártevő terítésekor jellemzően olyan adathalász e-maileket küldözgettek a támadók, amely valamilyen érdekes információt ígértek az ukrán válsággal kapcsolatban, ám a levelek mellékletébe az CVE-2014-1761 sebezhetőséget kihasználó rosszindulatú Microsoft Office dokumentumokat helyeztek például olyan hamis hírrel, hogy abban állítólag orosz nagykövetek bizalmas beszélgetését lehet olvasni.

Egyébként ezt a sérülékenységet többek közt a híres-hírhedt MiniDuke támadási vektorai között is megtalálhatjuk. A 2014. nyarán átírt kártevő fő célja szemlátomást a kiszemelt számítógépek merevlemezéről történő célzott adatgyűjtés, kémkedés.

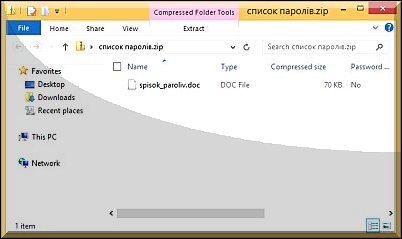

Az ESET szerint több, mint száz esetben történt ilyen kísérlet lengyel és ukrán állami szervezetek, különféle cégek, vállalkozások ellen hasonló csali Word dokumentumokkal. Emellett rosszindulatú Power Point állományok, illetve Java sebezhetősége kihasználó kódok is napvilágot láttak már, továbbá egy "jelszavak listája" nevű csalogató ZIP fájl is elküldésre került. Ez utóbbinál nem lehet pontosan eldönteni, hogy ez is a támadás része-e, vagy csak hibáztak, és mellényomtak a támadók.

A friss téma az idei VirusBulletin konferencián is soron kívül helyt kapott. Természetesen indokoltnak látszik a további folyamatos adatgyűjtési és részletes elemzési munka, hogy később sikerüljön még pontosabb képet kapni a kártevő részletes viselkedéséről, illetve C&C kommunikációjának megfigyelésével az esetleges eredetéről is kiderülhessenek információk.

Természetesen - ahogy azt a 2007-es Észtország, vagy a 2008-as Grúzia elleni kibertámadásnál is már láttuk, ilyenkor rendre nem határozható meg egyértelmű felelős vagy konkrét elkövető, hanem mindössze sejteni vagy találgatni lehet részint a technikai részletadatokból, részint pedig az érdekek áttekintése révén. Éppen ezért lehet érdekes, hogy a walesi NATO csúcson egyértelműen deklarálásra került, hogy kibertámadás ellen akár hagyományos fegyverekkel is reagálhat majd válaszcsapásban az USA. Az elkövetők pontos beazonosítása nélkül ez egyelőre elég elképzelhetetlennek látszik.

Egy biztos, a különféle konfliktusos övezetekben a hagyományos fegyvernemek mellett a felek, vagy szimpatizánsaik előbb-utóbb ha nem is hivatalosan, de a különféle kibertámadásokat is egyre gyakrabban bevetik.

Bicepsz Elek 2014.09.25. 19:34:46