Jelszó fronton mi felhasználók már sokszor és sokat vétkeztünk, illetve rengeteg alkalommal írtunk, javasoltunk, adtunk ötleteket arra nézve, hogyan válasszunk magunknak valóban erős jelszót, amely emellett legyen egyedi, rendszeresen változtatott és kétfaktoros autentikációval megerősített. Ezúttal Kaliforniában mertek nagyot álmodni a gyártói elvárásokról, és felugrottak az "egy kicsivel biztonságosabb jelszó" feliratú vonatszerelvényre.

A Kalifornia államban bevezetett törvény célja a túlságosan gyenge (vagyis illetéktelenek által könnyen törhető, kitalálható) illetve a publikus listákon szereplő jelszavak leváltása. Ebbe nemcsak a felhasználók által választott gyenge jelszavak eshetnek bele, hanem jellemzően a vásárolt eszközök alapértelmezett admin/admin típusú, használatba vett, de default értékeken hagyott - vagyis szintén könnyedén feltörhető - környezete is.

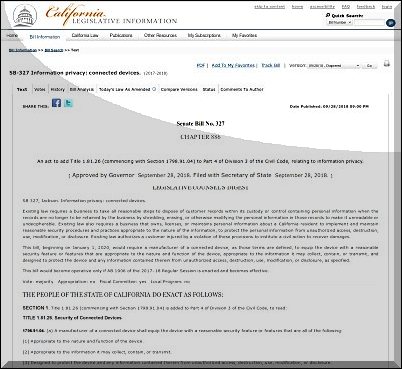

A szeptember 28-án kelt rendelkezés célja világos, az internethez kapcsolódó eszközök és a felhasználók személyes adatainak nagyobb biztonsága, így olyasmiket írnak elő a forgalmazók számára, mint például a gyártott eszközöknél mindegy egyes darabnál teljesen egyedi jelszó, vagy az első használatbavételkor történő hitelesítés. A rendelkezés 2020. január 1-e után forgalomba hozott eszközökre vonatkozik majd. Kis lépés ez Kaliforniának, és kis lépés a biztonságtudatosságnak a helyes irányába, ami ugyan lehetne nagyobb lépés is - pl. előírt rendszeres security update - de ne legyünk telhetetlenek, eljöhet idővel majd ez is.

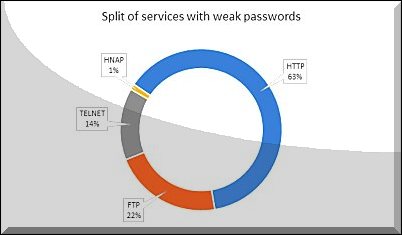

Érdekességképpen érdemes előbányászni azt a 2016-os felmérést, amelyben az otthoni routerek biztonságát vizsgálta az ESET.

A 12 ezer eszköz akkori vizsgálatának eredményei arról tanúskodtak, hogy a felhasználók legalább 15%-a gyenge jelszót használt, sokan egyáltalán nem konfigurálták be biztonságosra az útválasztót (portok és szolgáltatások letiltása), illetve nem frissítették annak firmware programját annak ellenére, hogy a gyártó már kiadott biztonsági frissítéseket.

Az egyedi jelszó megkövetelése egyébként nem új fogalom, már 2016-ban írtunk arról, hogy például a Microsoft végre örvendetesen meglépte ezt, és a legidiótább, legprimitívebb, Worst Password listán szereplő jelszavakat nem engedi beállítani így azóta a Microsoft Live fiók, az Azure, az Xbox, a OneDrive, az Outlook vagy éppen a sajnos talán megszűnőfélben lévő Skype sem fogadja el már ezeket - nagyon helyesen.

Szóval csak üdvözölni lehet ezt a kezdeményezést is, mert vele mattot kaphatnának az olyan könnyen törhető, vagy egyszerűen kitalálható jelszavak, mint a "password", "admin", "letmein", "qwerty" vagy az "123456".

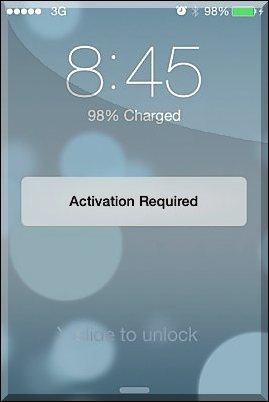

Végül amellett se menjünk el szó nélkül, hogy Kaliforniában nem ez az első ilyen jellegű kiberbiztonsággal kapcsolatos rendelkezés. Talán sokaknak rémlik, hogy már 2015-ben is írtunk egy hasonló rendeletről, az akkor azt írta elő, hogy 2015. július 1. után ebben az államban már kizárólag csak olyan mobiltelefont lehessen értékesíteni, amelyben alapértelmezetten engedélyezett állapotban tartalmazza a lopásgátló Kill Switch opciót.

Emlékezetes, hogy azokban a városokban, ahol annak idején ezt a bizonyos Kill Switch technológiát tesztelték, drasztikusan, 20-40%-kal csökkent a mobil lopások száma. A technológia egyébként arra szolgál, hogy egy esetleges lopás után a szolgáltató külön app telepítése nélkül azonnal elvégezhet rajta egy távoli adattörlést (remote wipe), valamint ezt követően kizárólag egy egyedi azonosítóval lehet a készüléket újra működésre bírni, még factory reset esetén is csak ezzel a kóddal kapcsol be a telefon, így a tolvaj hoppon maradhat.

Az előző cikkeknél is abban reménykedtünk, hogy a jó példák ragadósak lesznek más USA tagállamok, illetve más országok számára is. Apró lépéseket már itthon is láthattunk, például egyes internetszolgáltatók által szállított eszközöknél használt eszközönként valóban egyedi jelszavakat használ. Ám általánosságban az IoT eszközök egyre növekvő - ez világszinten a 20 milliárdtól hétmérföldes léptekkel tart az 50 milliárd felé - száma ellenére azok biztonsága sajnos abszolúte nem tükrözi a vírustörténelem eddigi 32 évéből levonható tanulságok felelősségteljes alkalmazását.

Így a clear textes kommunikáció, a hiányzó hitelesítés és brute force elleni védelem, a bedrótozott hardcoded root passwordok használata, a hiányzó titkosítás, vagy a megszüntethetetlen törölhetetlen profilok, illetve a teljességgel hiányzó rendszeres hibajavító frissítések kérdése is ilyen problémás pont még mindig sok helyütt. Talán a GDPR ad majd egyszer valamilyen kikényszerített szigorúbb szabályozást az IoT eszközök gyártói felé, addig pedig reménykedhetünk ebben is.