Az ESET kutatói is részt vesznek abban a globális összefogásban, amelynek célja a Trickbot megállítása, amely 2016-os működése óta több mint egymillió számítógépet fertőzött meg. A Trickbot a megfertőzött számítógépek hitelesítő adatainak ellopásáról ismert, az utóbbi időben pedig még súlyosabb támadások, például zsarolóprogramok terjesztő eszközeként működött.

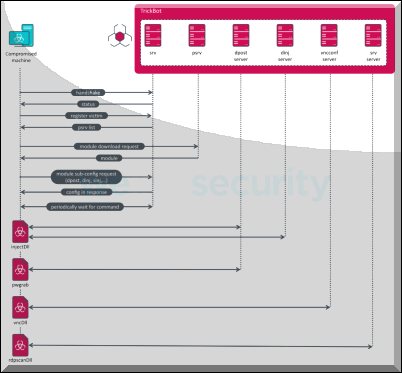

A botok vagy webes robotok automatizált kártékony programok, amelyek hálózati blokkokat ellenőriznek, és megtámadják a biztonsági résekkel rendelkező számítógépeket. Ez lehetővé teszi a hackereknek, hogy egyszerre számos számítógép felett átvegyék az irányítást, és botok (más néven zombik) hálózatává, azaz botnetté alakítsák őket, a felhasználók tudta nélkül. Az ESET a Microsofttal, a Lumen’s Black Lotus Labs Threat Research-csel, az NTT-vel és további partnerekkel összefogva, technikai elemzéssel, statisztikai információkkal, illetve ismert parancs- és vezérlőszerverek domain- és IP címeivel járult hozzá a Trickbot elleni közös fellépéshez.

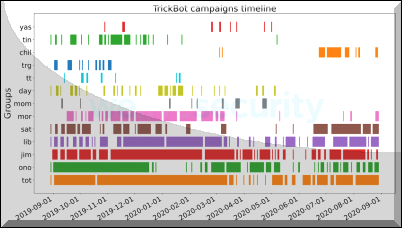

A szakértők a 2016 végén történt első észlelés óta folyamatosan követik a Trickbot botnet tevékenységét. Csak 2020-ban az ESET botnet nyomkövető platformja több mint 125 ezer kártékony variánst vizsgált meg, továbbá 40 ezer olyan konfigurációs fájlt töltött le és dekódolt, amelyeket különböző Trickbot modulok használtak, így széleskörű rálátást biztosított a botnet által használt különböző C&C vezérlőszerverekre.

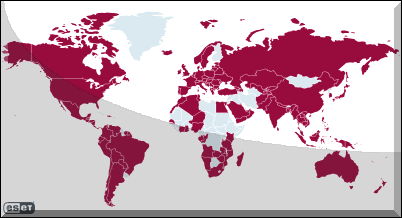

A nyomon követéssel töltött évek során rendszeresen észleltük a Trickbot támadásait, amely az egyik legnagyobb és leghosszabb életű botnetté vált. A Trickbot az egyik legelterjedtebb banki adatokat lopó rosszindulatú programcsalád, ez a kártevő világszerte fenyegetést jelent az internetfelhasználók számára. Jean-Ian Boutin, az ESET fenyegetéskutatási vezetője szerint eddigi működése során sokféleképpen terjesztették a kártevőt.

Az utóbbi időben gyakori volt az a mintázat, hogy a Trickbot olyan rendszerekbe tört be, amelyeket már egyébként is kompromittált egy másik nagy botnet, az Emotet. Korábban a Trickbot kártevőt főként banki trójai vírusként használták az üzemeltetői, hogy az online bankfiókokból lopjon hitelesítő adatokat, és illegális átutalásokat hajtson végre.

A platformhoz kifejlesztett egyik legrégebbi bővítmény lehetővé teszi a Trickbot számára a webinjekciókat (webinjection), vagyis azt a technikát, amellyel a rosszindulatú programok dinamikusan változtatni tudnak azon, hogy milyen felület jelenjen meg egy kompromittált rendszer felhasználója előtt bizonyos webhelyek látogatása során.

A Trickbot amiatt is különösen sokoldalú, hogy a tevékenységi köre könnyen változtatható a bővítményeinek segítségével. A kutatók a nyomon követés során 28 különböző ilyen bővítményt gyűjtöttek be és vizsgáltak meg. Ezek közül vannak, amelyek a böngészők, e-mail fiókok és alkalmazások jelszavainak begyűjtésére szakosodtak, míg mások képesek a hálózati forgalom módosítására, illetve a bővítmények továbbterjesztésére.

A Trickbot-kampányok figyelemmel kísérése során több tízezer különböző konfigurációs fájlt gyűjtöttünk össze, amelyeknek köszönhetően megtudtuk, pontosan milyen webhelyeket céloznak a Trickbot üzemeltetői. A megcélzott URL-ek többnyire pénzügyi intézményekhez tartoznak. Azért jelent különösen nagy kihívást ezt megállítani, mert különféle beépített tartalék mechanizmusokkal rendelkezik, és a kártevő kapcsolódása a földalatti kiberbűnözés kifejezetten aktív szereplőihez rendkívül összetetté teszi az egész műveletet.

A Trickbothoz kapcsolódó további technikai részletek az "ESET takes part in global operation to disrupt Trickbot" című angol nyelvű blogposztban olvashatók a WeLiveSecurity oldalán.