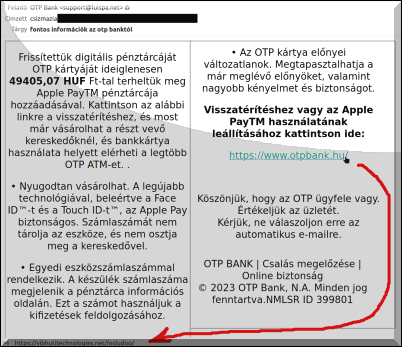

Nem marad ki a támadási hullámból az OTP sem, ezúttal egy "fontos információk az otp banktól" tárgysorú üzenet esett be a postafiókunkba - és vélhetően nem csak egyedül nekünk.

Ideiglenesen megterhelték a kártyánkat 49 ezer forinttal - állítja a levél, az Apple PayTM pénztárca hozzáadása miatt. Pedig ezt nem igényeltük, nem kértük, nem írtunk alá erről szerződést, az üzenet most mégis erre hivatkozva kínál linket az állítólagos visszatérítéshez.

Bár mindez csak akkor lenne használható, ha a felhasználónak iPhone telefonja van, Androidon nem ketyeg az Apple Pay, de kétségbeesni azért nem nagyon kell, mert adathalász átverés ez a javából.

Mukinyúl feladó küldte: "support KUKAC luispa PONT net", az e-mail trace alapján Michiganből érkezett a hű de hivatalos levél. Aztán van itt keverve tegezős-magázós magyartalan szöveg is: "Köszönjük, hogy az OTP ügyfele vagy. Értékeljük az üzletét. Kérjük, ne válaszoljon erre az automatikus e-mailre."

És persze az egérmutatót a link fölé mozgatva (hover) is üvölt, hogy a "vibhutitechnologies PONT net PER includoo" link még csak köszönőviszonyban sincs az Országos Takarékpénztár és Kereskedelmi Bank Nyrt. hivatalos weboldalával.

A link szövege azért jópofa: "Visszatérítéshez vagy az Apple PayTM használatának leállításához kattintson ide" Igazi 22-es csapdája: ha egyértek, azért, ha nem értek egyet, akkor azért.

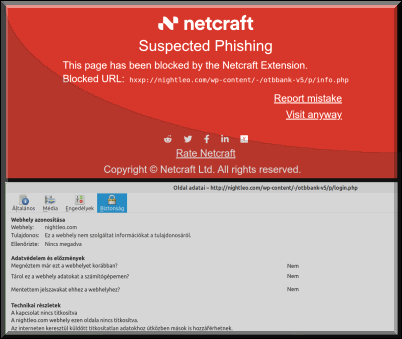

A kattintás után tegnap még akadály nélkül jutottunk a csalók hamis banki hasonmás oldalára, ma reggel viszont már a Netcraft figyelmeztetést ignorálva lehet eljutni az adathalász webhelyre.

Ennek címe a menetközbeni átirányítás után: "nighleo PONT com PER wp-content PER - PER otbbank-v5 PER p PER login.php", tehát ismét egy Wordpresses sebezhetőség kihasználásának lehetünk tanúi.

És nem csak mukinyulas ez a szedett-vedett webcím, de még egy árva kamu https tanúsítványra sem futotta a mester bűnözőknek.

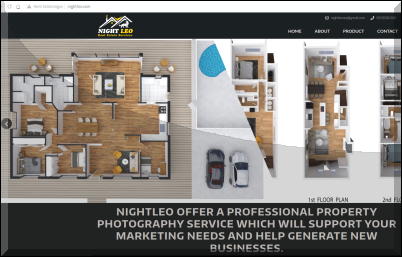

A feltört hely egyébként eredetileg egy ingatlanos tematikájú webcím, akik valószínűleg észre sem vették, hogy már nem az övék az oldal.

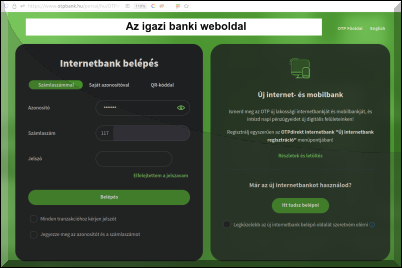

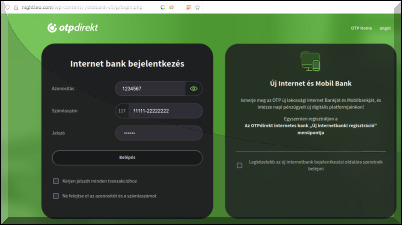

Ebben az URL sorban a "otbbank" a legviccesebb, még a megfelelő betűket sem sikerült kiválasztani az egypálcás mutatványukhoz. Az adathalász oldal megkísérli bekérni az OTP banki belépési adatainkat: azonosító, számlaszám és jelszó.

Ilyesmiket akkor sem érdemes begépelni, ha egy webáruház még egy SSL kapcsolatra is képtelen, de itt a megtévesztésre szánt úgynevezett "hasonmás" webhely még arra is képtelen, hogy a hivatalos weboldalt lekopírozza, például "azonosító" helyett "azonosítást" kér be.

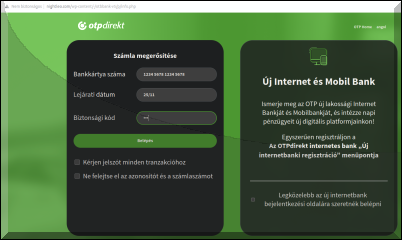

A fenti mezők kitöltése után nem elégszik meg ezen adatokkal, mint egy hagyományos banki beléptető, hanem rákérdez még a bankkártya adatainkra is, ha már ilyen szépen összejöttünk: bankkártya száma, lejárati ideje és tadaaaaam, még a 3 jegyű CVC biztonsági kódot is elkéri, a számla állítólagos megerősítéséhez.

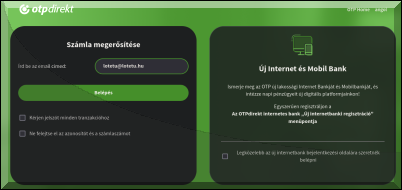

De nem fogyott ki a szusz a kihallgató tisztünkből, búcsúzásképpen még az e-mail címünket is tudni akarja, igaz a kutya oltási bizonyítványának számát ezek után már nem kérdezi meg.

Szóval itt azért vastagon figyelmetlennek kell lenni ahhoz, hogy egy technikailag ilyen szinvonaltalan csalásba valaki mégis belesétáljon, senkiháziak kezében már az adathalászat is. Reméljük, hogy mostanra mindenki inkább már csak szórakozni jött ide, semmint megijedni. A poszt megírásának végére a fenti oldalakat már le is lőtték.