Néhány nappal ezelőtt írtak arról, hogy kiszivárgott 15 ezer magyar gmailes jelszava. Egy ideig el is lehetett érni az adatokat sima szöveg formátumban, aztán fél nap után törölték. Összefoglaljuk, mit érdemes megtanulni az esetből.

A magyar adatokat közzétevő hackerek nem a Gmailt törték fel, hanem a futóversenyeket szervező Budapest Sportiroda rendszerét, a futanet.hu oldalt, ezen keresztül szivárogtak ki a regisztrált felhasználók e-mail címei és jelszavai. Az információk egy észtországi fájlmegosztó portálon jelentek meg, az ügyet pedig az Origo hírportál fedezte fel.

Többen is ellenőrizték a saját címüket, a jelszavak jók voltak, bár sok esetben régiek: volt olyan, amelyiket már egy éve lecseréltek. Mivel az iroda nem tárol bankkártya információkat, azokat nem lophatta el senki, a honlap ugyanis egy biztonságos, többlépcsős fizetési felületre irányítja át a felhasználókat.

De mit lehet kezdeni tizenötezer magyar felhasználó e-mail címével és jelszavával? Az adatok értékét elsősorban az adja, hogy az emberek ugyanazzal az e-mail címmel regisztrálnak a legtöbb honlapra, és a felmérések szerint hét emberből legalább egy lustaságból ugyanazt az egy jelszót használja az összes létező fiókjához, igénybe vett szolgáltatáshoz.

Tovább tetézi mindezt, hogy sok esetben ráadásul éveken keresztül így használják, sőt még a pénzmozgásokkal kapcsolatos weboldalakon, például a bank honlapján vagy online piactereken is. Egy ilyen lista éppen ezért sokat ér a feketepiacon, hiszen mindenhol, ahol az adott e-mailcím szerepel, próbálkozni lehet az adott jelszóval is.

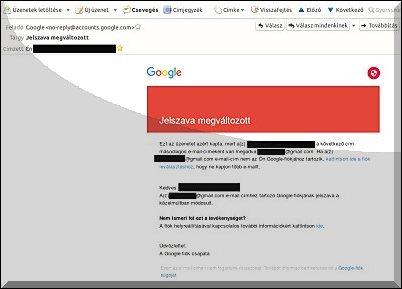

Hogyan védekezhetünk? Azon túl persze, hogy egyedi és erős jelszót használunk mindenütt, valamint ezeket rendszeres időközönként - akár történik incidens, akár nem - lecseréljük. Persze ha valamilyen betörés, szivárgás, eszközlopás történik, akkor az azonnali csere kötelező. Itt jöhet jól például a két faktoros azonosítás, amely a banki ügyletek esetében is elterjedt, és használata megnehezíti a bűnözők számára az életet.

Ilyenkor ugyanis a szokásos név-jelszó páros beütése után igénybe kell venni egy jelszógeneráló eszközt is (tokent vagy mobiltelefonra érkező SMS aláírást), ami egy egyedi, egyszer használatos jelszót generál. Vagyis ilyenkor a támadónak még a telefonunkat is el kellene lopnia, hogy ehhez hozzáférjen. (Persze mattot így is sokféleképp adhatunk magunknak: nyitott wifivel, nyilvános helyen a vállunk felett kifigyelhető adatainkkal, hanyagul kezelt elvesző telefonunkkal, stb.)

Sok helyen érhető már el, sőt alapértelmezetten adott nem csak a https titkosított kapcsolat, hanem a kéttényezős hitelesítés is: a Google, PayPal, Yahoo, Twitter, Facebook, az Apple ID, és a Snapchat is rendelkezik ezzel, érdemes tehát használni.

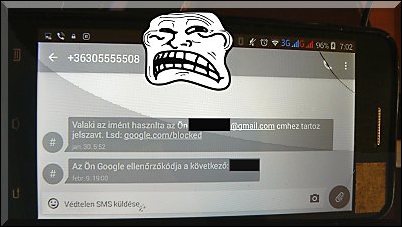

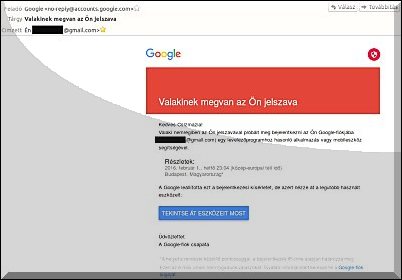

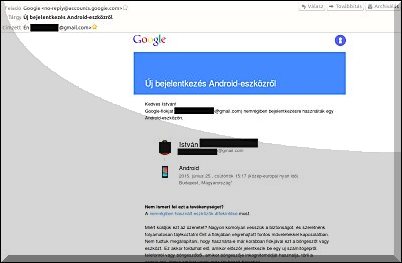

A Gmail esetén kaphatunk értesítést, ha valaki illetéktelenül megpróbálna belépni a fiókunkba, erről e-mailben vagy SMS-ben is értesülhetünk.

Nézzünk rá akkor kicsit a jelszavakra is: a listában sajnos nagyon sok Darwin díjas jelszó szerepel, ami 2016-ban ennyi temérdek biztonsággal foglalkozó cikk után elég gáz. Emellett azt sem szabad elfelejteni, hogy egy kikémlelt jelszó, még ha éppen nem is érvényes, akkor is segíthet a támadónak némely esetben.

Például ha valakinek túlságosan egyszerűek (udvariasan fogalmazva) a jelszó alkotási szokásai, és a "kutyuska5" típusú szuperbiztonságos jelszónál a változtatás nála fél év múlva a "kutyuska6"-ot jelenti, amíg egyszer újra körbe nem ér, akkor ezzel is képes magas labdát adni a támadóknak.

onlajnok · http://www.onlajnok.com 2016.04.12. 16:20:46

ahha 2016.04.12. 16:54:38

Sam. Joe · http://www.matchboxmemories.hu 2016.04.12. 17:03:55

8-)

BruceTheHoon 2016.04.12. 17:23:59

iQwerty 2016.04.12. 18:30:15

Ha már olvasni tudsz is, a szövegértelmezéssel baj van. Ott a cikkben, hogy ugyan azt a jelszót használja sok ember. Hogy te is megértsd. Ha a futanet-re piroska volt a jelszó, nagy valószínűséggel a gmail-re IS piroska volt a jelszó.

És hogy miért gmail? Ha valahova elfelejted a jelszavad (márpedig aki ugyan azt használja, az elég egyszerű ember), kérsz egy jelszó emlékeztetőt. Azt meg jól meg tudja nézni a hacker. Vagy ha regisztrálsz egy oldalra, akkor rendszerint az okosok elküldik a regisztrációs adatokat. Szóval a gmail értékes a hackernek. A céges mail nem, mert oda nehezebb bejutni. Szó sem volt arról, hogy a gmail-t törték volna fel. Szép napot!

2016.04.12. 19:39:19

BruceTheHoon 2016.04.12. 19:43:01

Ez a név már foglalt! 2016.04.12. 20:14:50

Másrészt meg ez a plain textes jelszótárolás az IT szakma arconköpése. De most komolyan, kicsinálta ezt a weboldalt, unokaöcsém Pistike ?!?! Az a durva, hogy nem, ott a lap alján: VNM Zrt erp.vnm.hu/

Szégyelljétek magatokat VNM Zrt szoftverfejlesztői!

Eltévelyedés · http://gumimacik.blog.hu/ 2016.04.13. 02:12:48

Mert ugye az

"örg$xhp43--sa*143-dűem!o"

elég bonyolult, ám nem túl megjegyezhető és a sok spec karakter miatt padlót fogsz, ha véletlenül nem a saját billentyűzetkiosztásod elé ülsz le. Mondjuk épp németre van állitva az adott rendszer. Eltart majd 10 percig mire kisakkozod hogy nyomsz ű betűt és dollár jelet.

És akkor ez még csak a gémél jelszóm volt, jegyezzek meg valami hasonló egyszerűt a facebookhoz, a paypalhoz, a 4 netbankomhoz, a nyugdijboztositóhoz, a légitársaságomhoz, a blog-u-hoz, a másik két facebook accountomhoz, és a másik 74 szolgáltatáshoz amit használok.

Szóval kedves security szakértők, engem tényleg érdekel, mit lehet tenni, mert azt ugye senki nem gondolja komolyan, hogy esőemberen kivül bárki észben tud tartani nagyjából 100 féle, 15 random karaktert, és ezeket álmából felébresztve bepötyögni.

Privateer 2016.04.13. 07:02:42

Ingyen hozzájutottak egy 15 ezres élő emailcím adatbázishoz.

Jelszóparára meg van egy megoldás. Minden oldalon külön egyedi jelszót használok. Alapból is értelmetlen szó szám és írásjel kombóval. Csak én tudom melyik karakter van felcserélve. Az a karakter viszont az adott weboldal címénak valahanyadik betűje.

Pl ABcd-1234 az alapjelszó, de a blog.hu címből generálok még két karaktert, mondjuk bg, és ezt hozzácsapom a jelszó végére így:ABcd-1234.nh (billentyűzeten jobbra tolva).

Vagy bármilyen más kifordítási metódus is használható.

Voilá, mindenhol egyforma a jelszó, mégis más.

Jó, ha más a kiosztás, megszívhatom.

2016.04.13. 07:10:23

onlajnok · http://www.onlajnok.com 2016.04.13. 08:08:42

onlajnok · http://www.onlajnok.com 2016.04.13. 08:15:21

ekat 2016.04.13. 08:45:14

ekat 2016.04.13. 08:49:19

Mérnork 2016.04.13. 08:57:30

Gyűrött Papír 2016.04.13. 09:07:13

tükörfúró 2016.04.13. 10:46:33

Ezeknek nyilván van egy fő jelszava, és ha azt törik, oda van mindend. Valamit- valmiért.

Ha a böngésződdel tároltatod, az kicsit ellentmondásos, mert így minden oldalon egyedi és nagyon erős lehet, hátrány, ha elveszti a böngésző, nem fogod már tudni, vagy betörnek a gépedre, megintcsak bejutnak mindenedbe.

(bár ha betörnek, akkor tárolt jelszavak lelopása nélkül is akár, pl keyloggerrel)

A darwin díjas "password1" től, amitn minden hacker odapróbál azonnal, az egy fokkal jobb "gyerekemneve1" jelszón át vannak fokozatok.

A legdurvább védelmet a random kombinációk jelentenék, ezek nem tul megjegyezhetőek, de könnyen szintetizálható hasonló jelszó, ami már megjegyezhető.

Alapvetésként érdemes halandzsákat és nem szótári szavakat használni.

A szuptoporigátok pl olyan gyerekkori halandzsa, amit csak te tudsz, és baromi nehéz bárhogy kisakkozni.

Most csinálunk belőle biztonságos jelszót: !SuPt0P0r1G4t0K

Ez egy nem túl szofisztikált módszer, de mivel halandzsából indult és fűszert is kapott, a "Tgs6S5!dkj+2" karaktersorozathoz képest a feltörőnek kb hasonló (képtelenül nagy) energiát kellene befektetni.

tükörfúró 2016.04.13. 10:51:43

Tévedhetek is, de nekem úgy tűnik, amit a hackerek feltettek file megosztóra, az egy plaintext.Ez nem okvetlenül jelenti azt, hogy ez a site-ról lelopott pimfli "jelszótároló file" egy az egyben.

báró Csekonics 2016.04.13. 11:06:16

Lehet véletlen, de pont akkortájt loptak arról a bankszámláról, aminek a kártyájával neveztem. Sok idő után újra ott. Rendőrségi feljelentésbe is bekerült, hogy minden más hely teljesen mindennapi rutin, ahol használtam az említett (nyilván azonnal, már a bank által automatikusan letiltott) kártyát. Ez az egy nem.

De ettől még miért ne hinném el amit állítanak.

Hiszen ha mégis igaz lenne, amit a bank mond, hogy manapság már nem a végfelhasználó gépét éri meg feltörni (mert az egy-két kártyaadat és ki tudja mennyi pénze van a csókának) és nem is a bank rendszerét (mert azt meg aránytalanul nehéz), ezért a kereskedők oldalaira utaznak a csalók, mert ott egy helyen koncentrálódik a sok kártyaadat, de sokkal kevésbé védetten a bankhoz képest.

Ha ezt elhinném és még sokan mások is, az nyilván nagyon komoly mélyütést jelentene a (magyar) e-kereskedelemnek...

Ez a név már foglalt! 2016.04.13. 18:18:46

Ezt kifejtenéd, mert nem értem. Köszi!

@tükörfúró: "Sztem ez nem bizonyított, nem tárolták plaintextben.

Tévedhetek is, de nekem úgy tűnik, amit a hackerek feltettek file megosztóra, az egy plaintext."

Nem így értettük, nyilván nem egy text fájlban tárolták a userneveket és hozzájuk a jelszót, hanem egy valamilyen sql adatbázisban (valszeg mysql, de ez mindegy), de a jelszót egy az egyben írták be az adatbázismezőbe és nem hashelve, "titkosítva", így aki hozzáfér az adatbázishoz, a hackerek, de akár a rendszergazda is, az egyből megkapja a jelszavakat is. Normális helyeken már kb 20 éve ez úgy működik, hogy van egy egyirányú titkosító eljárás, hash, ami a jelszóból egy krikszkraksz karaktersorozatot generál és ezt tárolják az adatbázisban. Amikor a user pedig be akar lépni a rendszerbe akkor beírja a jelszavát, elküldi a szervernek (ha nem titkosított httpS protokollon akkor azt le is lehet hallgatni) és a szerver a beírt jelszóra is megfuttatja a hash eljárást, majd az így kapott krikszkrakszot összehasonlítja az adatbázisban a userhez tárolt krikszkraksszal. Ha egyezik akkor beléphet ha nem akkor nem jó a beírt jelszó. Persze ez a hashelt krikszkraksz is visszafejthető, de azért már nem olyan egyszerűen, 15.000 jelszónál meg ugye még több idő és akkor nem beszéltem még arról, hogy hash algoritmus és hash algoritmus közt is van különbség, na meg ottvan a sózás is stb.

De minek koptatom a klaviatúrámat itt leírták már ugyanezt, 9 évvel ezelőtt :)

index.hu/tech/szoftver/passwd110907/

Másrészt megnéztem a "javított" BSI oldalt, továbbra sincs httpS, tehát hash ide vagy oda, ha valaki lehallgatja a hálózati forgalmat akkor amikor a szervernek elküldöm a jelszavamat, akkor az egy az egyben szövegként jelenik meg a hálózaton. Persze ez a hálózati forgalom lehallgatással már nem lehet 15.000 user jelszavát lehallgatni, hanem mindig csak egy konkrét kiszemelt áldozatét, de azért egy ilyen incidens után érdemes lett volna ezt a rést is befoltozni, már csak presztízsből is.

Bálint223 2016.05.03. 07:33:58

röntgenszeműlány 2016.08.14. 10:24:43

Tökéletesen elég ennyit változtatni, ugyanis a lényeg, hogy a hash legyen más. Brute force támadást nem tud és nem is akar senki végezni a gmailes fiókom ellen.

qrzor 2017.11.17. 22:49:00

A jelszófeltörés szótári szavak és korábbi pw listák, szógyűjtemények bevetésével indul, majd utána csapnak a szisztematikus variálásba. Na ezt öli meg az elegendően hosszú jelszó használata, mert átlag hekkernek nincs akkora gépi kapacitása, hogy 20-25 karakternél hosszabb kombinációkat pörgessen hónapokig, évekig.

Gyakorlatilag meg kell tanulni egy (nem irodalmi) megjegyezhető mondatot és angol abc-vel elég használni, valamint ehhez ragasztani helyszínre jellmező utószót. Így a német, fr, cirill billentyűzet sem gond.

pl:

"az afrikai toketlen fecske repulesi sebessege nekem pont megfelelo antivirus.blog.hu"

Praktikusan:

qrzor 2017.11.17. 22:58:36

Dinkainka 2023.07.11. 06:55:00

Sikertelen bejelentkezés, helytelen jelszó 182.91.45.151 Kína

5:20 Sikertelen bejelentkezés, helytelen jelszó 85.215.202.80 Németország

3:14 Sikertelen bejelentkezés, helytelen jelszó 85.215.202.80 Németország

2:00 Sikertelen bejelentkezés, helytelen jelszó 85.215.202.80 Németország

1:22 Sikertelen bejelentkezés, helytelen jelszó 85.215.202.80 Németország

júl. 10. 14:16 Sikertelen bejelentkezés, helytelen jelszó 146.56.146.111 Dél-Korea

júl. 10. 14:16 Sikertelen bejelentkezés, helytelen jelszó 146.56.146.111 Dél-Korea

júl. 10. 14:16 Sikertelen bejelentkezés, helytelen jelszó 141.94.254.138 Franciaország

júl. 10. 14:16 Sikertelen bejelentkezés, helytelen jelszó 141.94.254.138 Franciaország

júl. 10. 14:16 Sikertelen bejelentkezés, helytelen jelszó 119.123.194.33 Kína

júl. 10. 14:16 Sikertelen bejelentkezés, helytelen jelszó 119.123.194.33 Kína

Dinkainka 2023.07.11. 06:57:55