Erről árulkodnak azok az adatok, amelyeket a BlackHole Exploit Kitben azonnal elhelyezett nulladik napos Java 7 sebezhetőségnek "köszönhetünk".

Nem lustálkodtak a kártevőterjesztők, mint arról mi is beszámoltunk, a Java sebezhetőséggel kapcsolatban egészen hegyomlás-szerű események indultak be. Röviden az előző részek tartalmából: kiderült egy kihasználható hiba a Java 7-ben, amire a csak pár havonta frissítő Oracle mégsem adott ki javítást a soron következő nyári foltjában. Emiatt aztán minden biztonsági szakember a Java uninstallálására, kikapcsolására, böngészőben való tiltására szólított fel, mire az Oracle mégiscsak előállt egy rendkívüli frissítéssel. Ezután derült ki, hogy már áprilisban jelezték nekik ezt a hibát, és ezért is érthetetlen volt a késedelmeskedés, de ennél is zavaróbb lett végül, hogy a már javított rendszerekben is találtak még újabb kihasználható hibát. Emiatt aztán az óvatosabbak ismét visszatérhettek a kikapcsolni, lekapcsolni verzióhoz - szóval teljes a káosz.

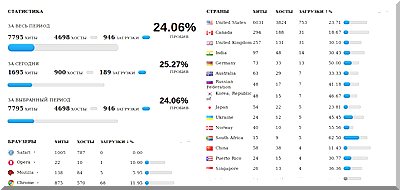

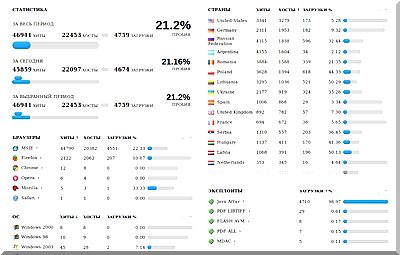

Mi most mindössze csak azt szeretnénk megmutatni, egyáltalán nem alaptalanok az ilyen félelmek, igenis vastagon kihasználják a Java nulladik napos sebezhetőségeit, és minden mást, régebbieket is minden szoftvernél, mindenkinél, aki nem frissít. A Seculert blogban a FireEye által készített beszédes BlackHoleképernyőképeken tekinthetjük meg a sikeres támadások lehetséges eredményeit, az egyik 76%-os mellett még olyat is találhatunk, amelynél a Kit-ben a 21%-os success rate-en belül egyedül csak a Java 98.97 százalékban hozta a konyhára a fertőzéseket, ami nem gyenge.

Most, hogy kiderült, hogy még korántsem vagyunk túl a Java Saga nehezén, érdemes lehet ismételten átgondolni a használom-e, mire használom, kell-e nekem egyáltalán kérdéseket, és mindenkinek az igényeihez, munkáihoz, feladataihoz testreszabva lekapcsolgatni az esetleg felesleges, illetve pillanatnyilag nem használt komponenseket, de minimum legalább az összes telepített böngészőben a plugineket. Ilyen útmutatókból készült azért jó pár darab, van Krebs bácsitól, van az ESET-től és persze az antivirus.blog is öntevékenyen szaporította szót ebben a tárgykörben.

Mivel a Java-s dolgok már nem csak a Windows felhasználókat érintik, ezért úgy gondoljuk, érdemes lehet ezzel kapcsolatban beidézni egyik korábbi posztunk zárógondolatát remélve, hogy egy idő után már nem csak a felháborodás miatti rendkívüli alkalmi frissítés lesz a folyamatok egyetlen pozitív hozadéka, hanem a jövőben ennél azért többet tartogat majd számunkra az Oracle. "Hogy a felhasználók közül ki használ antivírust Macintoshon és ki nem, abban erősen és indulatosan megoszlanak a vélemények, abban viszont mindenképpen egyetértenek még a biztonsági szakértők is, hogy a védekezés szempontjából a sok megoldandó probléma közt a Java automatikus frissítéseinek megoldása lenne az egyik, talán kulcsfontosságú feladat."