Mintha csak letette volna a Rigó utcában a felsőfokú vizsgát, tökéletes anyanyelvi szinten beszéli a magyart, a korábbi szánalmas, Fülig Jimmyt idéző Google nyersfordított szövegezésnek már nyoma sincs az új banki kártevőben. Az erstebank.hu, a budapestbank.hu, a raiffeisen.hu, az unicreditbank.hu és az otpbank.hu használóinak mindenféleképpen érdemes továbbolvasniuk.

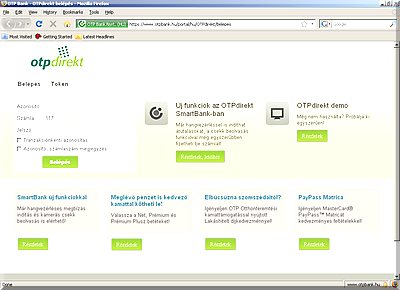

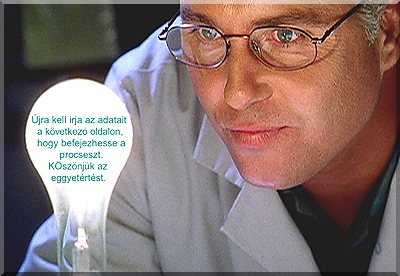

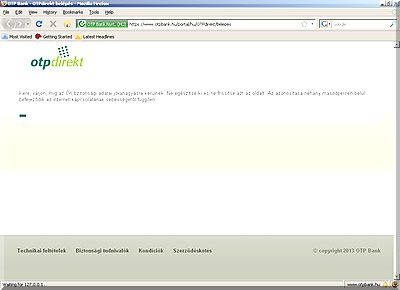

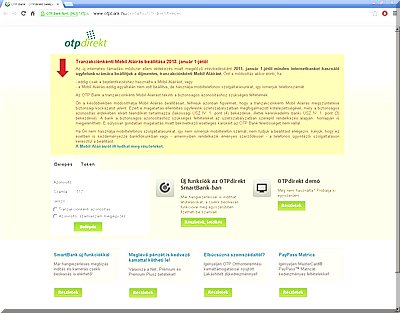

A Zeus GameOver-ként is ismert kártevő egyik friss variánsa, megannyi nemzetközi bankintézmény között, öt hazai bankot is célba vesz. Egy ezzel a trójaival fertőzött számítógépen, a trójai elrejti a bank kezdőlapjáról a figyelmeztető felhívásokat. Az alábbi képeken láthatunk erre egy példát, ahol az OTP Bank érintetlen, bejelentkező oldala fogad minket, míg a második képen láthatjuk ugyanazt a kezdőlapot, de immár a trójai program által "megtisztított" változatot, figyelmeztető felhívások nélkül. Az első kép egy vírusmentes számítógépen készült, míg a második egy Zeus/GameOver variánssal megfertőzött számítógépen.

A kártevő részletes leírás itt olvasható. Ezúton köszönjük Gégény Józsinak az elemzésről szóló beszámolóját, ami pedig a levonható tanulságokat illeti, ezekből kettő is akad. Az egyik, hogy mostantól semmiképpen nem legyinthetünk az ilyen banki kísérletekre azzal, hogy "ezek úgysem tudnak rendesen magyarul, nem kell félni" sablonos megállapítással, ennek végérvényesen vége.

A másik talán még fontosabb: a mobil aláírás kódját szokatlan módon bekérő ablakok esetében érdemes gyanakodni. A fertőzött gép képernyőjén a szabályos URL és a normálisnak tűnő https kijelzést látva sajnos gyanítható, hogy ennek már így is sokan bedőlhetnek. A mostani megjelenésbeli grafikai eltéréseket pedig ha a bűnözők később kijavítják, akkor ezzel tovább növelhetik az átverés esélyeit. Szóval könnyen lehet, hogy még máskor is fogunk találkozni Zeus papával, és egyúttal úgy tűnik, vonzó banki célpont lettünk, Európa része, még ha ezt nem is pontosan így képzeltük ;-)

Hammer · http://car-pencil-etc.blog.hu/ 2013.01.25. 17:19:15

Miről lehet pl. felismerni a fertőzöttséget, még mielőtt belépnénk a banki oldalra?

És most nem ilyesmire gondolok, hogy elrejti az üzenetet a nyitóoldalról. Az feltűnik, ha mondjuk látok egy ilyen üzenetet, de üzengethet a bank más is, meg akár le is szedheti az üzenetet maga a bank is, ha úgy akarja.

Hammer · http://car-pencil-etc.blog.hu/ 2013.01.25. 17:21:31

Csizmazia Darab István [Rambo] · http://antivirus.blog.hu 2013.01.26. 06:04:16

A hangsúly főként a szokatlanságon van. Ha már a kisujjadban van, hogyan bankolsz, és egyszercsak valami változtást, extra mezőt, plusz ablakot, stb. lát az ember, akkor érdemes lassítani, ez a fő lényeg szerintem. Nem a Zeust kell itt megjegyezni, nem az OTP-t, elég annyit, hogy ha bárki valami szokatlant, eltérőt, váratlant lát, azonnal gyanakodjon. Lehet, hogy a bank fejlesztette tovább a lapját, azért más, de lehet hogy egy kártevő illesztett be egy plusz mezőt, és bekéri a PIN kódot is jelszó mellett ;-), az a fontos hogy ne bambán, rutinból gépelgessünk, hanem mindig figyeljünk.

Persze a másik oldalról illik odatenni a szükséges hozzávalókat, naprakész vírusirtó, rendszeresen updatelt rendszer és alkalmazói programok. A bank lapját mindig begépelve, vagy saját könyvjelzőnkből elérve látogassuk, SOSE kéretlen email linkjére kattintva.

A privát mód szerintem ebben abszolút nem játszik, nem releváns. Tök mindegy, hiszen a kártevő a géped memóriájában futva a megjelenítendő HTML oldalt manipulálja, azt cserél le benne, amit akar, ezért látsz https-t meg valódinak látszó URL-t. Ha valaki már nagyon-nagyon paranoid, akkor szerintem inkább érdemes egy virtuális gépben (pl, az ingyenes Virtualbox) létrehozni egy külön kis Linux-ot, amit semmi másra nem használ, csak bebootol és bankol.

Hammer · http://car-pencil-etc.blog.hu/ 2013.01.26. 14:08:32

(Az nem paranoia, ha az az embert tényleg üldözik.)

bőrmók 2013.01.27. 15:33:29

GJ81 (törölt) 2013.01.28. 09:58:14

GJ81 (törölt) 2013.01.28. 09:59:01

boldii10 2013.01.30. 23:12:48

siskalaszlo · http://vulgarian.blog.hu 2013.06.05. 07:18:03