Amikor hamis számlát, csomagértesítőt, banki üzenetet, vagy amikor a Magyar Kormány nevében kapunk olyan levelet, amelyben állítólag 150 ezer forint kártérítéshez juthatunk a koronavírus miatt, minden ilyen átveréskor visszaélnek valamilyen cég, szervezet nevével. Sajnos bárkinek, még a kisebb vállalkozások nevét is felhasználhatják hasonló célra gátlástalan csalók.

Vagy mégsem rovatunkban már több tucatnyi példát hoztunk, amikor mégsem a FedEx értesít csomagról, amikor mégsem a koronavirus.gov.hu a valódi feladója a levélnek, amikor nincsenek ingyen Rolling Stones jegyek, vagy amikor látszólag Telekom számla érkezik, de csalók várják a túloldalon, hogy bedőljünk a próbálkozásuknak.

Ezúttal egy olyan kéretlen e-mail érkezett, amely egy legitim magyarországi cég nevében válaszol egy olyan ajánlatra, amit nem is kértünk.

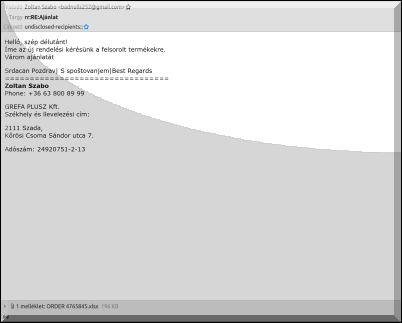

A gyanús jelek itt is hosszú tömött sorban mutatkoznak meg: feladó egy olyan állítólagos "Zoltan Szabo", aki még a magyar ékezetekkel is hadilábon áll, de a levél feladója valójában badnulls252 KUKAC gmail PONT com.

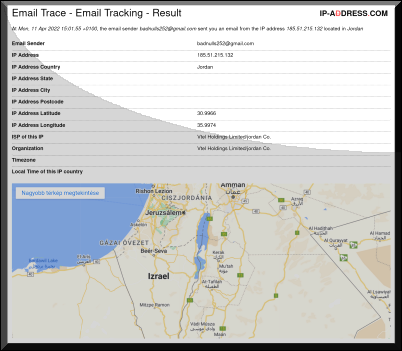

Rövid e-mail trace kapirgálás után az is látható a fejlécből, hogy Jordániából jött az e-mail, ami egy valódi magyar vállalkozásnál elég unortodox megoldásnak számítana.

Az állítólagos válasz az ajánlatkérésünkre (Tárgy: "rr:RE:Ajánlat") a magyar nyelvvel sem boldogul túl jól - például: "Íme az új rendelési kérésünk a felsorolt termékekre." Akkor most mi van, ki kért és mit, nagyon nem világos ezek alapján.

És persze az igénytelenség fokozható, nem mi kaptuk a levelet, hogy kedves mélyen tisztelt Gipsz Jakab, hanem csak a sima körleveles "undisclosed-recipients:;" a címzett.

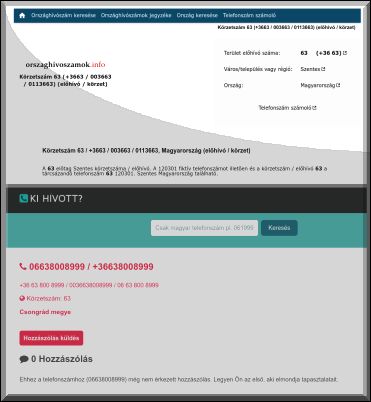

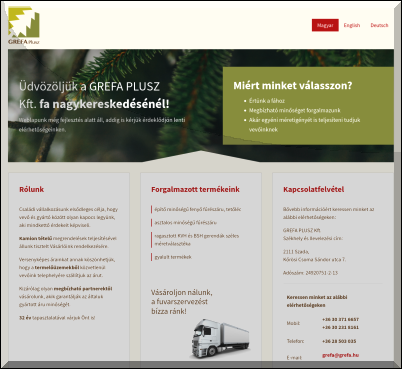

Rákeresve a cég igazi honlapjára jól látszik, hogy az e-mailben jelzett telefonszám és a cég valódi telefonos elérhetősége nem egyezik, a csalók mindenesetre egy 63-as körzetes szentesi számot tettek a levélbe.

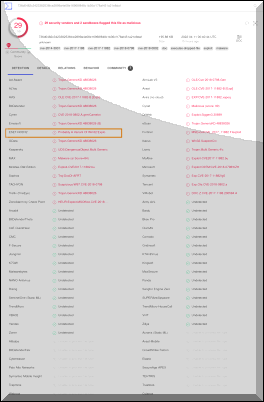

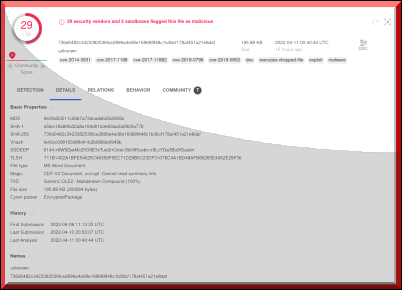

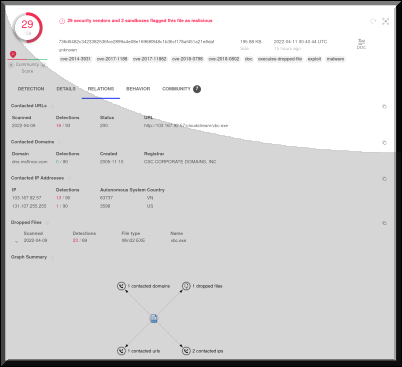

Ennyi már bőven elég lenne ahhoz, hogy olvasatlanul direkt-véletlenül rákönyököljünk a Delete gombra, ha már a spamszűrő nem fogta meg. Ám a levélnek van csatolmánya is, amit ha feltöltünk a VirusTotal oldalára, akkor a vizsgálati eredmény bizony nem igazán mutat szép képet. A látszólag "ORDER 4765845.xlsx" nevű állomány valójában egy olyan 196 KB méretű MS Word dokumentum, amely egy sebezhetőséget kihasználó kódot (exploit) tartalmaz.

Ha valaki a mellékletre rákattint és a szükséges hibajavítások hiányoznak a gépéről, akkor megfertőződik a rendszere.

A CVE-2017-11822-ről azt lehet tudni, hogy a jó 5 éves magas besorolású sérülékenységet kihasználó preparált kóddal át lehet venni a teljes vezérlést a fertőzött gép felett.

Vagyis azon a támadó ezután tetszőleges programokat telepíthet, bármilyen adatok megtekinthet, módosíthat vagy törölhet, de akár teljes felhasználói jogokkal rendelkező új fiókokat is létrehozhat.

Mi segíthet még a fenti intő jelek biztonságtudatos felismerésén felül? A naprakész vírusvédelmen természetesen felkoppan a kártékony kód, emellett szintén nem szabad elhanyagolni a hibajavító frissítő foltok telepítéseit sem.

És sajnos jól látható, nem kell ahhoz egy nagy multinak, vagy a WHO-nak, NAV-nak lenni ahhoz, hogy valakinek a nevével csalárd módon visszaéljenek a rosszindulatú bűnözők. Az érintett céget mindenesetre már értesítettük a jelen csalási kísérletről.