Vagy mégsem? rovatunk már a sokadik epizódját számlálja, volt itt Java frissítéstől kezdve, Microsoft Update-en át, Google Plus meghívó, iTunes számla, e-mail a Youtube-tól, írt nekünk a CERT és LinkedIn meghívót is kaptunk már. 2014-ben is jelentkezünk, ezúttal új képek érkeztek a Picasa albumunkba - még ha ilyenünk előtte egyáltalán nem is volt ;-)

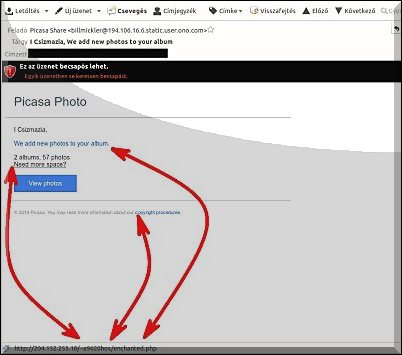

Ne feledjük, a fő lényeg mindenképpen az, hogy kéretlenül jövő e-mail mellékletre vagy felkínált linkjére nem kattintunk, hiszen bármi lehet benne. A vezér gondolat mellett sokat segít még a levelező programunk figyelmeztető jelzése is: "Figyelem, ez az üzenet becsapós lehet.". Végül pedig a szemre eredetinek látszó Facebook, DHL, LinkedIn és egyéb hivatalos levelek kinézetét koppintó üzeneteknél ugyancsak hatásos kattintás helyett a linkek fölé vinni az egérmutatót, és mosolyogva "Nice try" motyogása közben elolvasni a valódi URL hivatkozást.

A ma hajnalban érkező levél látszólag arról tájékoztat bennünket, hogy új képek érkeztek a Picasa albumunkba. A fenti okosságok tudatában mosolyogva ugrik elő a szokványos Picasa "picasaweb.google.com" oldal helyett a "hxxp://204.152.255.10/~a9620hos/enchanted.php" link.

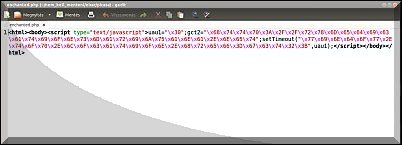

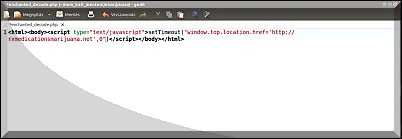

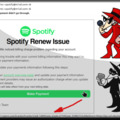

Ha ezt gyorsan le wget-eljük, elénk tárul az alábbi kép. Fatengelyes, primitivo uuencode kódolás, de vegyük most a fáradságot, és mutassuk be lépésről lépésre, hogy fejtsük vissza.

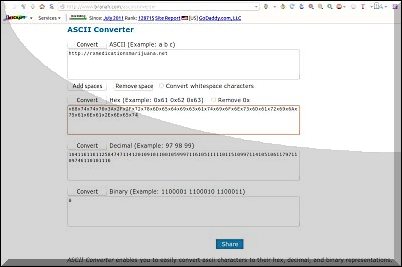

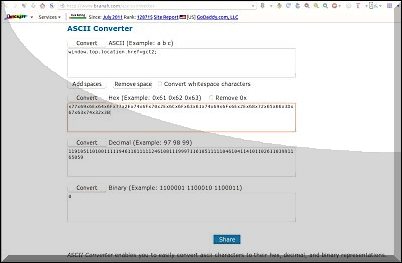

Válasszunk valamilyen praktikus online kódkonverter, például a Branah oldalt, és egyszerűen másoljuk be zagyva részt. Ha előtte lecseréljük a "\" karaktert semmire, akkor folyamatosan is olvashatóvá válik a link.

A másik kód pedig azt mutatja meg, hogyan nyitná meg a JavaScript kód a mellékelt rejtett hivatkozást.

Ha pedig mindez visszahelyettesítjük, megmutatkozik az összezavarás előtti olvasható állapot.

Az eredeti "204.152.255.10" domain fő oldala látszólag egy USA-beli parkolás alatt lévő webhely.

Maga az összezavarással elfedett, és átirányításra kerülő domain pedig egy elég friss bejegyzésű oldal a DomainTools tanúsága szerint: 2013. novemberi készítés, 2014. január 9-i módosítással. Vegyük észre, hogy az admin e-mail címe: halottkém (coroner).

Viagra, Cialis, Levitra és egyéb áhított termékek, jutányos áron. Általános tapasztalat egyébként, hogy a napi átlagos spamtermés jelentős része végződik valamilyen kanadai gyógyszerész oldalra mutató webhelyen.

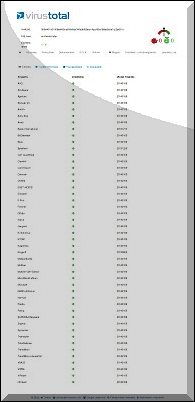

Nyilvánvalóan mivel itt az átirányítás nem kártevős oldalra mutatott, nem is kapunk a PHP fájlra semmilyen riasztást a VirusTotalban.

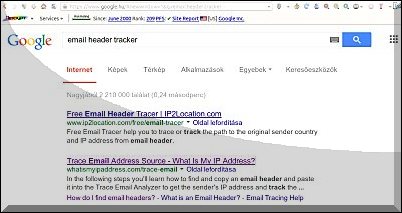

Végül kukkantsunk rá arra, honnan érkezhetett a levél, amelyet feladója szerint a "billmickler@194.106.16.6.static.user.ono.com" címről kaptunk.

A Whatismyipaddress oldal segítségével lehet kicsit kutakodni, ehhez a levél forrásából kimásoljuk a fejléc részt, bekopipasztázzuk az oldalba, majd azonnal olvasható is lesz a valószínűsíthető útvonal, esetünkben ez egy madridi cím.

Összegezve: ha el akarjuk kerülni, hogy különféle linkekre kattintva állandóan egy hamis gyógyszerész oldalon, kitöltendő űrlapok mellett vagy kártevővel fertőzött webhelyeken kössünk ki, kezeljük óvatosan a kéretlen leveleket: olvasás előtt óvatosan töröljük ki őket ;-)

BonFire 2014.09.08. 13:59:20

Akár még igazi is lehetett volna; gondolkodóba az ejtett, hogy még életemben nem töltöttem fel képet a nevezett oldalra, így vagy tévedés, vagy csalás történt, és megpróbál rávenni, hogy kattintsak a linkre, ami alatt ki tudja, mi rejlik.

Csak óvatosan!