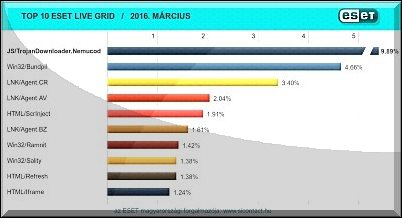

Az ESET minden hónapban összeállítja a világszerte terjedő számítógépes vírusok toplistáját, melyből megtudhatjuk, hogy aktuálisan milyen kártevők veszélyeztetik leginkább a felhasználók számítógépeit. 2016. márciusában a következő 10 károkozó terjedt a legnagyobb számban.

Nem csak visszatért, de ebben a hónapban kiemelkedő elterjedtsége miatt át is vette a vezetést a JS/TrojanDownloader.Nemucod trójai. A JS/TrojanDownloader.Nemucod HTTP kapcsolaton keresztül további kártékony kódokat igyekszik letölteni a megfertőzött számítógépre. A program egy olyan URL listát is tartalmaz, amelynek link hivatkozásait végiglátogatva különféle kártevőket próbál meg letölteni ezekről a címekről, majd végül a kártékony kódokat a gépen le is futtatja.

Az ESET telemetriai rendszerében a JS/TrojanDownloader.Nemucod hónapról hónapra folyamatosan erősödő aktivitását észlelték, amelynek oka, hogy a Locky és a TeslaCrypt titkosító zsaroló kártevők terjesztésében vesz részt.

Második helyre csúszott vissza az eddigi listavezető Win32/Bundpil féreg, amely külső adathordozókon terjedve valódi károkozásra is képes, hiszen a meghajtóinkról mind a futtatható, mind pedig a mentési Backup állományainkat törölheti. Érdemes megfigyelni, hogy a különféle kártevők mennyire kezére játszanak a zsarolóprogramoknak, itt például a helyben tárolt mentési állományok törlése éppen azt akadályozza meg, hogy a megsérült, elkódolt állományainkat egyszerűen visszaállíthassuk.

A zsaroló programok intenzív támadási hulláma miatt fontos, hogy sose nyissunk meg ismeretlen feladótól származó e-mail mellékleteket, folyamatosan frissítsük rendszerünket a hibajavító foltokkal, legyen naprakész a vírusvédelmünk, és pótolhatatlan dokumentumainkról rendszeresen készítsünk mentést külső adathordozóra.

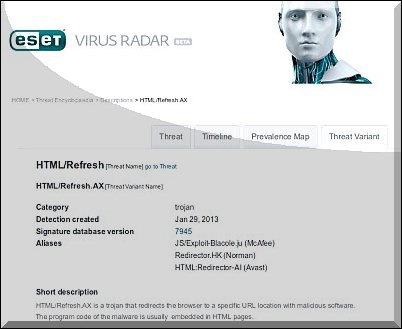

Visszatért a listánkra a HTML/Refresh is. Az ezúttal a kilencedik helyen szereplő trójai észrevétlenül átirányítja a felhasználó böngészőjét különféle rosszindulatú web címekre. A kártevő jellemzően a manipulált weboldalak HTML kódjába beágyazva található.

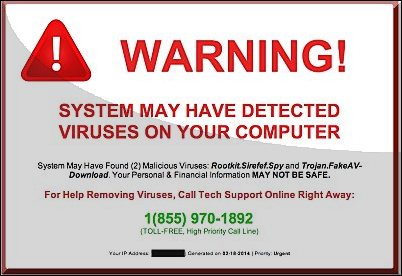

Az ESET Radar Report e havi kiadásában ezúttal arról esik szó, hogy a kéretlen support csalásos telefonhívásokkal az Egyesült Királyságban sajnos nagyon gyakran lehet találkozni. Egy statisztika szerint 2015-ben az összes hívás mintegy 20%-a származott valamilyen automatizált, hideg hívásos (magyarul ismeretlenül véletlenszerűen tárcsázott) csaláshoz kapcsolhatóan. Az átverés az USA-ban is gyakori, és úgy működik, hogy ha valaki kap egy ilyen kéretlen hívást, akkor klasszikus forgatókönyv szerint valamilyen állítólagos vírusfertőzésre vagy technikai hibára figyelmeztetnek - néha valamilyen neves cég, pl. a Microsoft nevében. A lényeg, hogy a "javításhoz" azt kérik, látogassunk egy általuk megadott weboldalra, és kattintsunk a linken. Természetesen a kattintás valamilyen kártevő letöltését eredményezi, és a hiszékeny felhasználó pórul jár.

Bár az Egyesült Államokban az FTC (U.S. Federal Trade Commission) azaz az amerikai fogyasztóvédelmi hatóság komoly bírságokat ró ki az ezzel foglalkozó vállalkozásokra, a védekezéshez érdemes megfogadni pár tanácsot. Először is érdemes letiltani az ismeretlen számokról fogadott hívásokat - ezt például ez ESET Mobile Security segítségével is elvégezhetjük. Másrészt mindig legyünk résen, ha ismeretlenek valamilyen program letöltésére, vagy link, weboldal meglátogatására akarnak rávenni valamilyen ürüggyel. Figyeljünk oda minden olyan regisztrációnál, ahol a telefonszámunkat is elkérik, és ezt csakis megbízható helyeken adjuk meg.

Amikor pedig valamilyen létező cég nevében telefonálnak, és nem vagyunk biztosak a dolgunkban, akkor inkább tegyük le, és kérdezzünk rá a valódi cég valódi telefonszámán, tényleg ők kerestek-e minket. Csalási kísérlet esetén pedig tegyünk bejelentést, hiszen a hatóságok nagy összegű bírsággal sújthatják az ebből hasznot húzó csalárd vállalkozásokat.

Az antivirus blog márciusi fontosabb blogposztjai között először arról tettünk említést, hogy a legújabb USB adathordozókon terjedő adatlopási módszerhez nem szükséges internetkapcsolat és telepített program sem, csak egy fertőzött adathordozó.

Az ESET szakemberei fedezték fel azt az USB Thief névre keresztelt kártevőt, amelynek működési mechanizmusa jelenleg komoly kihívás elé állítja a szakértőket is.

Beszámoltunk az Amazon kritikus hibákat javító biztonsági frissítéséről, amely minden egyes generációs modellhez rendelkezésre áll, ezek Wifi-s kapcsolat mellett tölthetőek le.

Az üzenet egyszerű: mindenki frissítsen, ellenkező esetben 2016. március 22. után nem fogunk tudni csatlakozni a Kindle Store webáruházhoz, nem tudunk letölteni a felhőből, és elvágjuk magunkat minden egyéb Kindle szolgáltatástól.

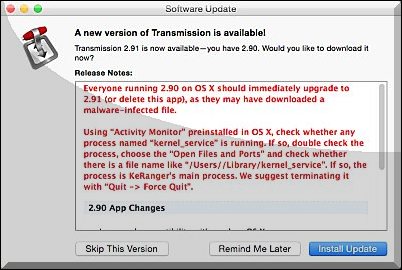

Emellett arról is írtunk, hogy már az Apple tulajdonosok is retteghetnek a zsarolóvírustól.

Emellett folytatódik az Androidos vesszőfutása is, ezúttal egy új trójai célzottan a 20 legnagyobb bank ügyfeleit támadta meg.

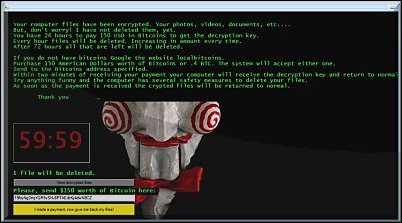

Beszél és oroszokat nem fertőz, mi az? Érdekes újabb zsaroló program jelent meg, amely géphangon beszél hozzánk, emellett pedig ellenőrzi, hogy a számítógép hol található, és az eredmény ismeretében a volt Szovjetunió utódállamaiban nincs támadás, nem lesz se titkosítás, se váltságdíj szedés.

Beszéltünk arról is, hogy mennyire fontos, hogy minél jobban megértsük gyermekeink modern kütyüs-internetes életét, hiszen okosan segíteni is csak így tudunk.

Emiatt a felnőtteknek, a szülőknek is hasznos képben lenni az aktuális veszélyekkel, a hatékony védekezés módszereivel kapcsolatban. Ehhez igyekszünk most pár tippet adni.

Vírustoplista

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2016. márciusban a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 28.93%-áért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebook-os kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

01. JS/TrojanDownloader.Nemucod trójai

Elterjedtsége a márciusi fertőzések között: 9.89%

Működés: A JS/TrojanDownloader.Nemucod trójai HTTP kapcsolaton keresztül további kártékony kódokat igyekszik letölteni a megfertőzött számítógépre. A program egy olyan URL listát is tartalmaz, amelynek linkhivatkozásait végiglátogatva különféle kártevőket próbál meg letölteni ezekről a címekről, majd végül a kártékony kódokat a gépen le is futtatja.

Bővebb információ: http://www.virusradar.com/en/JS_TrojanDownloader.Nemucod/detail

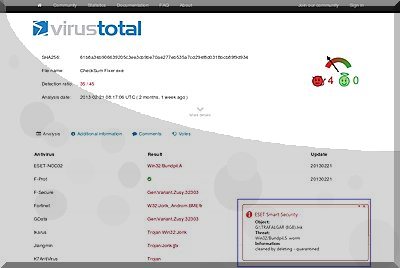

02. Win32/Bundpil féreg

Elterjedtsége a márciusi fertőzések között: 4.66%

Működés: A Win32/Bundpil féreg hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezenkívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

Bővebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

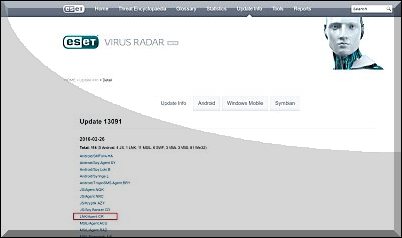

03. LNK/Agent.CR trójai

Elterjedtsége a márciusi fertőzések között: 3.40%

Működés: Az LNK/Agent.CR trójai szintén egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fűz össze és futtat le észrevétlenül a háttérben. Működését tekintve hasonlít a régi autorun.inf mechanizmusára.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.CR/description

04. LNK/Agent.AV trójai

Elterjedtsége a márciusi fertőzések között: 2.04%

Működés: Az LNK/Agent.AV trójai egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fűz össze és futtat le észrevétlenül a háttérben. Működését tekintve hasonlít a régi autorun.inf mechanizmusára.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.AV/description

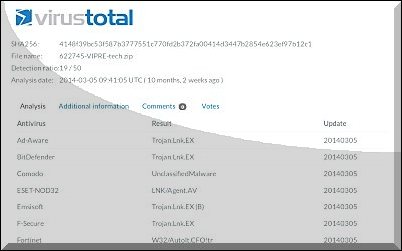

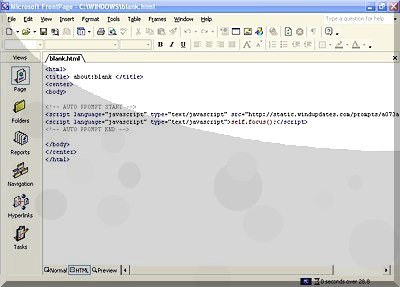

05. HTML/ScrInject trójai

Elterjedtsége a márciusi fertőzések között: 1.91%

Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:\windows\blank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

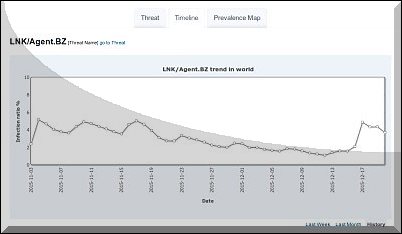

06. LNK/Agent.BZ trójai

Elterjedtsége a márciusi fertőzések között: 1.61%

Működés: Az LNK/Agent.BZ trójai szintén egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fűz össze és futtat le észrevétlenül a háttérben. Működését tekintve hasonlít a régi autorun.inf mechanizmusára.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.BZ/detail

07. Win32/Ramnit vírus

Elterjedtsége a márciusi fertőzések között: 1.42%

Működés: A Win32/Ramnit egy fájlfertőző vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertőzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetőséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszőleges kód futtatására nyílik lehetőség. A támadók a távoli irányítási lehetőséggel képernyőképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

Bővebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

08. Win32/Sality vírus

Elterjedtsége a márciusi fertőzések között: 1.38%

Működés: A Win32/Sality egy polimorfikus fájlfertőző vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertőzése során EXE illetve SCR kiterjesztésű fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

Bővebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

09. HTML/Refresh trójai

Elterjedtsége a márciusi fertőzések között: 1.38%

Működés: A HTML/Refresh egy olyan trójai család, amelyik észrevétlenül átirányítja a felhasználó böngészőjét különféle rosszindulatú web címekre. A kártevő jellemzően a manipulált weboldalak HTML kódjába beágyazva található.

Bővebb információ: http://www.virusradar.com/en/HTML_Refresh/detail

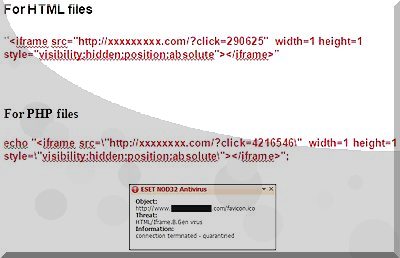

10. HTML/Iframe vírus

Elterjedtsége a márciusi fertőzések között: 1.24%

Működés: A HTML/Iframe egy gyűjtőneve az olyan vírusoknak, amelyek HTML weboldalak Iframe tagjeibe ágyazódva egy megadott kártékony URL helyre irányítja át a böngészőt a felhasználó tudta és engedélye nélkül. Fertőzött weboldalakon keresztül terjed.

Bővebb információ: http://www.virusradar.com/HTML_Iframe.B.Gen/description