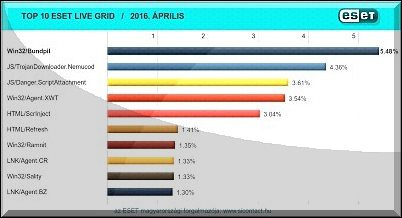

Az ESET minden hónapban összeállítja a világszerte terjedő számítógépes vírusok toplistáját, melyből megtudhatjuk, hogy aktuálisan milyen kártevők veszélyeztetik leginkább a felhasználók számítógépeit. 2016. áprilisában a következő 10 károkozó terjedt a legnagyobb számban.

Az előző havi második helyezett ismét az élre állt, újból vezeti a mezőnyt. A Win32/Bundpil féreg, amely külső adathordozókon terjedve valódi károkozásra is képes, hiszen a meghajtóinkról mind a futtatható, mind pedig a mentési Backup állományainkat törölheti.

A különféle kártevők ezzel láthatóan kezére játszanak a zsarolóprogramoknak, hiszen itt például a helyben tárolt mentési állományok törlése éppen azt akadályozza meg, hogy a megsérült, elkódolt állományainkat egyszerűen visszaállíthassuk.

Második lett a JS/TrojanDownloader.Nemucod trójai, amely HTTP kapcsolaton keresztül további kártékony kódokat igyekszik letölteni a megfertőzött számítógépre. A program egy olyan URL listát is tartalmaz, amelynek link hivatkozásait végiglátogatva különféle kártevőket próbál meg letölteni ezekről a címekről, majd végül a kártékony kódokat a gépen le is futtatja.

Az ESET telemetriai rendszerében a JS/TrojanDownloader.Nemucod hónapról hónapra folyamatosan erősödő aktivitását észlelték, amelynek oka, hogy többek közt a Locky és a TeslaCrypt titkosító zsaroló kártevők terjesztésében vesz részt.

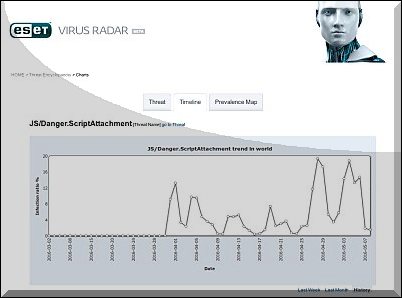

Két újonc is szerepel a toplistán, egyikük a harmadik helyet elfoglaló JS/Danger.ScriptAttachment trójai. Ez egy olyan kártékony JavaScript fájl, amely fertőzött e-mailek mellékletében terjed, és futása során képes a megtámadott számítógépre további kártékony kódok letölteni. Ezek elsősorban zsaroló kártevők, amelyek észrevétlenül elkódolják a felhasználó állományait, majd a titkosítás feloldásáért cserébe váltságdíjat követelnek.

A másik új szereplőnk a negyedik helyezett Win32/Agent.XWT trójai. Ezek a típusú kártevők hátsó ajtót nyitnak a megtámadott rendszeren, és ezen keresztül különböző rosszindulatú funkciókat valósítanak meg. Jellemző például, hogy a háttérben további kártékony állományokat kísérelnek meg letölteni, majd a megtámadott rendszeren igyekeznek ezeket lefuttatni.

A trójaik túlsúlyával kapcsolatban pedig arra érdemes felhívni a figyelmet, hogy leggyakrabban még mindig az emberi tényező a gyenge láncszem a biztonságban. Az óvatlan felhasználó ugyanis hajlamos mindenre kattintani, a megtévesztő e-maileket gyanútlanul megnyitni, illetve sok esetben a kíváncsisága erősebb az óvatosságnál.

Minden esetre a vírusvédelem és a szoftverfrissítések mellett a harmadik pillér, azaz a biztonságtudatos, képzett felhasználók fontossága is megkérdőjelezhetetlen.

Az ESET Radar Report e havi kiadása ezúttal a számítógépes védelem imént emlegetett három pillére közül a hibajavító foltok megfelelő használatára, a szoftverek frissítésére koncentrál. Miképpen tartsuk naprakészen az operációs rendszerünket és alkalmazói programjainkat? - teszik fel a kérdést.

Mint az közismert, a hibajavításokat célszerű megjelenésük után azonnal letölteni és lefuttatni, mert statisztikailag is igazolt tény, hogy a vírusok, kártevők leggyakrabban a javítatlan sebezhetőséget kihasználva tudnak fertőzni, terjedni.

Sajnos ebben sokan mulasztanak: például lustaságból nem fordítanak rá figyelmet, illetve sok esetben az ismeretek hiánya is hozzájárul mindehhez. Az idősebb generáció számos tagja használja lelkesen az internetet, ám nagyon fontos, hogy a védekezéshez szükséges ezen pillér feladatait ők is megértsék és rendszeresen alkalmazzák. Mindez nem korlátozódik a PC számítógépekre, hiszen ha nem is ilyen rendszerességgel, de frissítések jelennek az okostelefonokra, tabletekre, e-könyvolvasókra is.

Mindennek pedig az a célja, hogy napjaink leggyakoribb kártevőit, a személyes információinkat, állományainkat kifürkészni és ellopni képes kémkedő vírusokat, trójai programokat, fenyegetéseket eredményesen távol tarthassuk eszközeinktől, adatainktól.

Az antivirus blog áprilisi fontosabb blogposztjai között először arról tettünk említést, hogy az ESET kutatói a Linuxos rendszereket támadó Kaiten nevű kártevő egy új, továbbfejlesztett változatát fedezték fel. Ez az IRC (Internet Relay Chat) vezérelt hátsóajtó program, a megfertőzött számítógépeket botnet hálózatba kapcsolja, majd azokat észrevétlenül DDoS támadásokhoz használja fel.

http://antivirus.blog.hu/2016/04/05/ujra_veszelyben_a_linuxos_gepek

Beszámoltunk arról is, hogy feltörték a futóversenyeket szervező Budapest Sportiroda rendszerét, a futanet.hu oldalt, ezen keresztül szivárogtak ki a regisztrált felhasználók e-mail címei és jelszavai, köztük 15 ezer olyan magyar gmailes jelszava is, akik valószínűleg ugyanazt a jelszót használhatták mindkét helyen. Egy ideig el is lehetett érni az adatokat sima szöveg formátumban, aztán fél nap után törölték. Összefoglaltuk, mit érdemes megtanulni az esetből.

http://antivirus.blog.hu/2016/04/12/a_gmail-es_jelszavak_kiszivargasa

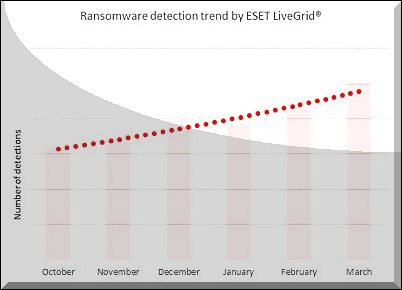

Írtunk egy "Minden, amit a zsarolóprogramokról tudni kell" című posztot is, amelyben a zsaroló kártevők fejlődésének és újabb variánsainak felfedezésének híre mellett, javarészt a látványos és sokakat érintő támadásokról is olvashattunk. A folyamatosan növekvő és egyre kifinomultabb támadások miatt, valamint a biztonságtudatos gondolkodás erősítése érdekében az ESET és a KÜRT biztonságtechnológiai cég ezúttal egy közös szakmai útmutatással nyújtott segítséget: Hogyan védekezzünk a zsarolóprogramok ellen, és mit tehetünk, ha esetleg sajnos rosszkor kattintottunk?

http://antivirus.blog.hu/2016/04/18/minden_amit_a_zsaroloprogramokrol_tudni_kell

Végül arról is szó esett, hogy ma már nem mondható ritkának, hogy a különféle adathalász célú spamek magyar nyelven szóljanak hozzánk. Egy friss, fizetési felszólítással operáló kísérletet mutattunk be, amelynél azért eléggé naivnak kellett lenni ahhoz, hogy valaki ennek bedőljön. De a nemzetközi statisztikák szerint elvileg sajnos mindig van 5%, aki pontosan ilyen.

http://antivirus.blog.hu/2016/04/26/ez_dijbekerot_kuldott_ez_elhitte_ez_meg_befizette

Vírustoplista

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2016. áprilisban a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 26.75%-áért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebook-os kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

01. Win32/Bundpil féreg

Elterjedtsége az áprilisi fertőzések között: 5.48%

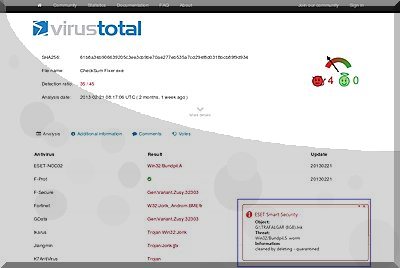

Működés: A Win32/Bundpil féreg hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezenkívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

Bővebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

02. JS/TrojanDownloader.Nemucod trójai

Elterjedtsége az áprilisi fertőzések között: 4.36%

Működés: A JS/TrojanDownloader.Nemucod trójai HTTP kapcsolaton keresztül további kártékony kódokat igyekszik letölteni a megfertőzött számítógépre. A program egy olyan URL listát is tartalmaz, amelynek linkhivatkozásait végiglátogatva különféle kártevőket próbál meg letölteni ezekről a címekről, majd végül a kártékony kódokat a gépen le is futtatja.

Bővebb információ: http://www.virusradar.com/en/JS_TrojanDownloader.Nemucod/detail

03. JS/Danger.ScriptAttachment trójai

Elterjedtsége az áprilisi fertőzések között: 3.61%

Működés: A JS/Danger.ScriptAttachment egy olyan kártékony JavaScript fájl, amely fertőzött e-mailek mellékletében terjed, és futása során képes a megtámadott számítógépre további kártékony kódok letölteni. Ezek elsősorban zsaroló kártevők, amelyek észrevétlenül elkódolják a felhasználó állományait, majd a titkosítás feloldásáért cserébe váltságdíjat követelnek.

Bővebb információ: http://www.virusradar.com/en/threat_encyclopaedia/detail/323025

04. Win32/Agent.XWT trójai

Elterjedtsége az áprilisi fertőzések között: 3.54%

Működés: A Win32/Agent egy gyűjtőneve az olyan kártevőknek, amelyek hátsó ajtót nyitnak a megtámadott rendszeren, és ezen keresztül különböző rosszindulatú funkciókat valósítanak meg. Jellemző például, hogy a háttérben további kártékony állományokat kísérelnek meg letölteni és a megtámadott rendszeren lefuttatni.

Bővebb információ: http://www.virusradar.com/en/Win32_Agent.XWT/description

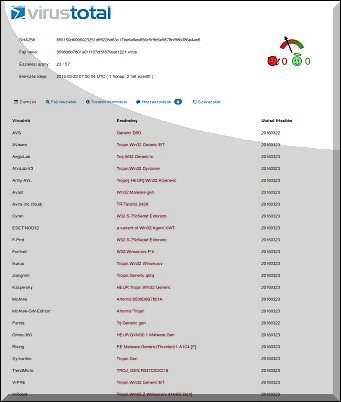

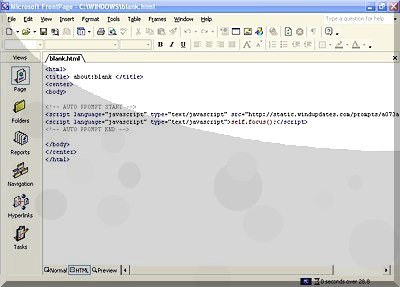

05. HTML/ScrInject trójai

Elterjedtsége az áprilisi fertőzések között: 3.04%

Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:\windows\blank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

06. HTML/Refresh trójai

Elterjedtsége az áprilisi fertőzések között: 1.41%

Működés: A HTML/Refresh egy olyan trójai család, amelyik észrevétlenül átirányítja a felhasználó böngészőjét különféle rosszindulatú web címekre. A kártevő jellemzően a manipulált weboldalak HTML kódjába beágyazva található.

Bővebb információ: http://www.virusradar.com/en/HTML_Refresh/detail

07. Win32/Ramnit vírus

Elterjedtsége az áprilisi fertőzések között: 1.35%

Működés: A Win32/Ramnit egy fájlfertőző vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertőzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetőséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszőleges kód futtatására nyílik lehetőség. A támadók a távoli irányítási lehetőséggel képernyőképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

Bővebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

08. LNK/Agent.CR trójai

Elterjedtsége az áprilisi fertőzések között: 1.33%

Működés: Az LNK/Agent.CR trójai szintén egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fűz össze és futtat le észrevétlenül a háttérben. Működését tekintve hasonlít a régi autorun.inf mechanizmusára.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.CR/description

09. Win32/Sality vírus

Elterjedtsége az áprilisi fertőzések között: 1.33%

Működés: A Win32/Sality egy polimorfikus fájlfertőző vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertőzése során EXE illetve SCR kiterjesztésű fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

Bővebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

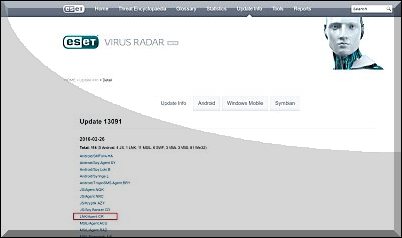

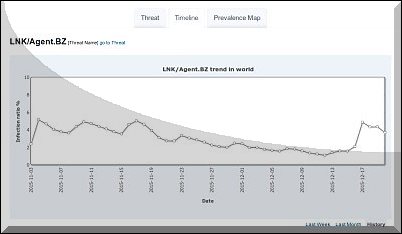

10. LNK/Agent.BZ trójai

Elterjedtsége az áprilisi fertőzések között: 1.30%

Működés: Az LNK/Agent.BZ trójai szintén egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fűz össze és futtat le észrevétlenül a háttérben. Működését tekintve hasonlít a régi autorun.inf mechanizmusára.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.BZ/detail