Az ESET kutatói kielemeztek egy kifinomult és rendkívül veszélyes kártevőt, amelyet kritikus ipari folyamatok szabotálására terveztek. A szakemberek véleménye szerint a kiberbűnözők egy tavaly év végi, ukrán áramszolgáltatót érintő támadás során tesztelték a vírust. Az Industroyer a legnagyobb fenyegetés a Stuxnet óta. Úgy néz ki, egy lépéssel megint közelebb kerültünk a Digitális Mohácshoz.

A 24 órás áramkimaradást okozó, 2016-ban lezajlott ukrán villamosenergia-hálózat elleni akció egy jól irányzott kibertámadás volt. Az ESET szakemberei felfedeztek egy Win32/Industroyer néven azonosított kártevőt, amely pontosan ugyanilyen támadásokra képes.

Az, hogy a kártevőt valóban felhasználták-e egy nagyszabású tesztben a kiberbűnözők, még megerősítésre szorul, ettől függetlenül a vírus jelentős károkat képes okozni az elektromos rendszerekben, és más kritikus infrastruktúrákra is komoly veszélyt jelent.

Az Industroyer azért is nagyon veszélyes, mert képes közvetlenül irányítani a villamosenergia-alállomás kapcsolóit és megszakítóit. Ehhez olyan ipari kommunikációs protokollokat használ, amelyeket más ellátó infrastruktúrákban, szállításirányítási rendszerekben és más kritikus hálózatokban (víz, gáz) is világszerte alkalmaznak.

Ezek a digitális kapcsolók és megszakítók olyanok, mint a hagyományos kapcsolók: különféle funkciók végrehajtására alkalmazhatók. Így a potenciális hatásuk az áramellátás lekapcsolásától a berendezések súlyosabb megkárosításáig terjedhet, és alállomásonként különböző is lehet, így a rendszerek megzavarása közvetlenül vagy közvetve létfontosságú szolgáltatások működését is befolyásolhatja.

Az Industroyer veszélyessége abban rejlik, hogy a kommunikációs protokollokat a használatra tervezett módon alkalmazza, azonban ezeket a protokollokat évtizedekkel ezelőtt tervezték, amikor a rendszereket elszigetelték a külvilágtól, így a biztonságra sem fektettek hangsúlyt. Ez azt jelenti, hogy a támadóknak nem kell a sérülékenységeket keresniük, csak meg kell tanítani a kártevőknek, hogyan kommunikáljanak ezekkel az ipari vezérlő protokollokkal.

A nemrégiben észlelt áramkimaradás 2016 december 17-én történt, pontosan egy évvel az alaposan dokumentált ukrajnai eset után, amely 250 ezer háztartást érintett. Ekkor a kiberbűnözők többek között a BlackEnergy és a KillDisk kártevőket alkalmazták. Azon kívül, hogy ukrán áramellátókat támadtak, a szakemberek nem találtak látható azonosságot a BlackEnergy és az Industroyer között.

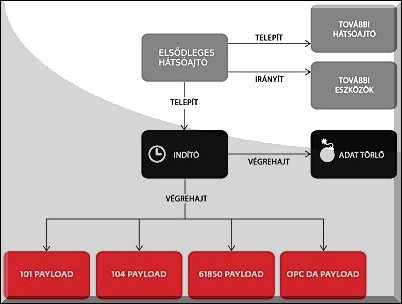

Az Industroyer egy moduláris kártevő. Fő összetevője egy hátsóajtó (backdoor), amelyet bűnözők a támadás végrehajtásához használnak: telepíti és irányítja a többi komponenst, kapcsolódik a távoli szerverhez, parancsokat fogad, illetve jelentést küld a támadóknak. Az Industroyert az különbözteti meg más kártevőktől, hogy négy programkód komponenst (payload) használ, amelyeket az alállomásokon lévő kapcsolók és megszakítók irányításának átvételére terveztek.

Ezek a komponensek külön szakaszokban működnek, feladatuk, hogy feltérképezzék a hálózatot, majd kitalálják és kiadják a parancsokat a különféle ipari irányítórendszerekhez. Az Industroyer kártevő által használt programkód azt mutatja, hogy írójuk komoly szakmai tudással rendelkezik az ipari irányítórendszerek működéséről.

A kártevő néhány olyan speciális további funkciót is tartalmaz, amelyek arra szolgálnak, hogy a vírus rejtve maradhasson és eltüntesse saját működésének nyomait a károkozás végeztével. Például a távoli C&C szerverrel való kommunikációt a Tor hálózaton keresztül valósították meg, ahol a forgalom olyan módon is korlátozható, hogy az kizárólag a szokásos munkaidőn kívül történjen.

Egy további hátsóajtó - amelyet jegyzettömb alkalmazásnak álcáztak - képes újra felvenni a kapcsolatot a megtámadott hálózattal, amennyiben a fő backdoor-t leleplezték és/vagy leállították. A törlőmodul arra szolgál, hogy a rendszerben kritikus registry kulcsokat töröljön, és felülírja a fájlokat, így a rendszer újraindítása nem lehetséges és a visszaállítás is nehezebbé válik.

Az Industroyer egy rendkívül testreszabható kártevő. Miközben számos célra használható, az ipari irányítórendszerek elleni támadásra is jól alkalmazható a megcélzott kommunikációs protokollok révén, néhány elemzett programkomponens pedig meghatározott hardvereket támad meg. Bár nehéz végrehajtani egy vírustámadást helyszíni reagálás nélkül, nagyon valószínű, hogy 2016 decemberében az ukrajnai áramellátót érintő támadásnál az Industroyert használták a kiberbűnözők. Ezt a kártevő felismerhető, egyedi funkciói mellett egy felfedezett időbélyegző is bizonyítja, amelyet pontosan a támadás napjára időzítettek.

A 2016-os ukrajnai támadás nem kapott akkora figyelmet, mint az egy évvel korábbi akció, azonban akár teszt volt az akció, akár nem, komoly figyelmeztetésnek kell szolgálnia a világszerte megtalálható kritikus rendszerek biztonságával kapcsolatban.