Egy kis- vagy középvállalkozás életében számos adatvédelmi problémára megoldást jelenthet a megfelelő titkosítás alkalmazása. Amellett, hogy megelőzik az érzékeny információkhoz való jogosulatlan hozzáférést, a felhasználói adatok lehetséges kiszivárgásából fakadó kockázatokat is minimálisra csökkentik, továbbá egy ilyen technológia bevezetésével a vállalatok egy jókora lépést tehetnek a felé, hogy megfeleljenek az egyre vészesebben közelgő GDPR (EU Általános Adatvédelmi Rendelet) előírásainak.

Biztos megoldás azonban nem létezik, ha kiberbiztonságról van szó. Pontosabban egyetlen termék vagy szolgáltatás sem képes maradéktalanul kiszűrni minden egyes potenciális veszélyforrást. És ez igaz a titkosításra is. Számos előnyös tulajdonsáságnak ellenére a titkosításnak is megvannak a maga korlátai. Mielőtt bármilyen terméket választanánk, érdemes megfontolnunk az alábbiakat.

1. Fontos, hogy felhasználóbarát legyen

A titkosításhoz mindig is szükség lesz felhasználói beavatkozásra. Ha ez szakértői tudást is igényel, ráadásul, ha a termék nem éppen felhasználóbarát, az alkalmazottak egész biztosan megtalálják a kiutat, hogy ne kelljen semmilyen komplikált biztonsági teendőt végrehajtaniuk.

Egy egyszerű, könnyen kezelhető megoldással viszont ez elkerülhető. A Ponemon Institute adatvédelmi incidensekről végzett legutóbbi felmérése szerint a kártevők után az adatszivárgások második leggyakoribb okozója az emberi mulasztás volt.

2. Könnyen kezelhető?

Egy, az ESET megbízásából végzett IDC felmérés kimutatta, hogy a vállalkozások két fő szempont szerint választanak titkosítási megoldást: legyen könnyen kezelhető és képes legyen visszaállítani az elveszett biztonsági kulcsokat. Az olyan esetek megelőzésére, amikor a felhasználó a kulcsszó elfelejtésével blokkolja az adatokhoz való hozzáférést, érdemes inkább megosztott titkosítási kulcsokat használni, amiket a helyi rendszergazdák menedzselhetnek.

A megosztott titkosítási kulcsok előnye továbbá, hogy gyorsabb, egyszerűbb és sok esetben a felhasználó számára átláthatóbb hozzáférést biztosít a titkosított adatokhoz.

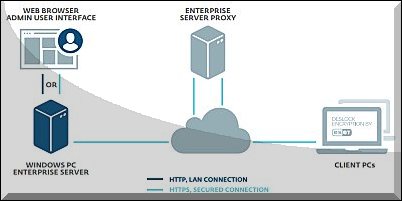

3. Skálázható, rugalmas, könnyen adaptálható

A skálázható megoldások lehetővé teszik, hogy fejlettebb funkciókat adhassunk az eszközünkhöz, ha szükséges. A flexibilis megoldások segítségével lehetőség nyílik a már érvényesített vállalati policyk és a kulcsok távolról történő módosítására, ezáltal egy erős alapbeállítást tartható fent. Emellett előnyös olyan terméket választani, ami a frissítésekhez és megújításokhoz nem igényel újratelepítést.

Azt sem szabad elfelejteni, hogy ha egy titkosítási megoldás előfizetői vagy határozatlan idejű licenccel rendelkezik – amely magába foglalja az éves karbantartást és támogatást-, jobban, rugalmasabban kezelhetők a költségek.

4. Fontos, hogy kiben bízunk!

Érdemes megbízható megoldást választani, amely az iparági sztenderdeknek megfelelő titkosítási algoritmust használ, illetve fejlett kulcsmegosztási rendszert, amellyel a felhasználók biztonságosan cserélhetnek információkat egymás között.

Érdemes ellenőrizni, hogy az adott titkosítási megoldást jóváhagyta-e a Nemzeti Szabványügyi és Technológiai Intézet (NIST) és megfelel-e a szigorú FIPS-140-2 szabványnak! Bizonyosodjunk meg róla, hogy a piaci kulcsszereplők is hitelesítették-e, illetve, hogy jól szerepelt-e független felmérésekben!

5. Olyan nincs, hogy rossz kérdés, ha adatbiztonságról van szó

Ahhoz, hogy körültekintően alakítsuk ki az adatvédelmi stratégiánk, és megfelelő titkosítási megoldást válasszunk, tisztában kell lennünk azzal, hogy az adott termék megfelel-e az igényeinknek, hogyan használható, milyen tulajdonságokkal rendelkezik.

Egyértelműnek tűnik, mégis fontos ezekre rákérdezni. Meglepően sok titkosítási megoldás van a piacon, ami csak az alapokra koncentrál.

Cutofftheirheads 2018.05.24. 13:26:37