2020-ban sem maradunk Vagy mégsem? rovat nélkül, be is futott szépen az első delikvens. Ezúttal látszólag áramszámla érkezett, ám alaposabban megnézve már nem stimmel a dolog. Az ilyen spam kampányok fő célpontjai a felületes, kapkodó emberek, akik mindig mindenen gyorsan túl akarnak lenni, az összeg is alacsony - 2553 forint -, hogy belesimuljon a radar alatti tűréshatárba. Mutatjuk a részleteket.

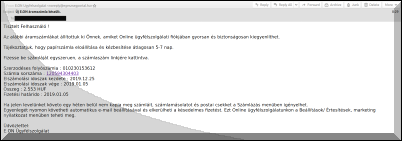

A kéretlen levél a minap érkezett, és nem igazi testre szabott darab, több olyan ismerős is megkapta, aki ELMŰ felségterületen él. Mindenesetre már maga a levél is árulkodó: ugye a feladó nem eon domain alá tartozik, hanem "noreply@egeszsegportal.hu".

Emellett a helyesírás és az ékezetek is betegeskednek, no meg persze a fizetéshez hivatkozott URL link is a gyanús dolgok fiókjába kívánkozik: "https://gaindunet.com/onlineszamlazaseonenergy/". A sürgetés is a tipikus jellemzők között szerepel, mikor is jött a levél? 2020.01.06. És mikori a befizetési határidő? 2020.01.05. Oopsz, egy okkal több a kapkodásra a figyelmetleneknek.

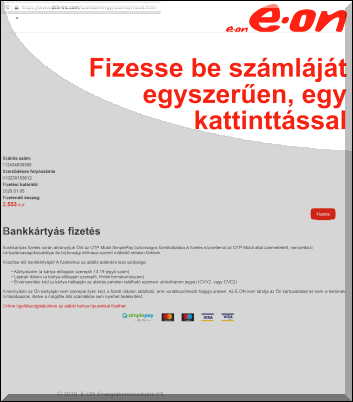

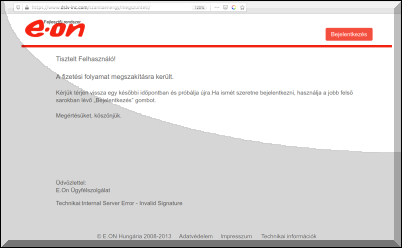

További intő jel annak, aki ismeri a rendes ügymenetet, hogy online fizetéskor nem csak durr bele bankkártya adat bekérés jön, hanem előtte be kell jelentkezni az eon portálra, nos az itt persze nincsen, remélhetőleg ez is feltűnhet sokaknak.

Nos a bankkártyás fizetés a fő műsorszám, a weboldal pedig olyan színesen dekorált a SimplePay, Mastercard és VISA logókkal, mint annak idején Brezsnyev elvtárs zubbonya a sok kitüntetéssel. Vajon elég az egy átlag felhasználónak, hogy bizalmat keltő logókat lát, de a domain "dslv-inc.com"? Megint csak bízunk a biztonságtudatos hozzáállásban, és reméljük, aligha viszi át a lécet az ilyen átverés.

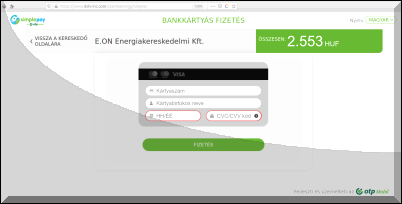

És akkor nézzük meg, mi vár bennünket a kattintás után! SimplePay fizetés újfent idegen domain alatt, ez is feltört "dslv-inc.com" oldalról próbálkozik. És itt már a célegyenesben vagyunk, kérik a bankkártya adatokat: kártyaszám, kártyabirtokos neve, kártya lejárata és CVV biztonsági kód. Alatta a "Fejleszti és üzemelteti az OTP Mobil" megtévesztő felirat.

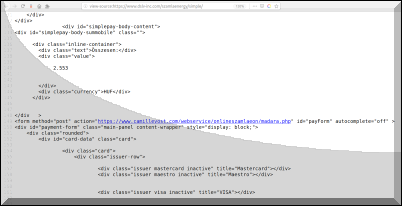

Mindenesetre az eddigi hamisságokon felül azt is látni lehet, ha valaki az oldal forrását megnyitja, hogy a POST metódus a "camillevost.com" címre küldené a megszerzett kártyaadatokat, hát ez tutira nem az OTP Mobil.

Szóval elindult az adathalász szezon, idén sem fogunk ilyen próbálkozások híján unalomba fulladni. Mutatjuk azért a teljesség kedvéért a valódi weboldalt is, ahol regisztrálni, és bejelentkezni is kell ahhoz, hogy egyáltalán a fizetési folyamatig eljuthassunk. Természetesen a biztonságtudatos figyelem mellett jó néhány vírusvédelmi programcsomag is képes az adathalászat elleni védelemre, továbbá számos olyan böngésző kiegészítő is elérhető, amely szintén figyelmeztet, vagy blokkolja az ilyen kísérleteket.

Szóval a "ne fizessünk ha egyáltalán nem is vagyunk ügyfelek" okosság követése is egy megoldás, de azért ezen felül mindenkinek muszáj lesz megtanulnia a hasonló adathalász trükközések idejében történő felismerését még a banki adatainak óvatlan megadása előtt.

Cseráginé Mária 2020.01.07. 07:53:25

Csizmazia Darab István [Rambo] · http://antivirus.blog.hu 2020.01.07. 18:50:54

Kedves Mária!

Lehet az aktuális érintetteknek jelezni: itt EON és OTP (Simple), de az NMHH és a HUN CERT is készséggel fogadja az ilyen jelzéseket.

Shanarey 2020.01.07. 20:35:50

Head Honcho 2020.01.08. 18:49:17

Head Honcho 2020.01.27. 11:00:30