Snake becenevet kapta a legfrissebb ransomware, amelyet a múlt héten fedeztek fel. Bár a neve lehet, hogy egyesek számára talán vicces, ám a zsarolóvírus ténykedése inkább lehervasztja a mosolyokat, és határozottan elkeseríti az áldozatokat.

Újabb ransomware miatt aggódhatunk, színre lépett, vagyis inkább színre kúszott ugyanis a Snake nevű példány. A jórészt vállalati hálózatokat célzó kártevő összegyűjti az admin jelszavakat, majd minden a hálózaton keresztül elérhető felhasználói adatállományt erős titkosítással elkódol.

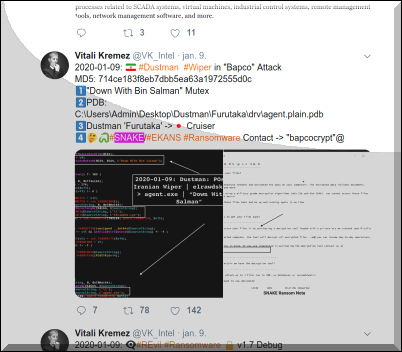

A MalwareHunterTeam által a múlt héten felfedezett kártékony program a 2004-ben kifejlesztett Golang nyelven íródott, és komoly kód összezavarási potenciállal (obfuscation) ruházták fel. Erről a SentinelLabs szakértője is úgy nyilatkozott, korábban soha ilyen típusú rejtőzködő rutinokat nem láttak még.

A kártevő elindulásakor törli a számítógépes biztonsági árnyékmásolatokat (Shadow Volume Copy), illetve felkutatja és megkísérel leállítani bizonyos kulcsfontosságú rendszerfolyamatokat, például virtuális géphez tartozó, távoli felügyeleti eszköz, hálózati menedzsment, és ipari vezérlő rendszerekkel kapcsolatos folyamatokat.

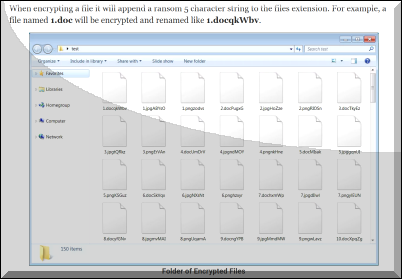

A zsarolóvírus szándékosan kihagyja a Windows rendszerfájljait és könyvtárait, sokkal inkább a felhasználó számára sokkal értékesebb adatállományokra koncentrál: képek, dokumentumok, zenék, videók, Office fájlok, adatbázisok.

A kellemetlenkedést azzal is fokozza, hogy nem egy fix karaktersorozattal lesznek megtoldva a titkosított állományok, hanem egy véletlenszerű 5 hosszúságú sztring kerül az eredeti fájlkiterjesztés végére, így a veszteségek listázása, áttekintése ezáltal jóval nehézkesebbé válik.

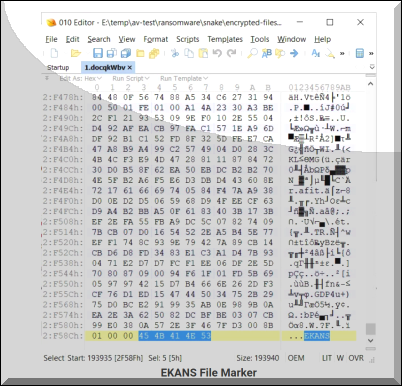

Az elkódolt állományok végében egységesen felbukkan az "EKANS" titkosítatlan karaktersorozat, azaz a SNAKE szó betűi visszafelé leírva - innen ered az elnevezés.

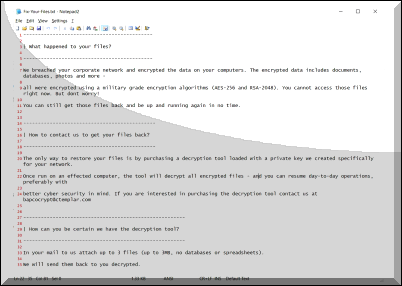

Az adott számítógép titkosítása után feldob egy ablakot, amelyben leírja mi történt, miért történt, és a váltságdíjfizetés ügyében hogyan vehetjük fel a támadókkal a kapcsolatot. Ebben a szövegben is utalnak rá, hogy ez a kártevő valójában sokkal inkább egy vállalati jellegű hálózatos támadás eszköze, semmint az otthoni felhasználók ellen irányuló program, ugyanis azt írják, hogy ha megvásároljuk a helyreállító kulcsot, az nem csak az egyes gépekre, hanem a hálózat összes gépére alkalmas lesz az eredeti fájlok visszanyerésére.

A fizetési hajlandóság érdekében készek rá, hogy 3 tetszőleges fájlt elküldhetünk nekik (adatállomány, Excel tábla nem lehet köztük, és a méret sem lehet 3 MB-nál nagyobb) és bizonyítani fogják, képesek az adatok helyreállítására.

A védekezéshez, megelőzéshez érdemes naprakészre frissíteni az operációs rendszer és az alkalmazói programokat, megfelelő internetbiztonsági vírusvédelmet futtatni, a távoli asztal kapcsolatokat (RDP) letiltani, a kéretlen gyanús fájlmellékleteket óvatosan kezelni, és persze a sokat hangoztatott rendszeres offline mentések szerepe is felbecsülhetetlen segítségünkre lehet az esetleges fertőzés esetén.