A CryptoLocker 2013-as feltűnés óta egyre nagyobb a nyomás nem csak a hétköznapi felhasználókon, de a vállalati szektoron, azon belül is az államigazgatásban, állami hivatalokon, egészségügyi intézményeken. Számos alkalommal számoltunk be mi is kifejezetten kórházakat megcélzó zsarolóvírus támadásokról. Ehhez jött nehezítő körülményként tavasz óta a koronavírus helyzet.

Volt még áprilisban egy állítólagos ígéret - már ha létezik egyáltalán olyan aki hisz az ilyeneknek - miszerint a bűnözők a járványhelyzet miatt a koronavírus időszak alatt nem terjesztenek majd egészségüggyel kapcsolatos intézmények felé ransomware-t.

Már logikailag is nonszensz vállalás (hiszen világszerte nem tömörülnek a bűnözők céhekbe és szakszervezetekbe, ahol nem létezik sztrájktörés) amúgy sem jelentett könnyebbséget, beleértve azt is, hogy "természetesen" nem is tartották magukat ehhez, például az amerikai ExecuPharm gyógyszeripari óriáscég, a világ egyik vezető biogyógyászati szolgáltató vállalata volt zsarolóvírus áldozata márciusban, de említhetnénk ugyanitt a csehországi Brno Covid centrumát is, amely szintén a megtámadott, kritikus helyzetben lévő egészségügyi intézmények között szerepelt.

Szóval akkor ezt az úgynevezett állítólagos vállalást akár el is felejthetjük, viszont az esetek sora sajnálatosan azóta is tovább bővült, szó sincs tűzszünetről, két friss támadást említhetünk. Az egyik ügyben németországi kórházak estek áldozatul a keddi napon, köztük a Canton-Potsdam Hospital, a Gouverneur Hospital valamint a Massena Hospital. Itt első lépésben azonnal lekapcsolták a számítógépes rendszereket annak érdekében, hogy megakadályozzák a hálózatban a számítógépes vírus továbbterjedését.

Az intézmény vezetősége szerint a betegeket továbbra is biztonságosan ellátják, és egyelőre nincs arra adat vagy bizonyíték, hogy a támadás során a betegek vagy az alkalmazottak adatait kerültek volna veszélybe, bár ez természetesen nem kizárható. Az mindenesetre bonyolítja a helyzetet, hogy a St. Lawrence Egészségügyi központ a támadás előtt COVID-19 tesztelő helyként is működött.

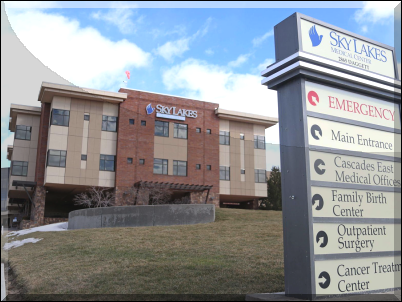

A másik incidens pedig az Egyesült Államokban található Klamath Fallsban üzemelő Sky Lakes Medical Centernél volt, ahol első körben a lekapcsolás után a helyreállításon dolgoznak. Itt szintén úgy nyilatkoztak, hogy tudomásuk szerint nem kerültek betegekkel kapcsolatos személyes adatok illetéktelen kezekbe, bár ez inkább egy bevett kötelező kommunikációs panel, mintsem százszázalékosan bizonyítható fix állítás. Mindenesetre itt a sürgősségi ellátások továbbra is rendelkezésre állnak. A helyzet megoldásán folyamatosan dolgoznak biztonsági szakértők bevonásával, mindenesetre a második hullám közben ez is a szerencsétlen időzítésű támadás.

Arról egyik esetnél sem tudni részleteket, mennyi volt a zsarolóvírus által követelt váltságdíj, illetve sor került-e az intézmények részéről tárgyalásra, egyezkedésre, alkura vagy ilyen tétel kifizetésére.

Végezetül érdemes megemlíteni, hogy más, szintén válság által sújtott szektorokban, mint például a turizmus területén, gigantikus váltságdíjakat kértek és fizettek hasonló támadásoknál, például az Egyesült Államokbeli CWT Business Travel Management utazási társaság, ahol 30 ezer számítógép 2 TB mennyiségű bizalmas céges adatát lopták és kódolták el, 4.5 millió dollárt, azaz hozzávetőlegesen nagyjából 1.3 milliárd forintnyi összeget fizettek ki.