Az ESET kutatói több, mint tíz különféle Advanced Persistent Threat (APT), vagyis fejlett és tartós fenyegetést jelentő csoportról számoltak be, akik a legújabb Microsoft Exchange biztonsági réseit használják ki a levelezőszerverek támadásához. Az ESET több mint 5000 olyan levelezőszervert azonosított, melyek érintettek ebben a kártékony tevékenységben.

A támadások vállalkozások és kormányzatok szervereit érintik világszerte - köztük több olyan nagynevű szervezettel, mint például az Európai Bankhatóság. Ebből következik, hogy a fenyegetés nem korlátozódik a Microsoft által korábban jelentett Hafnium csoportra.

Március elején a Microsoft biztonsági javításokat tett közzé az Exchange Server 2013, 2016 és 2019 programokhoz, hogy kiküszöböljenek egy sor, az előzetes hitelesítésre és távoli kódfuttatásra (remote code execution, RCE) vonatkozó biztonsági rést. Ezek a biztonsági rések lehetővé teszik a támadók számára, hogy átvegyék az elérhető Exchange-szerverek feletti hatalmat, érvényes fiók-hitelesítő adatok nélkül - ami különösen sebezhetővé teszi az internethez kapcsolódó Exchange-szervereket.

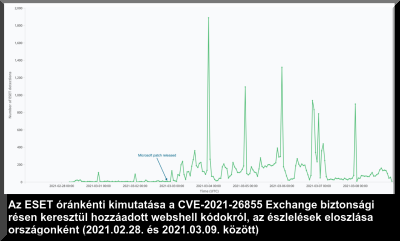

„A biztonsági javítások közzététele utáni napon a korábbinál sokkal több fenyegetésre figyeltünk fel, amelyek tömeges mértékben támadták az Exchange szervereket. Érdekes módon mindegyikük kémkedésre szakosodott APT-csoport, kivéve egyet, ami a jelek szerint egy ismert kriptobányászati tevékenységgel áll összefüggésben. Elkerülhetetlen, hogy előbb-utóbb még több fenyegetés, köztük zsarolóvírussal támadó csoportok is hozzáférjenek ezekhez a sebezhetőséget kihasználó exploitokhoz.

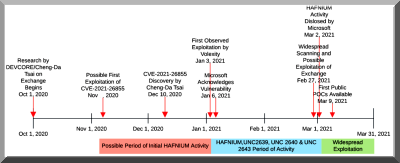

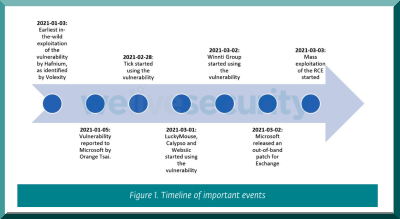

Az ESET kutatói megfigyelték, hogy néhány APT-csoport még a javítások kiadása előtt elkezdte kihasználni a sebezhetőségeket. Ez alapján elvethetjük annak lehetőségét, hogy ezek a csoportok a Microsoft frissítések kódjainak visszafejtésével hoztak volna létre egy exploitot.” - nyilatkozta Matthieu Faou, az Exchange sebezhetőségi láncát vizsgáló kutatás vezetője.

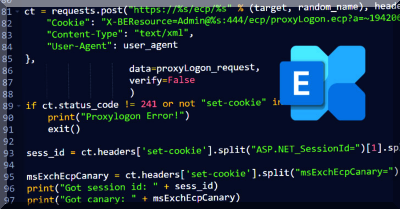

Az ESET telemetriai adatai alapján több mint 115 ország több mint 5000 egyedi szerverén észlelt webshell kódokat, vagyis olyan rosszindulatú programokat vagy szkripteket, amelyek lehetővé teszik a szerver távoli vezérlését a böngészőn keresztül.

A kutatói team több mint tíz különböző kiberbűnözői csoportot azonosított, amelyek vélhetően úgy használják ki a közelmúltban közzétett Microsoft Exchange RCE biztonsági réseket, hogy rosszindulatú programokat, például webshell kódokat és hátsó ajtókat telepítenek az áldozatok levelezőszervereire. Ráadásul néhány esetben egyszerre több csoport is megtámadta ugyanazt a szervezetet.

Íme a beazonosított különböző kiberbűnözői csoportok és viselkedési mintáik:

# Tick - kompromittálta egy IT-szolgáltatásokat nyújtó kelet-ázsiai székhelyű vállalat webszerverét. A LuckyMouse és a Calypso esetéhez hasonlóan a csoport valószínűleg még a biztonsági javítások kiadása előtt hozzáfért egy exploithoz.

# LuckyMouse - kompromittálta egy közel-keleti kormányzati szerv levelezőszerverét. Az APT-csoport valószínűleg már a nulladik napon, legalább egy nappal a javítások közzététele előtt használt egy expoitot.

# Calypso - kormányzati levelezőszervereket kompromittált a Közel-Keleten és Dél-Amerikában. A csoport valószínűleg már a nulladik napon hozzáfért az exploithoz. A rákövetkező napokban a Calypso üzemeltetői további kormányzati szervezetek és magánvállalkozások szervereit célozták meg Afrikában, Ázsiában és Európában.

# Websiic - hét magánszférában lévő vállalat levelezőszerverét támadta meg Ázsiában (IT, telekommunikáció és mérnöki területeken) és egy kormányzati szervet Kelet-Európában. Az ESET Websiic névre keresztelte az új tevékenységcsoportot.

# Winnti Group - kompromittálta egy olajipari vállalat és egy építőipari gépeket gyártó vállalat levelezőszervereit Ázsiában. A csoport valószínűleg még a javítások közzététele előtt hozzáfért egy exploithoz.

# Tonto Team - kompromittálta egy beszerzési vállalat, illetve egy szoftverfejlesztésre és kiberbiztonságra szakosodott tanácsadó cég levelezőszervereit Kelet-Európában.

# ShadowPad activity - kompromittálta egy ázsiai székhelyű szoftverfejlesztő cég és egy közel-keleti székhelyű ingatlancég levelezőszervereit. Az ESET észlelte a ShadowPad hátsó ajtók egyik variánsát, amit egy ismeretlen csoport hozott létre.

# The “Opera” Cobalt Strike - körülbelül 650 szervert támadott meg, főleg az Egyesült Államokban, Németországban, az Egyesült Királyságban és más európai országokban, mindössze néhány órával a javítások közzététele után.

# IIS backdoors - Az ESET webhéjakon keresztül telepített IIS hátsó ajtókat észlelt négy, Ázsiában és Dél-Amerikában található levelezőszerveren. Az egyik hátsó ajtó Owlproxy néven ismert.

# Mikroceen - kompromittálta egy közüzemi vállalat levelezőrendszerét Közép-Ázsiában, a csoport által leginkább célzott régióban.

# DLTMiner - Az ESET több olyan levelezőszerveren észlelte a PowerShell letöltők telepítését, amelyeket korábban az Exchange biztonsági rések kihasználásával támadtak. A támadásban használt hálózati infrastruktúra egy korábban jelentett kriptobányászati tevékenységhez kapcsolódik.

Nyilvánvaló, hogy haladéktalanul meg kell kezdeni az összes Exchange-kiszolgáló javítását. Ez még azokra a szerverekre is érvényes, amelyek nem kapcsolódnak közvetlenül az internethez. Kompromittálódás esetén a rendszergazdák feladata a webshell kódok eltávolítása, a hitelesítő adatok módosítása és a teljes átvizsgálás az esetleges további rosszindulatú tevékenységek felfedezése érdekében.

Ez az incidens nagyon jól példázza, hogy az olyan összetett alkalmazásoknak, mint a Microsoft Exchange vagy a SharePoint, nem szabadna védtelenül állniuk az internet előtt. Az Exchange sebezhetőségét célzó támadások további technikai részletei a WeLiveSecurity "Exchange servers under siege from at least 10 APT groups" című blogposztjában olvashatók.