Kiadta legfrissebb APT Activity Report negyedéves jelentését az ESET Research. Az Oroszországhoz köthető APT-csoportok (fejlett és tartós fenyegetést jelentő szervezett csoportok tevékenysége) a vizsgált 2022-es negyedik negyedéves időszakban tovább folytatták kibertámadásaikat Ukrajna ellen, törlőprogramok és zsarolóvírusok felhasználásával.

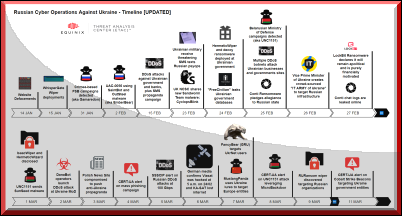

A szakértők ismét észlelték Ukrajnában a hírhedt Sandworm csoport tevékenységét, amely most egy korábban nem ismert törlőprogram variánst vetett be egy energiaipari vállalat ellen. A támadás tavaly októberben történt, ugyanabban az időszakban, amikor ezzel párhuzamosan az orosz fegyveres erők fizikai csapást is mértek az ukrán energetikai infrastruktúrára.

Fontos megemlíteni, hogy gyakran államilag támogatott szereplők működtetnek APT-csoportokat. Bár az ESET-nek nincs bizonyítéka arra vonatkozóan, hogy összehangolt támadásokról van szó, a történtek alapján feltételezhető, hogy a Sandworm és az orosz katonai erők céljai összefüggenek. Az is egy érdekes adalék még mindehhez, hogy egy friss hír szerint Oroszország legalizálni akarja a szerintük hazafiasnak minősített kiberbűnözést.

Az ESET NikoWipernek nevezte el azt a legutóbb felfedezett törlőprogramot, amelyet egy már korábban beazonosított bűnözői csoport készített. Ezt az újabb programot 2022. októberében használták egy ukrajnai energiaipari vállalat ellen. A NikoWiper eredetileg a Microsoft által kifejlesztett SDelete segédprogramon alapul, amely alap esetben a fájlok biztonságos törlését teszi lehetővé.

A kártékony adattörlő programok mellett olyan Sandworm-támadásokat is felfedeztek, amelyek során zsarolóprogramokat használtak az adatok törlésére. Ezek esetében a végső cél ugyanaz volt: az adatok megsemmisítése. A hagyományos zsarolóvírus-támadásokkal ellentétben egyébként a Sandworm üzemeltetői nem adnak visszafejtő kulcsot még váltságdíj fejében sem.

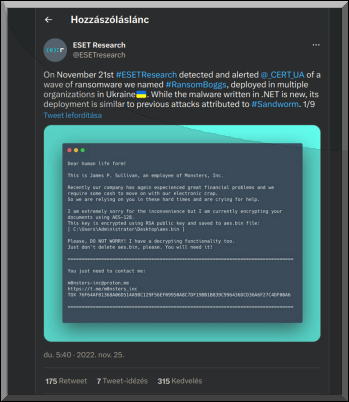

A riport említést tesz ezenfelül a Prestige zsarolóvírusról, amelyet 2022. októberében ukrajnai és lengyelországi logisztikai vállalatok ellen használtak. A rá következő november hónapban pedig egy új, .NET-ben írt zsarolóprogramot is felfedeztek a kutatók, amelyet RansomBoggs-nak neveztek el, erről az ESET Research nyilvánosan is beszámolt a Twitter-oldalán.

A Sandworm mellett más orosz APT-csoportok, például a Callisto és a Gamaredon is folytatták az Ukrajna elleni célzott adathalász támadásaikat, amelyek fő célja hitelesítő adatok megszerzése és kártékony programok telepítése volt.

A kutatók más régiókban is észleltek aktivitást, például a MirrorFace elnevezésű célzott adathalász támadást, amelynek célpontjai japán politikai szervezetek voltak. A jelentés szerint emellett a Kínához köthető csoportok is elkezdtek új áldozatokat keresni. Eszerint a Mustang Panda támadói csoport egyre nagyobb érdeklődést mutat különféle európai országok irányában.

Vélhetően ugyanez a csoport hajtott végre a tavaly szeptemberi kibertámadást egy svájci energetikai és mérnöki ágazatban működő szervezetnél, a Korplug nevezetű kártékony program telepítésével. A szintén kínai Goblin Panda tavaly novemberben egy TurboSlate elnevezésű backdoor (hátsó ajtó) programmal próbált meg bejutni egy európai uniós kormányzati szervezet tűzfalai mögé.

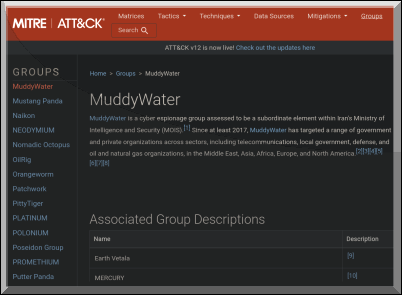

Az Iránhoz köthető hackercsoportok is folytatták a támadásaikat, így a POLONIUM például az izraeli vállalatok mellett a zsidó államban bejegyzett cégek leányvállalatait is célba vette, a MuddyWater pedig egy biztonsági szolgáltató ellen intézhetett támadást. Az Észak-Koreával kapcsolatban álló csoportok pedig hibákat kihasználó exploitokat használtak a világ különböző részein kriptopénzzel foglalkozó cégek és tőzsdék ellen.

Érdekes fejlemény még az is, hogy az a Konni csoport, amelyik korábban kizárólag orosz és dél-koreai célpontokat vett célba, újabban viszont kibővítette a megtévesztő dokumentumaiban használt nyelvek repertoárját az angollal, ezzel új nemzetközi célpontokat vettek fel a támadási listájukra.

Összességében azt láthatjuk, hogy a világ minden térségében aktívak a különféle motivációkkal rendelkező APT kibertámadói csoportok, így a cégek, vállalatok fontos feladata az ellenük való védekezés és megelőzés megerősítése. Az orosz-ukrán háború kezdete óta Magyarországon is megnőtt a kibertámadások száma. Hogy hogyan lehet a veszélyhelyzetekre felkészülni, miként tudjuk kivédeni, hogy támadások áldozataivá váljunk, erről is szól az ESET IT-biztonsági podcastja, a "Hackfelmetszők - Veled is megtörténhet!". Az adásokban a kiberbiztonsági szakértők beszélgetnek a legelterjedtebb csalásformákról, adataink védelméről. A negyedéves riportról további részletes információk pedig az angol nyelvű ESET APT Activity Reportban olvashatók.