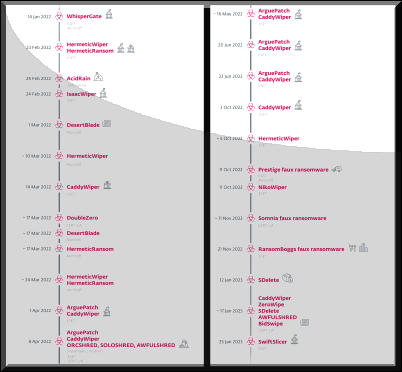

Az orosz invázió 2022 februári kezdete óta példátlanul intenzívvé váltak az Ukrajna elleni adattörlő (wiper) támadások, az ESET Research most elkészítette az ilyen típusú kibertámadások idővonalát. Jó hír, hogy sok tervezett incidenst sikerült időben felderíteni és megakadályozni. A támadások zöme az orosz Sandworm hackercsoporthoz köthető.

Tavaly év elején az ukrán intézményeket célzó DDoS-támadások között bukkant fel a WhisperGate adattörlő kártevő program, amelyet a hackerek zsarolóprogramnak álcáztak, felidézve a NotPetya 2017 júniusában történt esetét.

Ez a taktika egyébként több, későbbi támadás során is megfigyelhető volt.

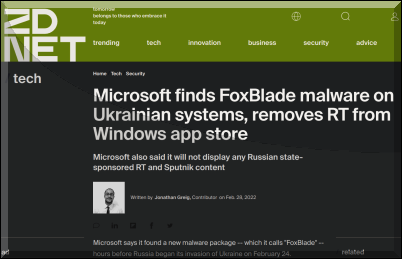

Mindössze pár órával az orosz invázió kezdete előtt, 2022. február 23-án a HermeticWiper programot vetették be legalább öt ukrán vállalat több száz számítógépes rendszere ellen. A Hermetic Wiper képes letörölni a megfertőzött rendszer minden adatát, a célba vett hálózat számítógépeinek teljes tartalmát és azokat semmilyen módon nem lehet később visszaállítani. Más rosszindulatú kártevőkkel szemben a HermeticWiper valódi célja nem az adatlopás és így az anyagi haszonszerzés, hanem a puszta rombolás: véglegesen megsemmisíteni az adatokat, illetve a szabotázsakció révén leállítani a működő infrastruktúrákat.

A HermeticWiper mellett a hackerakcióban a HermeticRansom zsaroló kártevőt is felhasználták, amely egy Go nyelven írt ransomware. Ennek valószínűleg az lehetett a célja, hogy elrejtsék az adattörlő programok kártékony tevékenységét.

2022. február 24-én az első orosz csapásokkal egy időben egy másik pusztító támadás is érte Ukrajnát: az IsaacWiper nevű adattörlő egy ukrán kormányzati hálózatot vett célba. A 2022. februárjában megjelenő IsaacWiper egy sokkal kevésbé kifinomult kártevő, amely rekurzív módon véletlenszerű bájtokkal törli a célba vett lemezegységek minden fájlját, működése viszont az elemzések szerint kifejezetten lassú.

Az invázió kezdetének napján az AcidRain wiper a Viasat KA-SAT modemek ellen intézett támadást, amelynek hatása Ukrajna határain kívüli területekre is kiterjedt.

A kártevő támadása következtében például 5800 németországi Enercon szélturbina nem tudott kommunikálni távfelügyelet vagy vezérlés céljából. A kutatók szerint az AcidRain kódja részleges hasonlóságot mutat egy korábbi másik, 2018-as VPNFilter nevű rosszindulatú programmal.

Hackerek tavaly március 1-jén és március 17-én is bevetették a Microsoft által felfedezett DesertBlade adattörlőt egy jelentés szerint. A DesertBlade célja szintén az összes elérhető meghajtón található állomány megsemmisítése volt.

A CERT-UA emellett 2022. március 17-én beszámolt a DoubleZero adattörlő kártevő felfedezéséről. Az ESET kutatói március 14-én észleltek egy ukrán bankot célzó támadást is, amely során a CaddyWiper programot használták.

Az először 2022 áprilisában észlelt CaddyWiper egy igen kifinomult kártékony kód, amely igyekszik elrejteni a működését a rendszerfigyelő alkalmazások és biztonsági szoftverek elől. A kutatók úgy találták, hogy ha a kártevőnek sikerül rendszergazdai jogosultságot szereznie, nagyobb pusztítást képes végezni a célba vett meghajtókon.

2022. április 8-án az Industroyer2 nevű kártevő segítségével próbálták megzavarni az ukrán áramellátást, ám sikertelenül. Érdekesség, hogy ebben az incidensben nem Windows platformokhoz használt adattörlőket is felfedeztek, az ORCSHRED-et, a SOLOSHRED-et és az AWFULSHRED-et – ez utóbbiak Linux és Solaris rendszereken futó kártékony kódok.

Júniusban az ESET a CERT-UA-val együtt azon dolgozott, hogy megakadályozzák az ArguePatch kártevő (és a CaddyWiper) telepítését ukrán intézmények rendszereire. Október 3-án a CaddyWiper új verzióját fedezték fel Ukrajnában, október 5-én pedig a szakértők azonosították a HermeticWiper egy olyan újabb verzióját, amelyet ismeretlenek a VirusTotalra töltöttek fel ellenőrzésképpen, hogy mely vírusirtók képesek azt felismerni.

Október 11-én a Prestige zsarolóvírust észlelték, amelyet ukrajnai és lengyelországi logisztikai vállalatok ellen vetettek be. Ugyanekkor a kutatók egy korábban ismeretlen adattörlő kártevőt is azonosítottak, amelyet NikoWipernek neveztek el, és amelyet egy ukrajnai energiaipari vállalat ellen használtak. A NikoWiper a fájlok biztonságos törlésére szolgáló SDelete Microsoft parancssori segédprogramon alapul.

A kutatók az év vége felé, novemberben is észleltek egy új, .NET-ben írt zsarolóvírust, amelyet RansomBoggsnak neveztek el, mert a kártevő program számos, a Pixar Szörny Rt. című animációs filmjére utaló hivatkozást tartalmaz.

Sajnos 2023-ban is folytatódtak az ukrán intézmények elleni hackertámadások. Rögtön 2023. január 1-jén észlelték az SDelete segédprogram futtatását egy ukrán szoftver viszonteladónál. A CERT-UA információi szerint január 17-én újabb, több törlőprogramot is alkalmazó támadás történt, ezúttal egy ukrán hírügynökség ellen. Az incidens során a CaddyWiper, a ZeroWipe, az SDelete, az AwfulShred és a BidSwipe wipereket is észlelték. A BidSwipe azért is figyelemre méltó, mivel ez egy FreeBSD OS adattörlő program.

Szintén januárban felfedeztek egy új, Go programozási nyelven írt, SwiftSlicer névre keresztelt wipert, amelyet ukrán önkormányzati intézmények ellen vetettek be.

Az orosz APT-csoportok, különösen a Sandworm által ukrajnai vállalatok és intézmények ellen elkövetett wiper támadások, valamint a zsarolószoftvereknek álcázott törlőprogramok használata ugyan nem újdonság, de korábban nem történtek ennyire intenzív, célzott és tömeges támadások.

A BlackEnergy körülbelül 2014. óta alkalmaz pluginokat, a Sandworm korábban több támadást is elkövetett a KillDisk wiperrel, a Telebots csoport pedig számos alkalommal vetette már be az egyik legismertebb kártevőt, a NotPetyát. Összességében tehát az ilyen jellegű támadások folytatódására lehet számítani.