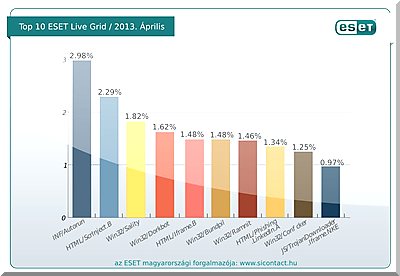

Az ESET minden hónapban összeállítja a világszerte terjedő számítógépes vírusok toplistáját, melyből megtudhatjuk, hogy aktuálisan milyen kártevők veszélyeztetik leginkább a felhasználók számítógépeit. 2013. áprilisában a következő 10 károkozó terjedt a legnagyobb számban.

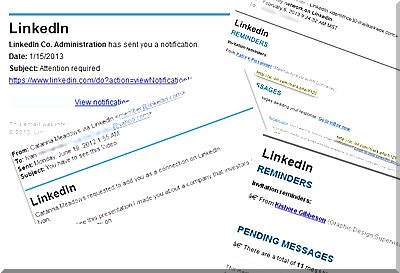

Nem tűnt el az Autorun vírus, még mindig vezeti a listát, de legalább a Conficker féreg vesztett a helyezéséből, most a kilencedik lett. Két új károkozó is felkerült a leggyakoribbak közé, az egyik a nyolcadik helyezett HTML/Phising.LinkedIn trójai. Ez egy olyan kártevő, amely észrevétlenül átirányítja a böngészőt rosszindulatú webhelyekre. Ezek mindegyike olyan kártékony weboldalt tartalmaz, amely adathalászat segítségével a gyanútlan látogatók LinkedIn belépési azonosítóit igyekszik eltulajdonítani.

E havi hatodik helyezettünk a Win32/Bundpill féreg, amely hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezenkívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

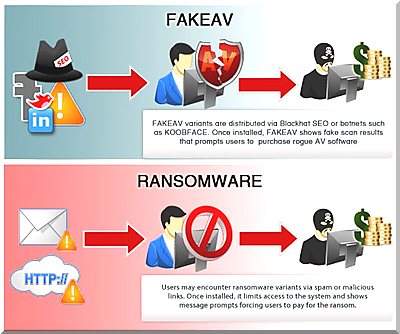

Az ESET Global Trends Report e havi kiadásában ezúttal a különféle csalásokról esik szó. Ahogyan a LinkedIn is többször a támadások célkeresztjébe került már, például tavaly júniusban feltörték és ellopták több, mint hatmillió felhasználó accountját, de az adathalász támadásoknak is már évek óta kedvelt célpontja. A 419-es, azaz más szóval nigériai csalások igen változatos formában máig terjednek. Több éves pályafutásuk során túlnőttek az alap "afrikai diktátor vagyok, és segíts kimenekíteni a pénzem, és hálából te is kapsz belőle, de most először te fizess a költségekre" típusú átveréseken túl van már különféle ügynökségek, rendőrségi szervek nevében érkező zsaroló kártevő, sőt nem ritka az olyan típusú csalás is, amelyben egy állítólagos bérgyilkos ír nekünk. Ebben közli, a mi megölésünkre bérelték fel, de ha mi többet fizetünk neki, készséggel eláll ettől. Emlékezetes, hogy itt Magyarországon is bukkant fel olyan magyarul beszélő kártevő, amely látszólag a Rendőrségtől érkezik a "Szolgálunk és védünk" szlogen kíséretében, zárolja a számítógépet, és csak 20 ezer forint Ukash utalás után engedi újra használni. A külföldi csalási példákban pedig az FBI, RIAA, vagy akár az MI6 is lehet a látszólagos feladó.

Áprilisi fontosabb blogposztjainkat áttekintve a ransomeware, azaz zsaroló programok legújabb technikáiról írtunk, ahol a hamis fenyegetéseket a hitelességet fokozva nem ritkán saját böngészési előzményeinkből kilopott, valóban meglátogatott linkkel jelenítik meg, ezzel is nyomást gyakorolva a gyors fizetésre.

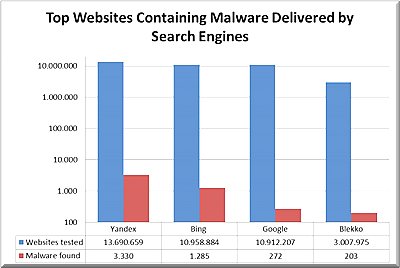

Hogy létezik-e és ha igen, melyik a legbiztonságosabb böngésző, arról sokat olvashattunk már, de most a melyik a biztonságosabb kereső kérdéskörről tudhatunk meg többet. Egy érdekes felmérés keretében ugyanis az derült ki, hogy a Bing ötször nagyobb eséllyel kínál valamilyen kártevővel fertőzött találatot, mint a Google keresője. Egy másfél éves időszak tízmillió keresési eredményeinek vizsgálata alapján az AV-Test labor adataiból az derült ki, hogy 10.900.000 keresés alapján a Google 272, míg a Bing 1.285 ilyet jelenített meg.

Röviddel a bostoni merénylet után máris megjelentek az első átverések, képtelen álhírek, megosztásonként 1 dollárt ígérő posztok, képek helyett kártevőre mutató linkek, e-mailben videó helyett érkező trójai kémprogramok. Mint mindig, most is érdemes vigyázni, és alaposan megválogatni a hírforrásokat. Posztunkban az első időszak megjelent, és várható csalási módszereit ismertettük.

Az antivirus programok teszteléséről is jelent meg áttekintés, melyben a különféle szervezetek által végzett vizsgálatok néha különböző eredményeket mutatnak. Az írásból kiderül, mire érdemes elsősorban figyelni, mik a hiteles és megbízható tesztelési módszerek, hogyan igazodjunk el köztük.

Vírustoplista

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2013. áprilisában a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 16.69%-áért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebook-os kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag oldalán.

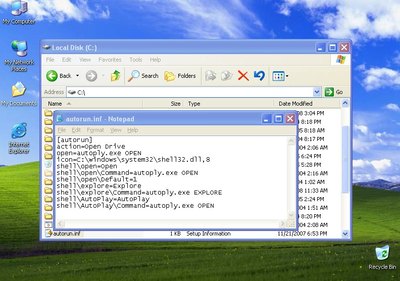

1. INF/Autorun vírus

Elterjedtsége az áprilisi fertőzések között: 2.98%

Működés: Az INF/Autorun gyűjtőneve az autorun.inf automatikus programfuttató fájlt használó károkozóknak. A kártevő fertőzésének egyik jele, hogy a számítógép működése drasztikusan lelassul, és fertőzött adathordozókon (akár MP3-lejátszókon is) terjed.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21autorun

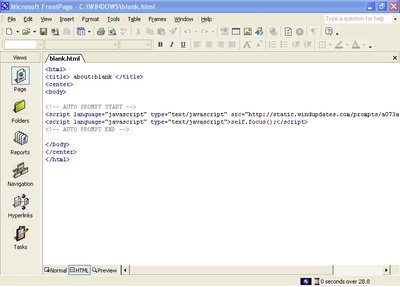

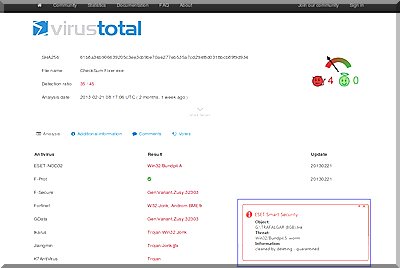

2. HTML/ScrInject.B trójai

Elterjedtsége az áprilisi fertőzések között: 2.29%

Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:\windows\blank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

3. Win32/Sality vírus

Elterjedtsége az áprilisi fertőzések között: 1.82%

Működés: A Win32/Sality egy polimorfikus fájlfertőző vírus. Futtatása során elindít egy szerviz folyamatot, illetve Registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertőzése során EXE illetve SCR kiterjesztésű fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

Bővebb információ: http://www.eset.eu/encyclopaedia/sality_nar_virus__sality_aa_sality_am_sality_ah

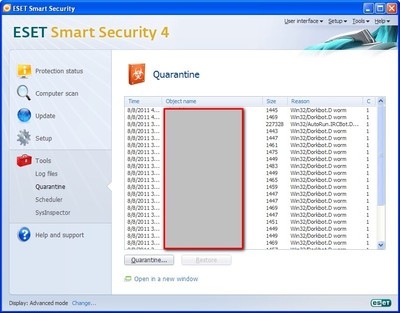

4. Win32/Dorkbot féreg

Elterjedtsége az áprilisi fertőzések között: 1.62%

Működés: A Win32/Dorkbot féreg cserélhető adathordozók segítségével terjed. A féreg tartalmaz egy hátsóajtó komponenst is, melynek segítségével távolról átvehető az irányítás a fertőzött számítógép felett. Maga a futtatható állomány UPX segítségével tömörített EXE, futtatása során pedig összegyűjti az adott gépről a weboldalakhoz tartozó felhasználói neveket és jelszavakat, majd ezeket megkísérli egy távoli gépre elküldeni.

Bővebb információ: http://www.virusradar.com/en/Win32_Dorkbot.B/description

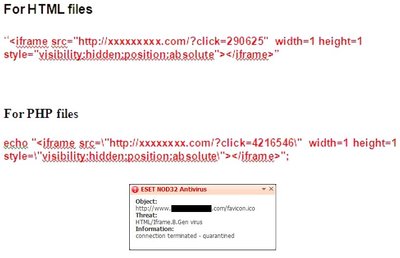

5. HTML/Iframe.B.Gen vírus

Elterjedtsége az áprilisi fertőzések között: 1.48%

Működés: A HTML/Iframe egy gyűjtőneve az olyan vírusoknak, amelyek HTML weboldalak Iframe tagjeibe ágyazódva egy megadott URL helyre irányítja át a böngészőt a felhasználó tudta és engedélye nélkül. Fertőzött weboldalakon keresztül terjed.

Bővebb információ: http://www.virusradar.com/HTML_Iframe.B.Gen/description

6. Win32/Bundpill féreg

Elterjedtsége az áprilisi fertőzések között: 1.48%

Működés: A Win32/Bundpill féreg hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezenkívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

Bővebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

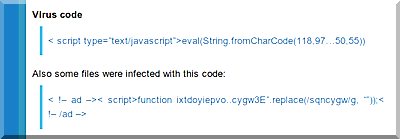

7. Win32/Ramnit vírus

Elterjedtsége az áprilisi fertőzések között: 1.46%

Működés: A Win32/Ramnit egy fájlfertőző vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertőzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetőséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszőleges kód futtatására nyílik lehetőség. A támadók a távoli irányítási lehetőséggel képernyőképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

Bővebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

8. HTML/Phising.LinkedIn.A trójai

Elterjedtsége az áprilisi fertőzések között: 1.34%

Működés: A HTML/Phising.LinkedIn trójai egy olyan kártevő, amely észrevétlenül átirányítja a böngészőt rosszindulatú webhelyekre. Ezek mindegyike olyan kártékony weboldalt tartalmaz, amely adathalászat segítségével a gyanútlan látogatók LinkedIn belépési azonosítóit igyekszik eltulajdonítani.

Bővebb információ: http://www.virusradar.com/en/HTML_Phishing.LinkedIn.A/description

9. Win32/Conficker féreg

Elterjedtsége az áprilisi fertőzések között: 1.25%

Működés: A Win32/Conficker egy olyan hálózati féreg, amely a Microsoft Windows MS08-067 biztonsági bulletinben tárgyalt hibát kihasználó exploit kóddal terjed. Az RPC (Remote Procedure Call), vagyis a távoli eljáráshívással kapcsolatos sebezhetőségre építve a távoli támadó megfelelő jogosultság nélkül hajthatja végre az akcióját. A Conficker először betölt egy DLL fájlt az SVCHost eljáráson keresztül, majd távoli szerverekkel lép kapcsolatba, hogy azokról további kártékony kódokat töltsön le. Emellett a féreg módosítja a host fájlt, ezáltal számos antivírus cég honlapja elérhetetlenné válik a megfertőzött számítógépen. Változattól függően a felhasználó maga telepíti, vagy egy biztonsági résen keresztül felhasználói beavatkozás nélkül magától települ fel, illetve automatikusan is elindulhat egy külső meghajtó fertőzött Autorun állománya miatt.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/%21conficker

10. JS/TrojanDownloader.Iframe.NKE trójai

Elterjedtsége az áprilisi fertőzések között: 0.97%

Működés: A JS/TrojanDownloader.Iframe.NKE trójai módosítja a böngészőklienst, és önhatalmúlag átirányítja a találatokat különféle kártékony programokat tartalmazó rosszindulatú weboldalakra. A trójai kártevő kódja leggyakrabban a weboldalak HTML beágyazásában található.

Bővebb információ: http://www.virusradar.com/JS_TrojanDownloader.Iframe.NKE/description

Bánki Tamás | DrLinkedin.hu · http://DrLinkedin.hu 2013.05.19. 18:09:09

a Linkedin-Kepzes.blog.hu írója vagyok és érdekl, hogy mit tudok tenni a Linkedin trójaival, hogy tudom kivédeni.

Szívesen vennék egy vendégpostot Tőled.

Köszönöm,

Bánki Tamás

Linkedin Szakértő

Csizmazia Darab István [Rambo] · http://antivirus.blog.hu 2013.05.20. 20:20:37

Köszi szépen a megkeresést, jelentkezni fogok akkor nálad emailben.