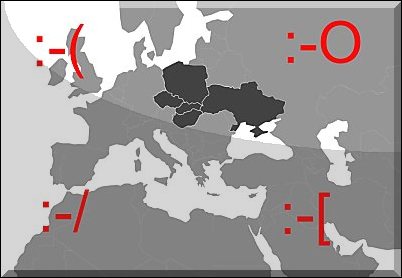

Az alliteráló cím szerint az elmúlt év során az ESET több alkalommal detektálta és elemezte azt az SBDH névre hallgató eszközkészletet, amely célzott kiberkémkedésekben kapott szerepet. Hatékony szűrők, különféle trükkös kommunikációs megoldások és egy érdekes rejtőzködési technika révén a károkozó fájlokat tudott kiszivárogtatni kelet-közép-európai (cseh, szlovák, lengyel, magyar és ukrán) kormányzati, illetve állami intézmények rendszereiből.

Az SBDH-val kapcsolatos felfedezéseket Tomáš Gardoň és Robert Lipovsky, az ESET biztonsági kutatói ismertették a Koppenhágában megrendezett Cybercrime Conference 2016 rendezvényen. Az alvilági eszköz adathalász célú elektronikus levelekben terjed, amelyek mellékletében egy dupla kiterjesztéssel rendelkező, futtatható fájl található. (Igen, igen, a 2001-es Kournikova vírushoz képest 15 évvel később valóban még mindig ez az idiótaság az alapértelmezett a Windowsban - éljen és virágozzon az ismert fájltípusok kiterjesztésének rejtése.)

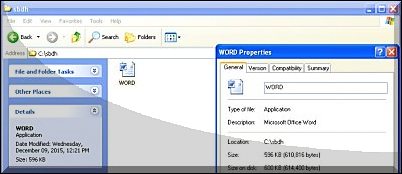

A kiterjesztések közül a Windows az egyiket - alapértelmezett beállítások mellett - elrejti, ami megtévesztővé teszi a csatolmányokat. Ráadásul a csalók jól ismert alkalmazásokhoz tartozó vagy Word dokumentumok esetén használt ikonok segítségével igyekeznek növelni annak valószínűségét, hogy a felhasználó megnyissa a mellékelt állományt.

Az ESET kutatói azt is elárulták, hogy a kártékony program honnan kapta a furcsa nevét. Az elnevezés egy forráskódban található "B64SBDH" karaktersorozatból ered, amely fontos jelentőséggel bír, ugyanis a kártevő ez alapján tölti le az egyes összetevőit a kiszolgálóiról. Amennyiben a kártékony program elindul, akkor kapcsolódik egy távoli kiszolgálóhoz, ahonnan két további összetevőt tölt le.

Az egyik egy hátsó ajtó (backdoor) nyitására alkalmas komponens, a másik pedig adatlopást tesz lehetővé. A modulok kombinációjával a támadók nemcsak teljes körű, távoli hozzáférést szerezhetnek a kompromittált számítógépek felett, hanem fejlett módszerek segítségével adatokat is kiszivárogtathatnak.

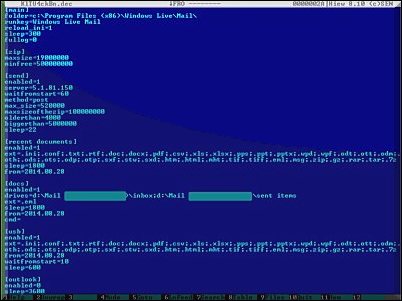

A kártevőben egy nagyon hatékony szűrőmodul is helyet kapott, amelynek segítségével a támadók részletesen meghatározhatják, hogy milyen fájlokra, adatokra kíváncsiak. Így például beállíthatják az állományok kiterjesztésére, létrehozási dátumára, méretére és egyéb paraméterei vonatkozó kívánalmaikat is. A beállításokat egy egyszerű konfigurációs fájlban tehetik meg.

Az ESET kutatói kiemelték, hogy mivel a károkozó minden egyes összetevőjének szüksége van vezérlőszerverrel történő kommunikációra, ezért a működése nagymértékben függ a hálózat adta lehetőségektől. Így a kártevő többféle csatlakozási technikával is próbálkozik. Elsősorban a hagyományos, HTTP alapú webes adatforgalomba próbál beférkőzni, ha ez nem sikerül, akkor az SMTP (Simple Mail Transfer Protocol) e-mail továbbítási protokollt hívja segítségül.

Az SBDH terjesztői arra az eshetőségre is felkészültek, amikor a vezérlőszerver valamilyen oknál fogva elérhetetlenné válik. Ekkor a károkozó egy előre bekódolt webcím segítségével egy preparált képfájlt tölt le egy ingyenesen használható blogoldalról. Ez a manipulált .JPG vagy .GIF képállomány pedig egy alternatív kiszolgáló címét rejti. Az SBDH néhány vizsgált variánsa egy további egyszerű, de hatásos technikát is alkalmaz.

A kártevő lecseréli a Word dokumentumokhoz hozzárendelt alkalmazást. Ennek következtében, amikor a felhasználó megnyit egy Word állományt, akkor valójában nem a Microsoft szoftvere fog elindulni, hanem maga a károkozó.

Az SBDH ékes bizonyítékát adja annak, hogy a fejlett kártékony programok sokszor még mindig roppant egyszerű módon terjednek, például elektronikus levelek mellékleteként.

A kockázatok csökkentése érdekében pedig figyelmet kell szentelni a felhasználók biztonságtudatos képzésére, az operációs rendszer megfelelő beállításaira (például az ismert fájltípusok kiterjesztései rejtett állapotának tiltása), valamint a megbízható, többrétegű védelmi megoldások használatára.