Az ESET 12,000 felhasználó részvételével tesztelte az otthoni routerek biztonságát. A több hónapig zajló felmérés eredményei azt mutatják, hogy az eszközök jelentős része nincs biztonságban. Ennek legfőbb okai a gyenge jelszóválasztás, alapértelmezett jelszó használat, az eszközökön futó szoftverek sebezhetőségei, illetve a megfelelő védelem hiányában a külső hálózatokról is hozzáférhető hálózati szolgáltatások.

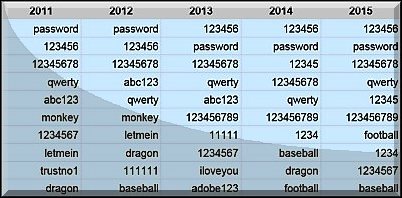

Az ESET több mint 12 ezer routert tesztelt olyan otthoni felhasználók segítségével, akik hozzájárultak adataik anonim megosztásához és felhasználásához. A vizsgálat során a szakértők kielemezték a felhasználók jelszóhasználati szokásait, amelynek eredményei szerint a routerek 15 százalékát kifejezetten gyenge jelszó védte, illetve a legtöbb esetben a felhasználónévnek meghagyták az alapként használt „admin” kifejezést.

A tesztidőszak alatt egyszerű, szimulált támadásokkal tesztelték az alapértelmezett, illetve a jól ismert, megszokott felhasználóneveket és jelszavakat, illetve ezek kombinációját. Beszédes adat, hogy a teszt során minden hetedik támadási kísérlet sikerrel járt.

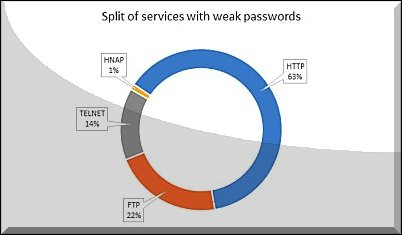

A gyenge jelszavak használata a hálózati eszközök által kínált szolgáltatásokra is hatással voltak.

Ezek leginkább a HTTP, az FTP, és a Telnet szolgáltatásokat érintették, illetve a routerek portjait vizsgálva az is kiderült, hogy sokszor bizonyos hálózati szolgáltatások külső hálózatról is elérhetők voltak, amely komoly veszélyt jelenthet az otthoni felhasználók, és a kisvállalkozások számára egyaránt.

"Véleményünk szerint még a helyi hálózatok számára sem szabadna nyitva hagyni olyan kevésbé biztonságos szolgáltatásokat, mint például a Telnet - ahogy a tesztelt routerek mintegy ötödénél történt.

A vizsgálat során összegyűjtött adatokból jól látható, hogy a rossz jelszavak és a gyakran előforduló sérülékenységek kihasználása teszik támadhatóvá az otthoni routereket, amelyek így könnyen válhatnak a háztartások és a kisvállalkozások internetbiztonsági Achilles-sarkává, azaz könnyen támadható gyenge pontjává." - mondta Peter Stančík, az ESET biztonsági szakértője.

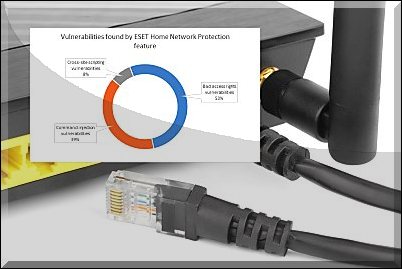

A szoftversebezhetőségeket vizsgálva az ESET szakemberei úgy találták, hogy a hibák nagy része rossz hozzáférési jogosultságokból eredő sérülékenység volt, de jelentős arányban fordultak elő alkalmazás-sérülékenységekből fakadó káros kód-parancsfuttatásos (command injection) támadások. Ennek során a támadó megpróbál rendszer szintű parancsot futtatni egy hibásan kezelt bemenő paraméteren keresztül.

A szoftveres sérülékenységek tizedét az úgynevezett cross-site scripting (XSS) sebezhetőség tette ki, amely lehetővé teszi a támadók számára, hogy módosítsák a router beállításait, és hamis kliens-oldali scripteket futtassanak.

Az ESET október végén megjelenő új termékportfóliójában elérhetők lesznek majd az ESET Internet Security és ESET Smart Security Premium megoldások is, amelyek új funkciókkal is bővülnek.

Ezek egyike az Otthoni hálózat védelme (Home Network Protection), amely a sebezhetőségeket, a rosszindulatú beállítás módosításokat, a kihasználható hálózati szolgáltatásokat és a gyenge jelszavakat vizsgálja majd az otthoni felhasználók routerein.

Hóhér az utolsó barátod · http://internetszemete.blog.hu 2016.10.25. 08:56:20

Elvileg biztonságosra konfigurált wifi, wan felől zárt routernél ez milyen gondot okozhat?

soder · http://nincsilyen2.hu 2016.10.25. 13:55:31

volt nemrég olyan trükk h. kliens brówsol valamilyen csúnya oldalon, ami meg a háttérben javascript-ből meghívja a 192.168.1.1-et admin/admin-al (vagy kliens oldalon elmentett username-passwd-el!) , és nyit magának kaput a netre.

Hóhér az utolsó barátod · http://internetszemete.blog.hu 2016.10.25. 14:39:00

Bluemotion 2016.10.25. 17:08:13

(II. Torgyán Виктор) THY Rokk *n* Troller 2016.10.25. 17:29:55

Hóhér az utolsó barátod · http://internetszemete.blog.hu 2016.10.25. 19:39:59

Rézfánfütyülő fűzangyal 2016.10.27. 10:45:40

Ezek után mi a véleménye a biztonságról az ESET-nek, ha a szolgáltató akarja kézben tartani a hozzáféréseket?

HA OLVASSÁK, AKKOR ERRE TÉNYLEG VÁLASZT VÁRNÉK!

dr. mesterséges színezék 2016.10.27. 11:45:12

dr. mesterséges színezék 2016.10.27. 11:55:06

Egyébként értetlenül nézem, hogy létezik egy rakás gyártói és szolgáltatói szabvány és jogszabályi kötelezettség, de olyan előírás, amin szó szerint életek múlhatnak (vagyonokról nem is beszélve), hogy beüzemeléskor kötelező legyen minimális biztonsági szinten átadni a kütyüt, nem létezik.

(Pár hete szívességből elvittem egy gépet egy idős párhoz, mivel a réginek kaput volt. 2 percig nagy gondban voltam, mert nem találtak semmilyen dokumentumot, amire beállításkor felírták volna a UPC emberei a router id-t és jelszót, és az admin/admin nem nyert.

Véletlenül ütöttem egy entert üres bemeneti mezők mellett, mire login szakszeszful. B+!

Csizmazia Darab István [Rambo] · http://antivirus.blog.hu 2016.10.27. 12:01:03

Az üres enteres történet kiváló, Murphy szerint minden jó valamire, ha másra nem, elrettentő példának :-)

Csizmazia Darab István [Rambo] · http://antivirus.blog.hu 2016.10.27. 12:09:17

Igen olvassák :-)))

Az hogy az említett szolgáltatók nem segítik infoval a jelszóváltást, szomorú. Ennél már csak az szomorúbb, hogy szinte biztos, hogy legalább a juzerek fele nem is igényli, nem él az azonnali jelszócsere lehetőségével.

Tapasztalatom szerint például a Telekomos mobil 4G routerek szépen egyedi erős jelszóval vannak felkészítve, illetve a DIGI esetén a kapott eszközt kérésre "távlebutítják" modemnek, és akkor bármilyen saját routert tudsz mögé tenni DDWRT-vel, vagy mással. A Diginél is turkálni kellett a neten, mire kiderült a szuperbiztonságos "user/digi" az alapértelmezett login :-)

Ha szolgáltató arra bíztat, hogy ne változtasd meg a gyári beállításokat, az hibás hozzáállás szerintem, nagyon gáz. Ezt egyébként szóban vagy írásban teszik? Ha írásban, akkor tudsz mutatni ilyet?

Köszi :-)

nitro1 2016.10.27. 12:16:46

Mérnork 2016.10.27. 12:34:33

Szerintem a UPC egyáltalán nem biztat ilyesmire, én is simán átírtam a belépési kódokat meg az SSID-t is a routerükben.

Más kérdés, hogy személyesen is ismerek olyan embereket, (nem is keveset) akik szemében igazi "hekker" vagyok, emiatt (is), pedig max egy erősebb power user a szintem. ;-)))

titan 2016.10.27. 12:51:47

dr. mesterséges színezék 2016.10.27. 12:55:06

Ettől persze a "nem lehetséges" szegénységi bizonyítvány. Nem lehetetlen, hanem tehetetlen.

Hóhér az utolsó barátod · http://internetszemete.blog.hu 2016.10.27. 13:20:31

Ismerősnél, a saját useremmel simán be tudtam lépni és volt internet.

Ha ez ma is így megy, akkor egy lenyúlt user/jelszó birtokában a kedves tolvaj, bármilyen illegális tevékenységet végezhet, ha bukik, téged vesznek elő.

(router vélt feltörése miatt, szolgáltató javaslatára feljelentést tettem. Pár héttel később lezárták azzal, hogy a párom használta, mert az ő nevére szól az előfizetés - megjegyzem, ő csak tavaly nyár óta használja :) )

titan 2016.10.27. 14:48:09

Rézfánfütyülő fűzangyal 2016.10.27. 16:34:35

Az Invitelről még semmit nem tudok, mert ugyan a honlapon megtaláltam a címet és egy leírást, ahol figyelmeztetnek, hogy a beállításoktól eltérni nem ajánlott, de ez kis modem sajnos csak Ethernet kábel segítségével érhető el, ezért csak a hétvégén tudok oda benézni, és megtudom, hogy mit lehet vele elérni. Ha érdekel, majd azt is ideírom.

Jakekiller 2016.11.17. 21:50:05