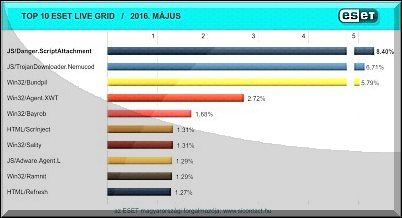

Az ESET minden hónapban összeállítja a világszerte terjedő számítógépes vírusok toplistáját, melyből megtudhatjuk, hogy aktuálisan milyen kártevők veszélyeztetik leginkább a felhasználók számítógépeit. 2016. májusában a következő 10 károkozó terjedt a legnagyobb számban.

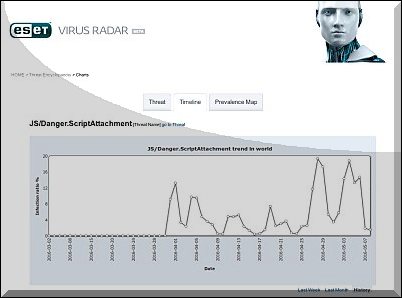

2016. májusában első helyre ugrott előre a JS/Danger.ScriptAttachment trójai, amely fertőzött e-mailek mellékletében terjed, és javarészt zsaroló kártevőket terjeszt. A további helyezettek a már jól ismert károkozók, így második lett a JS/TrojanDownloader.Nemucod trójai, amely HTTP kapcsolaton keresztül további kártékony kódokat igyekszik letölteni a megfertőzött számítógépre.

Harmadiknak futott be a Win32/Bundpil féreg, amely külső adathordozókon terjedve valódi károkozásra is képes, hiszen a meghajtóinkról mind a futtatható, mind pedig a mentési Backup állományainkat törölheti. Negyedik pozícióban pedig a Win32/Agent.XWT trójai maradt.

Ötödik helyezett lett a régi-új visszatérő Win32/Bayrob, akivel szerencsére majdnem fél éve, legutóbb idén januárban találkozhattunk. Ez egy olyan backdoor, azaz hátsóajtót telepítő kártékony alkalmazás, amelyet hasznosnak látszó alkalmazások kódjába rejtenek.

Fő célja, hogy hátsó ajtót nyisson a megtámadott rendszeren, amin keresztül a háttérben a támadók teljes mértékben átvehetik a számítógép felügyeletét: alkalmazásokat futtathatnak, állíthatnak le, állományokat tölthetnek le/fel, jelszavakat, hozzáférési kódokat tulajdoníthatnak el.

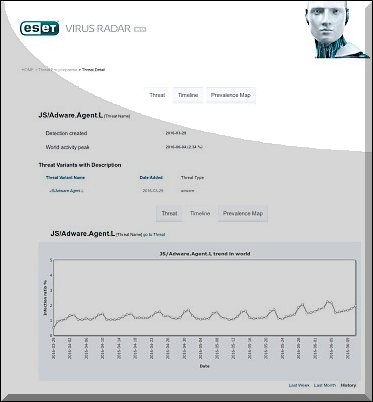

Emellett egy újoncot is köszönthetünk a JS/Adware.Agent.L adware személyében. Ez egy olyan alkalmazás, amely kéretlenül különféle reklámokat jelenít meg a felhasználó képernyőjén.

Maga az adware más, kártékony program részeként érkezik a számítógépünkre.

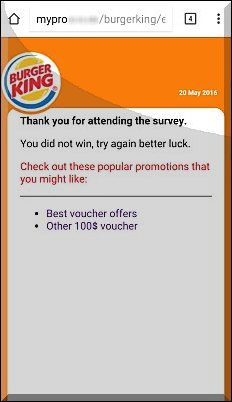

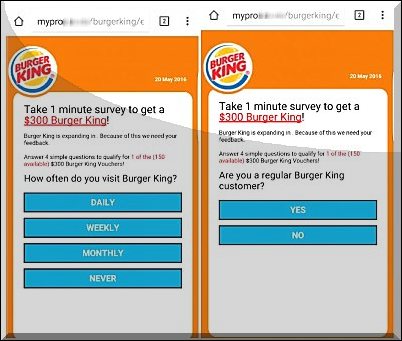

Az ESET szakértői a hazánkban is népszerű Whatsapp alkalmazáson terjedő kibertámadást is elemeztek. A kampány során az áldozatok egy üzenetet kaptak, amely egy felmérésre mutat és a kitöltésért cserébe Burger King utalványt ígér.

Az áldozatok a kérdőív végén azonban nem nyernek semmit, kivéve a feliratkozást egy sor olyan szolgáltatásra, amit nem is szerettek volna.

Az egyelőre angol, német, spanyol, portugál és olasz nyelveken terjedő kampány üzenetben ajánlotta fel a Burger Kingbe szóló utalvány lehetőségét, ami általában egy ismert kontakttól vagy csoporttól érkezett. A kérdőív végén értesítik az áldozatot, hogy megnyerte az utalványt, aki itt válik az átverés fő terjesztőjévé: a nyeremény kézhezvételéhez ugyanis nem kell mást tennie, mint megosztania az üzenetet 10 ismerősével vagy 3 Whatsapp csoporttal.

A háttérben az átirányításokkal olyan szolgáltatásokra regisztrálják az áldozatot, amikért sokszor a csaló kampány futtatói pénzt kapnak, a felhasználó viszont nem is tud róluk.

A biztonságtechnológiai cég kutatói szerint az ilyen típusú, csak mobilon futó kampányok könnyen elterjedhetnek a Facebookon is.

A bűnözők tudatosan próbálják az átveréseket a sokkal támadhatóbb mobilos felületekre terelni, ami hatékonyabb károkozást és gyorsabb terjedést biztosít nekik.

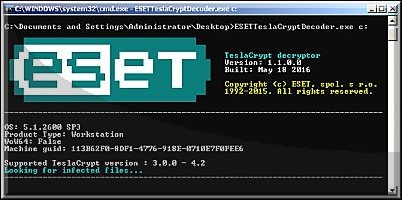

Az ESET Radar Report e havi kiadása egy nem mindennapi történetről is beszámol. A főként számítógépes játékosok életét megkeserítő zsarolóvírus, a TeslaCrypt olyan ransomware, amelyik egyéb dokumentumok mellett a játékállás fájlok (Call of Duty, Minecraft, WoW, Steam, stb.) titkosításával is fenyeget, a tapasztalat pedig az, hogy bajban lévő játékosok jobban fizetnek.

A programot fejlesztő csoport nemrég azt jelezte, hogy elnézést kérnek az áldozatoktól és befejezik a kártékony kód fejlesztését. Mire az ESET szakemberei írtak nekik, megkaphatnák-e a minden titkosított állományt feloldani képes mester kulcsot. Nagy meglepetésre ez sikerült, így az ESET ennek ismeretében elkészíthette az ehhez a ransomware-hez alkalmazható ingyenes helyreállító segédprogramot.

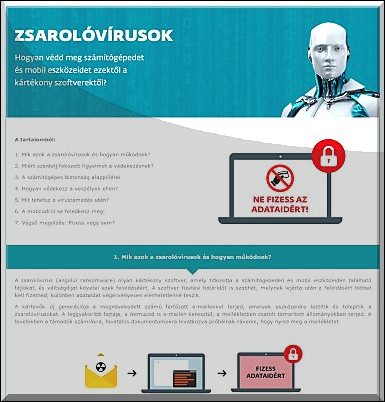

Ezzel kapcsolatban további jó hír, hogy a ransomware-ek veszélyével foglalkozó magyar nyelvű weboldal is elkészült, amelyik még a laikusok számára is közérthetően összefoglalta a zsaroló vírusokkal kapcsolatos ismereteket, alapvető tudnivalókat, amire nem csak az asztali számítógépünknél, hanem a mobil okoseszközeinken is vigyázni kell.

A http://www.eset.hu/zsarolovirusok címen természetesen a védekezéshez és a megelőzéshez is kapunk hasznos jó tanácsokat.

Az antivirus blog májusi fontosabb blogposztjai között először a zsarolóvírusok pszichológiájáról ejtettünk szót. Miért robbant ekkorát a médiában a jelenség? Milyen pszichológiai trükkökkel próbálkoznak a bűnözők és végül, hol hibáznak ők?

Az ESET szakértői megvizsgálták ennek az újfajta kiberbűnözési támadásnak több aspektusát is.

A zsaroló programok szépen lassan olyan helyekre is beférkőznek, ahol már komoly következményei is lehetnek a dolognak. Májusban a Lansing Board of Water & Light (Lansing BWL) jelentette be, hogy zsaroló program fertőzte meg a számítógépeiket.

Bár sem a víz, sem pedig a villamosenergia szolgáltatásban nem történt fennakadás, az adminisztráció és az online ügyfélszolgálat gépei egy időre lekapcsolásra kerültek.

Szintén egy májusi blogposztunkban mutattunk be egy olyan váltságdíj-szedő kártevőt, amelyik azt állította, hogy a kizsarolt pénzt állítólag jótékony célokra fordítják.

A mai világban szülőnek lenni gyökeresen más, mint szüleink-nagyszüleink idejében. Az igazán nagy átütő változást az állandó interneteléréssel rendelkező hordozható eszközök hozták el. A korosztályonkénti megfelelő online biztonságra nevelést pedig - lévén hogy már szinte óvodás korban elkezdődik a kütyühasználat - nem lehet elég korán elkezdeni.

Ebben próbáltunk egy külön írásunkkal különböző életkorokra bontott tanácsainkkal segíteni.

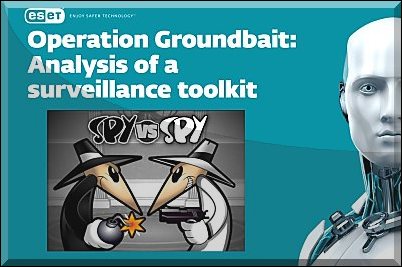

Az ESET kutatói május folyamán egy olyan kártékony kódot fedeztek fel, amely legalább 2008 óta elkerülte az internetbiztonsági szakemberek figyelmét.

A kártevőt kiberkémkedésre használták elsősorban kormányellenes szeparatisták ellen a függetlennek kikiáltott Donyecki és Luhanszki Népköztársaságban, de emellett a célpontok között ukrán kormányzati tisztviselők, politikusok és újságírók is szerepeltek.

Végül terítékre került az is, hogy a mai gyerekek két összefüggő világban élik életüket, és emiatt offline valamint online is különböző veszélyek leselkednek rájuk. Ráadásul a mai tinédzserek sem szeretik, ha a szülők túlzó felügyelettel szeretnének bepillantást nyerni az online életükbe.

De akkor mit tehetnek a biztonságtudatos szülők? Mire érdemes odafigyelni gyerekeink viselkedésével kapcsolatban és milyen eszközök vannak a segítségünkre, a nagyobb felügyelet elérése érdekében? - írásunkban ezt igyekeztünk alaposan körbejárni.

Vírustoplista

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2016. májusban a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 31.77%-áért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebook-os kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

01. JS/Danger.ScriptAttachment trójai

Elterjedtsége a májusi fertőzések között: 8.40%

Működés: A JS/Danger.ScriptAttachment egy olyan kártékony JavaScript fájl, amely fertőzött e-mailek mellékletében terjed, és futása során képes a megtámadott számítógépre további kártékony kódok letölteni. Ezek elsősorban zsaroló kártevők, amelyek észrevétlenül elkódolják a felhasználó állományait, majd a titkosítás feloldásáért cserébe váltságdíjat követelnek.

Bővebb információ: http://www.virusradar.com/en/threat_encyclopaedia/detail/323025

02. JS/TrojanDownloader.Nemucod trójai

Elterjedtsége a májusi fertőzések között: 6.71%

Működés: A JS/TrojanDownloader.Nemucod trójai HTTP kapcsolaton keresztül további kártékony kódokat igyekszik letölteni a megfertőzött számítógépre. A program egy olyan URL listát is tartalmaz, amelynek linkhivatkozásait végiglátogatva különféle kártevőket próbál meg letölteni ezekről a címekről, majd végül a kártékony kódokat a gépen le is futtatja.

Bővebb információ: http://www.virusradar.com/en/JS_TrojanDownloader.Nemucod/detail

03. Win32/Bundpil féreg

Elterjedtsége a májusi fertőzések között: 5.79%

Működés: A Win32/Bundpil féreg hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezenkívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

Bővebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

04. Win32/Agent.XWT trójai

Elterjedtsége a májusi fertőzések között: 2.72%

Működés: A Win32/Agent egy gyűjtőneve az olyan kártevőknek, amelyek hátsó ajtót nyitnak a megtámadott rendszeren, és ezen keresztül különböző rosszindulatú funkciókat valósítanak meg. Jellemző például, hogy a háttérben további kártékony állományokat kísérelnek meg letölteni és a megtámadott rendszeren lefuttatni.

Bővebb információ: http://www.virusradar.com/en/Win32_Agent.XWT/description

05. Win32/Bayrob trójai

Elterjedtsége a májusi fertőzések között: 1.68%

Működés: A Win32/Bayrob egy backdoor, azaz hátsóajtót telepítő kártékony alkalmazás, amelyet hasznosnak látszó alkalmazások kódjába rejtenek. Futása során különböző mappákban különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd registry bejegyzéseket készít, illetve egy láthatatlan kártékony munkafolyamatot is elindít, hogy ezzel gondoskodjon arról, hogy minden rendszerindítás alkalmával elinduljon. Fő célja, hogy hátsó ajtót nyisson a megtámadott rendszeren, amin keresztül a háttérben a támadók teljes mértékben átvehetik a számítógép felügyeletét: alkalmazásokat futtathatnak, állíthatnak le, állományokat tölthetnek le/fel, jelszavakat, hozzáférési kódokat tulajdoníthatnak el.

Bővebb információ: http://www.eset.hu/virus/bayrob

06. HTML/ScrInject trójai

Elterjedtsége a májusi fertőzések között: 1.31%

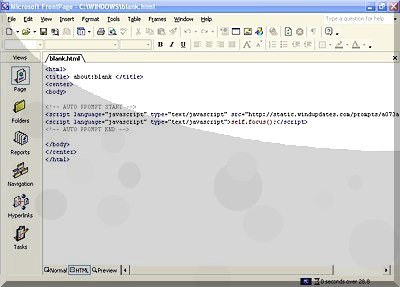

Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:\windows\blank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

07. Win32/Sality vírus

Elterjedtsége a májusi fertőzések között: 1.31%

Működés: A Win32/Sality egy polimorfikus fájlfertőző vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertőzése során EXE illetve SCR kiterjesztésű fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

Bővebb információ: http://www.virusradar.com/Win32_Sality.NAR/description

08. JS/Adware.Agent.L adware

Elterjedtsége a májusi fertőzések között: 1.29%

Működés: A JS/Adware.Agent.L adware egy olyan alkalmazás, amely kéretlenül különféle reklámokat jelenít meg a felhasználó képernyőjén. Maga az adware más, kártékony program részeként érkezik a számítógépünkre.

Bővebb információ: http://virusradar.com/en/JS_Adware.Agent.L/description

09. Win32/Ramnit vírus

Elterjedtsége a májusi fertőzések között: 1.29%

Működés: A Win32/Ramnit egy fájlfertőző vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertőzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetőséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszőleges kód futtatására nyílik lehetőség. A támadók a távoli irányítási lehetőséggel képernyőképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

Bővebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

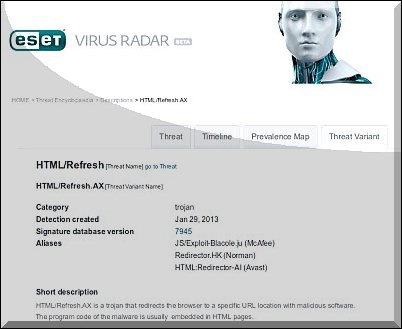

10. HTML/Refresh trójai

Elterjedtsége a májusi fertőzések között: 1.27%

Működés: A HTML/Refresh egy olyan trójai család, amelyik észrevétlenül átirányítja a felhasználó böngészőjét különféle rosszindulatú web címekre. A kártevő jellemzően a manipulált weboldalak HTML kódjába beágyazva található.

Bővebb információ: http://www.virusradar.com/en/HTML_Refresh/detail

asdfrew 2016.07.14. 22:04:54

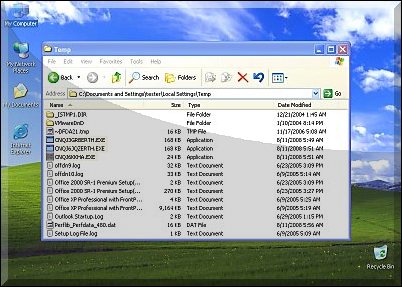

Nemrég kaptam egy figyelmeztetést az AVG-től: Trójai fló: Patched4_c.CHQT

objektum neve: c:\windows\temp\sppetcomobjhook.gll

folyamat neve: c:\windows\system32\svchost.exe

Minden nap megkapom a figyelmeztetést az AVG-től és én ezután mindig ráküldöm a felkínált lehetőséget, de elég bosszantó és végleg szeretném a problémát megoldani.

Azt értem, hogy ez egy vírus, de szeretném kiirtani a gépemről, hogy ne tudjon semmiben sem kárt tenni. AVG karanténba tette, de elég ez?

Köszönöm a segítséget.

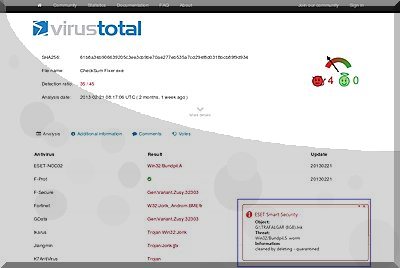

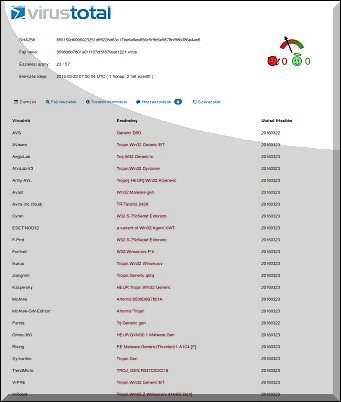

Csizmazia Darab István [Rambo] · http://antivirus.blog.hu 2016.07.27. 11:09:26

Az nem lehet, hogy esetleg a Windows vagy az Office nem legális?

Itt a fájl elemzése:

www.virustotal.com/hu/file/ee186d0ce73e0dbc8f52cbad5658e9c07f24f1a3656c668ac79c26a64cd99e68/analysis/

A karanténba helyezett dolgok biztonságban vannak, általában elkódolva kerülnek oda, vagyis ártalmatlanok. A vírusirtók többnyire minden frissítés után újrapróbálják a mentesítést, és ha az sikerül, akkor meg is tisztítják, ha az egyáltalán technikailag lehetséges.

Ha nem sikerül megoldani a gondodat, akkor keress minket a support KUKAC sicontact PONT hu email címen, és segítünk.

Szép napot :-)