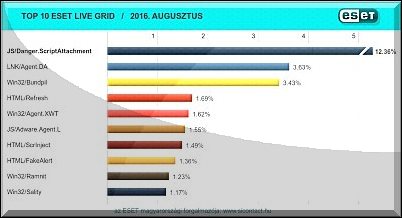

Az ESET minden hónapban összeállítja a világszerte terjedő számítógépes vírusok toplistáját, melyből megtudhatjuk, hogy aktuálisan milyen kártevők veszélyeztetik leginkább a felhasználók számítógépeit. 2016. augusztusában a következő 10 károkozó terjedt a legnagyobb számban.

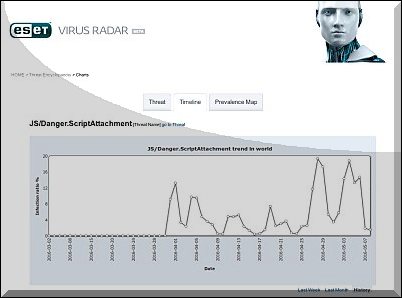

Negyedik hónapja vezeti a listát a JS/Danger.ScriptAttachment trójai. Sőt, az előző havi 11.68%-ról 12.36-ra növelte az előfordulási arányát. A JS/Danger.ScriptAttachment trójai egy olyan kártékony JavaScript fájl, amely fertőzött e-mailek mellékletében terjed, és futása során képes a megtámadott számítógépre további kártékony kódokat letölteni.

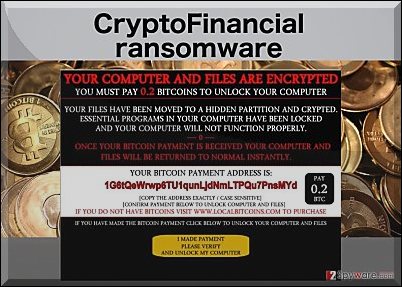

Ezek elsősorban a váltságdíj-szedő zsaroló kártevők (ransomware), amelyek észrevétlenül elkódolják a felhasználó állományait, majd a titkosítás állítólagos feloldásáért cserébe váltságdíjat követelnek.

A zsarolóvírusok elleni hatékony védekezésnél kiemelten fontos a biztonsági szoftvereinknél a legújabb frissítések telepítése, valamint lehetőség szerint a legújabb termékverzió használata, természetesen naprakész felismerési adatállományokkal. Emellett pedig kulcsfontosságú, hogy az antivírus megoldásainknak a megfelelő beállításokkal is kell rendelkeznie.

Ugyancsak nélkülözhetetlen a frissített operációs rendszer, és az alkalmazói szoftverek hibajavítási foltjainak haladéktalan letöltése és telepítése, hiszen a kártevők előszeretettel használják ki a javítatlan biztonsági réseket.

Végül pedig a felhasználói biztonságtudatosság is része a védelmi stratégiának, például az ismeretlen feladótól származó linkeken, e-mail mellékleteken ne kattintsunk, és mindig kezeljük gyanakvóan a kéretlen üzeneteket.

A megelőzésre érdemes tenni a fő hangsúlyt, és ehhez az értékes és pótolhatatlan adatainkról egy elkülönített, és fizikailag állandóan nem csatlakoztatott meghajtóra rendszeresen készítsünk mentéseket, és a mentéseinket pedig próbáljuk is ki.

Kihullott a Top10-ből az Autorun vírus, az ezzel kapcsolatos örömet azonban kissé árnyalhatja, hogy nem először történt mindez.

Igazság szerint az immár nyolc évnél idősebb sebezhetőségeket kihasználó kártevőknek már eddig sem kellett volna itt szerepelniük, ha a felhasználók az évek során a frissítések telepítését komolyabban vették volna.

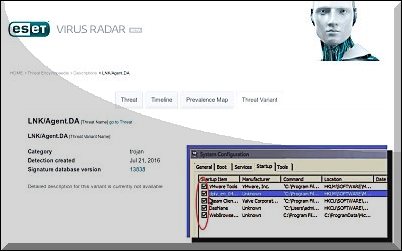

Két újonc is felbukkant, egyikük a második helyezett LNK/Agent.DA trójai. Ez egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fűz össze és futtat le észrevétlenül a háttérben.

Az eddigi észlelések szerint a felhasználó megtévesztésével részt vesz a Bundpil féreg terjesztésében, ahol egy állítólagos cserélhető meghajtó tartalma helyett a kattintott link a lefuttatja a Win32/Bundpil.DF.LNK kódját, megfertőzve ezzel a számítógépet. Működését tekintve hasonlít a régi autorun.inf mechanizmusára.

Másik új szereplőnk pedig a nyolcadik helyet elfoglaló HTML/FakeAlert trójai, amelyik olyan kártevőcsalád, amely jellemzően hamis figyelmeztető üzeneteket jelenít meg, hogy az úgynevezett support csalásra előkészítse a számítógépet.

A felhasználót ezekben az üzenetekben arra ösztönzik, hogy lépjen kapcsolatba a csalók hamis műszaki támogatásával, ahol a "távsegítség" során kártékony kódokat, vagy távoli hozzáférést biztosító weboldalakra próbálják meg elirányítani a naiv felhasználókat, aki ekkor vírust, illetve kémprogramot tölt le és telepít fel saját magának, amin keresztül aztán ellopják a személyes adatait.

Az antivirus blog augusztusi fontosabb blogposztjai között először arról írtunk, hogy az a Peace nevű elkövető hallatott ismét magáról, aki korábban feltört LinkedIn accountokat is árusított a dark weben.

Ezúttal 200 millió Yahoo! postafiók belépési adata "hullott az ölébe", amit áruba is bocsátott: 3 Bitcoint (hozzávetőlegesen 478 ezer forint) kér az adatokért. Az orosz elkövető szerint mindez jó móka és remek pénzkereset volt.

Aztán arról is beszámoltunk, hogy a Rióban zajló nyári olimpiai játékok ideje alatt a biztonság is előkerült, többek közt a belépőjegyek és azok internetes megrendelése kapcsán.

Az ESET szakemberei ebben egy rövid útmutatóval segítettek a szurkolóknak, hogy biztonságosabban hozzájuthassanak az online megvásárolni kívánt jegyeikhez.

Szó esett továbbá arról is, hogy korábban már több ízben is találkozhattunk olyan kártékony kódokkal, amelyek valamilyen nyelvi, területi beállítások alapján fertőztek meg bizonyos számítógépeket, illetve adott országoknál viszont nem léptek akcióba.

Ezúttal egy olyan banki kártevőre irányult a figyelem, amely elsősorban Brazíliában terjedt.

A blogposztok között megemlítettük az első Twitterrel irányítható androidos kártékony kódot is. Az ESET kutatói felfedezték, hogy az Android/Twitoor vírus a hagyományos vezérlőszerverek (C&C) helyett tweeteken keresztül vezérelhető.

A kiberbűnözők a jövőben akár a Facebook és a LinkedIn oldalait is felhasználhatják majd hasonló kártevők irányítására.

Végül arról is beszéltünk, hogy ha egy fiókot jelszóval kell védeni, sajnos sokaknak csak idáig terjed a fantáziája.

Ezen a kedvezőtlen helyzeten pedig a szolgáltatók is igyekeznek különféle módokon segíteni, mostantól például a Google küld majd értesítést az okostelefonunkra, ha valamilyen új eszközön keresztül lépünk be a fiókunkba.

Vírustoplista

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2016. augusztusban a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 29.53%-áért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebook-os kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.

01. JS/Danger.ScriptAttachment trójai

Elterjedtsége az augusztusi fertőzések között: 12.36%

Működés: A JS/Danger.ScriptAttachment egy olyan kártékony JavaScript fájl, amely fertőzött e-mailek mellékletében terjed, és futása során képes a megtámadott számítógépre további kártékony kódokat letölteni. Ezek elsősorban zsaroló kártevők, amelyek észrevétlenül elkódolják a felhasználó állományait, majd a titkosítás feloldásáért cserébe váltságdíjat követelnek.

Bővebb információ: http://www.virusradar.com/en/threat_encyclopaedia/detail/323025

02. LNK/Agent.DA trójai

Elterjedtsége az augusztusi fertőzések között: 3.63%

Működés: Az LNK/Agent.DA trójai egy olyan kártékony link hivatkozás, amelyik különféle parancsokat fűz össze és futtat le észrevétlenül a háttérben. Az eddigi észlelések szerint a felhasználó megtévesztésével részt vesz a Bundpil féreg terjesztésében, ahol egy állítólagos cserélhető meghajtó tartalma helyett a kattintott link a lefuttatja a Win32/Bundpil.DF.LNK kódját, megfertőzve ezzel a számítógépet. Működését tekintve hasonlít a régi autorun.inf mechanizmusára.

Bővebb információ: http://www.virusradar.com/en/LNK_Agent.DA/detail

03. Win32/Bundpil féreg

Elterjedtsége az augusztusi fertőzések között: 3.43%

Működés: A Win32/Bundpil féreg hordozható külső adathordozókon terjed. Futása során különféle átmeneti állományokat hoz létre a megfertőzött számítógépen, majd egy láthatatlan kártékony munkafolyamatot is elindít. Valódi károkozásra is képes, a meghajtóinkról az *.exe, *.vbs, *.pif, *.cmd kiterjesztésű és a Backup állományokat törölheti. Ezenkívül egy külső URL címről megkísérel további kártékony komponenseket is letölteni a HTTP protokoll segítségével, majd ezeket lefuttatja.

Bővebb információ: http://www.virusradar.com/en/Win32_Bundpil.A/description

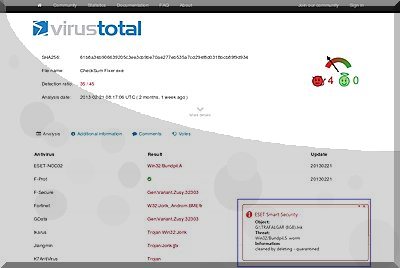

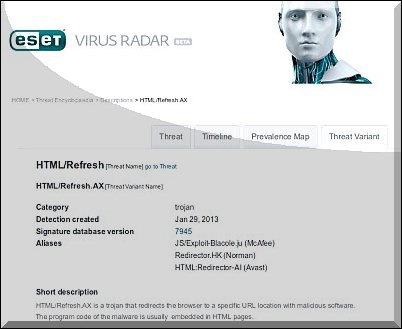

04. HTML/Refresh trójai

Elterjedtsége az augusztusi fertőzések között: 1.69%

Működés: A HTML/Refresh egy olyan trójai család, amelyik észrevétlenül átirányítja a felhasználó böngészőjét különféle rosszindulatú web címekre. A kártevő jellemzően a manipulált weboldalak HTML kódjába beágyazva található.

Bővebb információ: http://www.virusradar.com/en/HTML_Refresh/detail

05. Win32/Agent.XWT trójai

Elterjedtsége az augusztusi fertőzések között: 1.62%

Működés: A Win32/Agent egy gyűjtőneve az olyan kártevőknek, amelyek hátsó ajtót nyitnak a megtámadott rendszeren, és ezen keresztül különböző rosszindulatú funkciókat valósítanak meg. Jellemző például, hogy a háttérben további kártékony állományokat kísérelnek meg letölteni és a megtámadott rendszeren lefuttatni.

Bővebb információ: http://www.virusradar.com/en/Win32_Agent.XWT/description

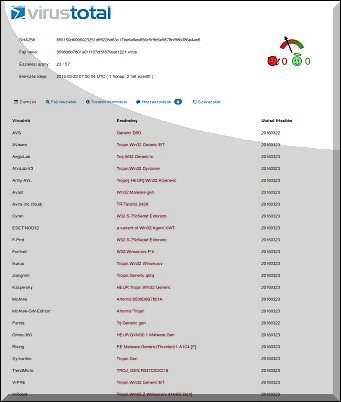

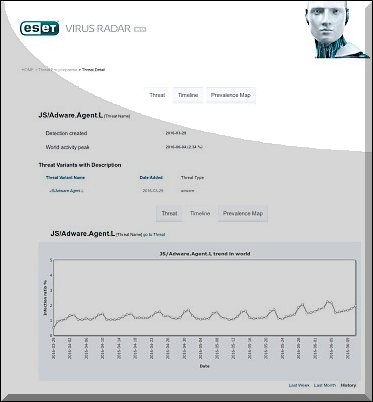

06. JS/Adware.Agent.L adware

Elterjedtsége az augusztusi fertőzések között: 1.55%

Működés: A JS/Adware.Agent.L adware egy olyan alkalmazás, amely kéretlenül különféle reklámokat jelenít meg a felhasználó képernyőjén. Maga az adware más, kártékony program részeként érkezik a számítógépünkre.

Bővebb információ: http://virusradar.com/en/JS_Adware.Agent.L/description

07. HTML/ScrInject trójai

Elterjedtsége az augusztusi fertőzések között: 1.49%

Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:\windows\blank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

Bővebb információ: http://www.eset.hu/tamogatas/viruslabor/virusleirasok/scrinject-b-gen

08. HTML/FakeAlert trójai

Elterjedtsége az augusztusi fertőzések között: 1.36%

Működés: A HTML/FakeAlert trójai olyan kártevőcsalád, amely jellemzően hamis figyelmeztető üzeneteket jelenít meg, hogy az úgynevezett support csalásra előkészítse a számítógépet. A felhasználót ezekben az üzenetekben arra ösztönzik, hogy lépjen kapcsolatba a csalók hamis műszaki támogatásával, ahol a "távsegítség" során kártékony kódokat, vagy távoli hozzáférést biztosító weboldalakra próbálják meg elirányítani a naiv felhasználókat, aki ekkor vírust, illetve kémprogramot tölt le és telepít fel saját magának, amin keresztül aztán ellopják a személyes adatait.

Bővebb információ: http://www.virusradar.com/en/HTML_FakeAlert/detail

09. Win32/Ramnit vírus

Elterjedtsége az augusztusi fertőzések között: 1.23%

Működés: A Win32/Ramnit egy fájlfertőző vírus, amelynek kódja minden rendszerindításkor lefut. DLL és EXE formátumú állományokat képes megfertőzni, ám ezen kívül a HTM, illetve HTML fájlokba is illeszt kártékony utasításokat. Végrehajtásakor sebezhetőséget keres a rendszerben (CVE-2010-2568), és ha még nincs befoltozva a biztonsági rés, úgy távolról tetszőleges kód futtatására nyílik lehetőség. A támadók a távoli irányítási lehetőséggel képernyőképek készítését, jelszavak és egyéb bizalmas adatok kifürkészését, továbbítását is el tudják végezni.

Bővebb információ: http://www.virusradar.com/Win32_Ramnit.A/description?lng=en

10. Win32/Sality vírus

Elterjedtsége az augusztusi fertőzések között: 1.17%

Működés: A Win32/Sality egy polimorfikus fájlfertőző vírus. Futtatása során elindít egy szerviz folyamatot, illetve registry bejegyzéseket készít, hogy ezzel gondoskodjon arról, hogy a vírus minden rendszerindítás alkalmával elinduljon. A fertőzése során EXE illetve SCR kiterjesztésű fájlokat módosít, és megkísérli lekapcsolni a védelmi programokhoz tartozó szerviz folyamatokat.

Bővebb információ: http://www.virusradar.com/Win32_Sality.NAR/description