Sokszor és sokat foglalkoztunk már a zsaroló vírusokkal, és a 2013-as megjelenésük óta valóban elképesztő evolúciós pályát futottak be. A kártevő terjesztők és készítők szemlátomást nem spóroltak a kreatív ötletekkel, minden újítást villámgyorsan bevetettek, ha az alkalmasnak tűnt a bevételek növelésére. Aki pedig korábban arra voksolt, a mostaninál nem durvulhat el jobban a helyzet, most látványosan veszített, jön az éhezők viadala, minderről bővebben a hajtás után.

A hagyományos CryptoLocker-szerű működésen felül emlékezetesek lehetnek olyan különleges darabok, mint például a TeslaCrypt, amely a "szokásos" dokumentum állománytípusok titkosítása mellett a játékfájlok, játékállások fájljaira is veszélyt jelentett.

De említhetjük az Android platformon terjedő LockerPIN trójait is, amely 2015. szeptemberében képes volt megváltoztatni a készülékek PIN kódját, lezárta a készülék képernyőjét és a helyreállításért 500 dollár váltságdíjat kért.

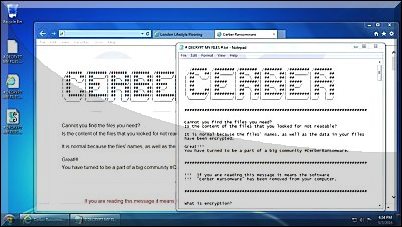

De volt itt volt szintihangon beszélő orosz utódállamokban nem fertőző Cerber, továbbá merevlemez MBR-t (Master Boot Record és MFT-t (Master File Table) titkosító Petya, valamint hogy átevezzünk a lélektani hadviselés vizeire is, 2016. áprilisában bukkant fel a Jigsaw. A horrorfilmekből visszaköszönő alakkal jelentkező kártevő 0.4 Bitcoin (150 USD) összeget követelt, de emellett csúfos módon játszott is velünk.

Ugyanis 60 percenként fájlokat törölgetett: az első órában egyet, a másodikban kettőt, aztán négyet, és így tovább a kettő hatványai szerint. Windows reboot esetén pedig büntetést kaptunk: ekkor 1000 fájlt véglegesen törölt.

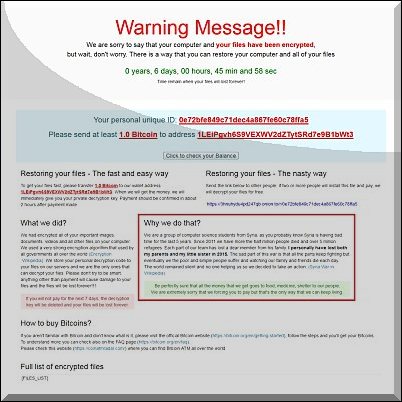

Ezt a szálat, vagy inkább törekvést próbálja folytatni, fokozni, meglovagolni az a Popcorn Time Ransomware nevű újabb kártevő változat, amely egy Bitcoin (kb. 770 USD) váltságdíj fizetés ellenében azt az unortodox ajánlatot teszi, hogy ha az áldozat sikeresen megfertőzi a zsaroló vírussal két ismerősét, akkor ő ingyen kaphat majd helyreállító kulcsot. A MalwareHunter csoport által észlelt szokatlan új fenyegetés igaznak bizonyult, és valóban a vázolt forgatókönyv lezajlása után juthatnak dekódoló kulcshoz az immár erkölcsileg is "sáros" áldozatok.

Hogy ennek Milgram kísérletet idéző variációnak milyen hatásai lesznek a a jövőben az emberekre, hogyan jelentkezik majd a maguknak minden megmagyarázó, önmagát felmentő kognitív disszonancia, azt még nem sejthetjük, de sajnos alakul az éhezők viadala. Technikailag pedig emellett a helyreállító kód begépelése is szigorodott, belekerült a "bruteforce" elleni védelem, azaz maximum 4 próbálkozásunk lehet a dekódoló kulcs begépelésére, aztán véglegesen törlődnek a fájlok.

Sajnos a ransomware mára minden idők egyik legnagyobb "üzletévé" vált, az ezzel foglalkozó csoportok átlagos havi bevétele adómentesen 84 ezer USD-re, azaz nagyjából 25 millió forintra rúg, és ha mindehhez a "beruházási" költségeket (ransomware kit, botnet, stb.) is hozzászámoljuk 6,000 USD értékben, akkor is 1425%-os haszonról beszélünk.

A baj bekövetkezésének esélye jelentősen minimalizálható, ha az operációs rendszerünket, és alkalmazói programjainkat gondosan és időben frissítjük a megjelenő biztonsági javítófoltokkal, valamint valamilyen külső gyártótól származó teljes körű internetbiztonsági csomagot - vírusirtó, tűzfal, kémprogram elleni modul, stb. - használunk, és biztonságtudatosak vagyunk.

Emellett számos olyan hasznos beállítással is élhetünk, amelyek segítik a védekezést: például letiltjuk a programfuttatást például az AppData/LocalAppData és a TEMP mappákban, blokkoljuk a tűzfalon a TOR forgalmat, letiltjuk a Távoli asztal kapcsolat (RDP) lehetőséget, tiltjuk a makrók automatikus futtatását az Office-ban, láthatóra kapcsoljuk az "Ismert fájltípusok elrejtése" opciót (sajnos ez az alapértelmezett állás), szűrjük a levelezésünkben az .EXE fájltípusú mellékleteket.

Illetve a Device Guard blokkolni tudja, hogy csak aláírt fájlokat engedélyezzünk futtatásra, valamint az AppLocker szabályok segítségével rendelkezhetünk, mely felhasználók futtathatnak adott alkalmazásokat. Lényeges még, hogy a biztonsági szoftverekből a legújabb termékverzió fusson, és hogy mindez megfelelően legyen konfigurálva.

Összefoglalva tehát operációs rendszertől függetlenül a megelőzés a legfontosabb feladatunk. A megfelelő védekezés mellett a rendszeres saját mentés nélkül azonban nincs valós esélyünk elkerülni az adatvesztést.

Walter Hartwell White 2016.12.14. 15:03:01