Az ESET szakemberei olyan trójai programokat fedeztek fel a Google Play áruházban, amelyek időjárás előrejelző alkalmazásnak álcázzák magukat, azonban képesek ellopni a felhasználó banki adatait, illetve lezárni, vagy feloldani az eszköz képernyőjét.

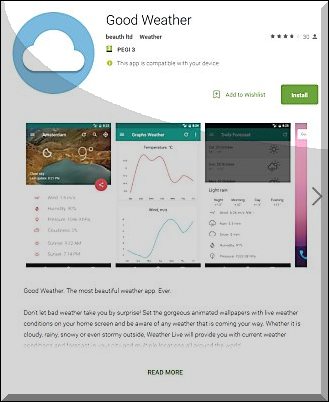

Kezdésként jöjjön egy kis fogalomtisztázás ;-) Mark Twain klasszikus megfogalmazása szerint: "Az időjárás az az állapot, amire mindenki panaszkodik, de senki sem csinál semmit ez ügyben." Szóval az időjárást mindenki igyekszik nyomon követni okostelefonról is, emiatt lehet érdekes, hogy a közelmúltban biztonsági kutatók a Google biztonsági mechanizmusát sikeresen megkerülő Good Weather és a World Weather elnevezésű hamis trójai alkalmazásokat lepleztek el.

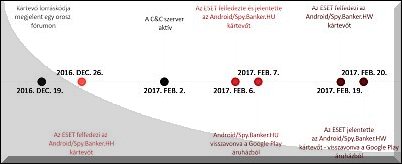

A Google Play hivatalos áruházában az első variáns Good Weather néven 2017. február 4-én jelent meg, ezt két nappal később jelentették az ESET szakemberei. Bár az alkalmazást ekkor azonnal visszavonták az áruházból, de addigra ezen rövid idő alatt is sajnos már mintegy 5000 felhasználó töltötte azt le.

Az eredeti, hiteles alkalmazásból átvett időjárás előrejelzési funkció mellett, a beépült trójai program, Trojan.Android/Spy.Banker.HU - 1.1-es verzió (itt a .HU nem Magyarországra, hanem az angol abc betűkből képzett elnevezés alapján a .HT után soron következő kártevő verzióra utal) révén képes volt távolról lezárni, vagy feloldani a fertőzött eszközöket, illetve megfigyelni a szöveges üzeneteket.

Mindemellett a Good Weather alkalmazásba rejtett trójai program 22 különféle törökországi banki alkalmazás felhasználóit is megcélozta, akiknek a belépési adatait hamis belépőformulákkal csalták ki a kiberbűnözők.

Néhány héttel később, az ESET szakemberei felfedezték ugyanennek a trójai programnak az új verzióját (Trojan.Android/Spy.Banker.HW - 1.2-es verzió), amely egy másik időjárási alkalmazásként - World Weather - jelent meg a Google Play áruházban.

Az ESET által felfedezett trójai program február 14-20 között volt elérhető az áruházban, és ekkor már 69 különböző brit, osztrák, német és törökországi banki alkalmazás felhasználóit támadta, fejlettebb félrevezető technológiát alkalmazva.

A szakemberek kiderítették, hogy mindkét trójai program egy online is elérhető szabad forráskódú programon alapult. Az androidos kártevő alapja és a webes irányítófelületet is magában foglaló C&C szerver (távoli vezérlőszerver) 2016. december 19-től elérhető volt orosz fórumokon. Az ESET szakértőinek figyelmét felkeltette a Dr. Web felületén megjelent elemzés a kártevő egy másik variánsáról (ezt szintén az ESET fedezte fel december 26-án, és Android/Spy.Banker.HH néven azonosította), amely nincs közvetlen kapcsolatban a Google Play oldalain talált kártevővel, de a kutatók az 1.0-ás verzióhoz hasonló detektálási néven fedezték fel.

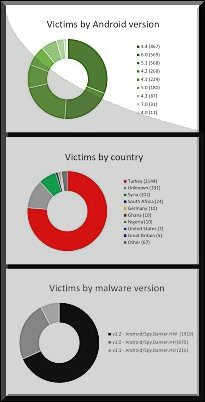

A kapcsolatot a vizsgálat során még futó botnet C&C szerver vizsgálata mutatta ki. A vezérlőszerver irányítópultjának elemzése során az ESET szakemberei információt tudtak gyűjteni a kártevő összes verziójáról, amelyek több mint 2800 fertőzött bot révén futottak.

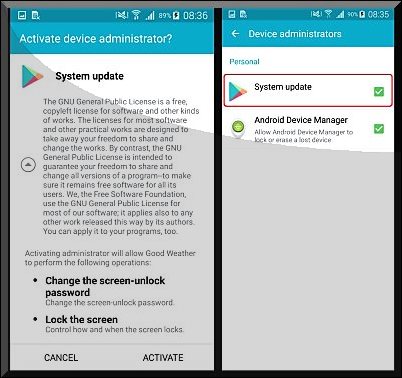

Hogyan működik a kártevő? Az alkalmazás telepítés után a fertőzött eszköz hamis rendszerképernyőt mutat, és rendszeradminisztrátori jogosultságot kér egy fiktív „Rendszerfrissítés” keretében. Ezt engedélyezve, a kártevő jogosultságot kap a képernyőfeloldó jelszó megváltoztatására és a képernyő lezárására.

A szöveges üzenetekbe való beavatkozás jogosultságával együtt a trójai program így már készen áll a működésre.

A felhasználó boldogan használja az új időjárás alkalmazását, azonban a háttérben a trójai program folyamatosan információkat oszt meg a támadó C&C szerverrel, és az érkező parancsoktól függően akár a beérkező szöveges üzeneteket is elküldheti a távoli szervernek, vagy átállítva a képernyőzár jelszavát lezárhatja, valamint feloldhatja a készüléket, illetve titokban begyűjtheti a bankolási adatokat is.

Az üzenetekhez való hozzáféréssel a kártevő megkerülheti az SMS alapú kétfaktoros azonosítást is.

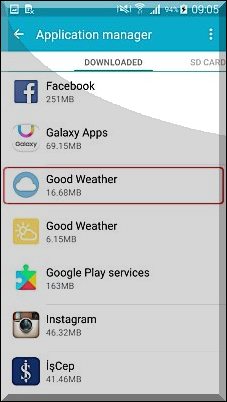

Honnan tudhatjuk, hogy fertőzött a készülékünk? Ha nemrégiben telepítettünk időjárási alkalmazást a Google Play áruházból, akkor mindenképpen érdemes megnézni a készülékünket, nem vagyunk-e érintettek. Ha letöltöttük a Good Weather alkalmazást, akkor nézzük meg az ikonját az alkalmazások alatt.

Ha az ábrán megjelenő sárga ikont látjuk, akkor biztonságban vagyunk. Ha nem találjuk az ikont, vagy az app widget-ként működik csak, akkor menjünk a Beállítások-> Alkalmazások-> menüpontba, és ha a kék ikont találjuk ott, akkor a rosszindulatú programot töltöttük le.

Az eszköz megtisztításához használhatunk mobilbiztonsági megoldást (ESET Mobile Security), vagy töröljük manuálisan az alkalmazást: Először deaktiváljuk a készülékadminisztrátori jogokat a Beállítások -> Biztonság -> Rendszerfrissítés menüpontban.

Utána töröljük az alkalmazást a Beállítások-> Alkalmazások-> Good Weather (illetve a másik alkalmazás esetében a Beállítások-> Alkalmazások-> Weather) útvonalat követve.

Hogyan maradjunk biztonságban? Az alkalmazásokat már visszavonták a Google Play áruházból, így az eredeti Good Weather alkalmazás biztonságosan letölthető. Azonban további hamis alkalmazások továbbra is beszivároghatnak a Google Play áruházba, így néhány alapvető szabály betartásával elkerülhetjük ezeket:

- Ha letöltünk egy alkalmazást a Google Play áruházból, ismerjük meg, hogy mihez kér engedélyt a program, és az automatikus elfogadás helyett olvassuk el, és gondoljuk át mit jelent ez az alkalmazás és az eszközünk számára.

- Ha gyanús dolgokkal találkozunk a leírásban, vagy az értékelések között, akkor erősen fontoljuk meg az alkalmazás letöltését.

- A futtatás során folyamatosan figyeljük, hogy mihez kér engedélyt az alkalmazás. Ne telepítsünk olyan alkalmazást, amely a funkcióihoz nem társuló jogosultságokat kér.

- Használjunk megbízható, naprakész mobilvédelmi megoldásokat.