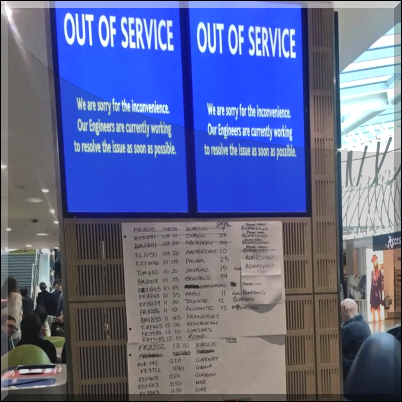

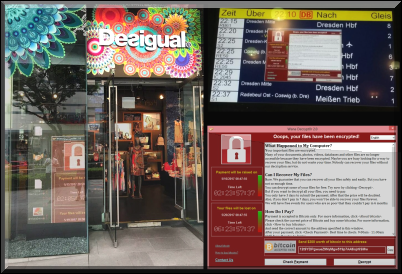

Ha most felidéznénk jellegzetes epizódokat a zsarolóvírus 2013-as megjelenése óta, akkor volt itt fertőzés 2013-ban egy rendőrségi telephelyen, 2014-ben egy ügyvédi iroda hozta magát roppant nehéz helyzetbe mentések híján, 2016-ban kórházak szakadtak le az infrastruktúráról és néztek szembe csillagászati összegű váltságdíj követeléssel, sőt 2018-ban a Bristol Airport repülőtér egy menetrenden kívül érkező ransomware fertőzés miatt filctollal irkálta tacepaókra a repülési menetrendet.

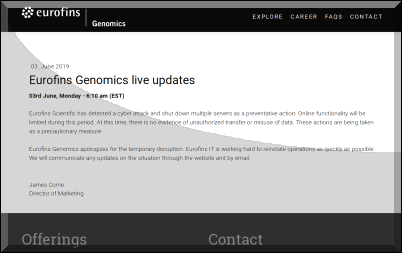

A legújabb incidens az Eurofins Scientific gyógyszertesztelő cégnél történt az elmúlt hétvégén. Az 1987-ben alapított francia, de luxemburgi székhelyű vállalat jelentős szereplő a piacon, tőzsdén is jegyzett, 2017-es árbevétele 3.44 mrd EUR volt, 800 laboratóriumot üzemeltet a világ 47 országában, 45 ezer munkavállalót alkalmazva.

Rövid nyilatkozatuk szerint állítólag nincs bizonyíték arra, hogy belső adatok illetéktelen kezekbe kerültek volna, ami meglehetősen kímért, óvatos fogalmazás a GDPR és persze a mindenható tőzsdeindex árnyékában.

A TheRegister külön felvette a kapcsolatot a céggel, ám ők erre a megkeresésre nem kívántak bővebb információkkal szolgálni arra hivatkozva, hogy éppen küzdenek a problémával, ami egy meg nem nevezett ransomware állítólagos új variánsa.

Ha később sikerül az eddigi a TheRegister és a Reuters szűkszavú tudósításán kívül újabb információk birtokába jutni - például milyen kártevő fertőzött, mennyi rendszer volt érintve, van-e saját SOC csapatuk, milyen hosszú leállásra kényszerültek, történt-e adatvesztés, fizettek-e váltságdíjat, megtalálták-e a fertőzés okát, kerülhettek-e bizalmas adatok illetéktelen kezekbe - akkor kiegészítjük a posztot, mert őszintén szólva egyelőre túl sok még itt a homály.

Gyógyszer-laboratórium ellen egyébként nem ez volt az első ilyen jellegű próbálkozás. Emlékezetes, hogy a 2018. nyarán a Laboratory Corporation of America Holdings, ismertebb nevén LabCorp kutatóintézet szenvedett el egy zsarolóvírus miatt fertőzést, ott a SamSam egy variánsa pusztított.

Az ottani incidens 7000 számítógépes rendszert, és 1900 szervert érintett, a jó hír viszont az volt, hogy a helyi SOC csapat azonnal tudott hatásosan intézkedni. Mint utólag kiderült, az RDP porton keresztül sikerült végrehajtani a támadást.

A ransomware elleni védekezéshez egyszerre több dolgot is tenni kell: a naprakész vírusvédelem mellett az operációs rendszer és az alkalmazói programok hibajavító frissítéseinek futtatása, rendszeres külső adathordóra történő mentés, mind a vírusvédelem, mind az operációs rendszer, valamint a hálózat biztonsági beállításainak felülvizsgálata, stb.

Egy nagyon alapos és részletes összefoglalót ezen a linket lehet olvasni a zsarolóvírusokról és az ellenük való hatékony védekezésről.

mille.plateaux 2019.06.06. 19:46:50

Csizmazia Darab István [Rambo] · http://antivirus.blog.hu 2019.06.11. 14:22:30

Köszi a bejegyzést, régi jó emlékeket idéztél fel. Sajnos Joe-val azóta sem találkoztam, az akkori csapat már teljesen szétszéledt.

Nehéz egy lapnál a témákat arányosan, minden olvasó kedvére kiválasztani, nekem itt a blogon ehhez képest sokkal könnyebb dolgom van: minden ami vírus, IT biztonság, kiberincidens, social engineering, ami a csövön kifér.