A vírusvédelmi cég kutatói nemrégiben fedezték fel az eddig ismeretlen Kr00k (CVE-2019-15126) elnevezésű sérülékenységet, amely számos kliens eszközt, Wi-Fi hozzáférési pontot és a routerekben használt Wi-Fi chipet érint.

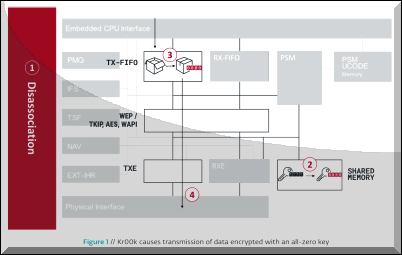

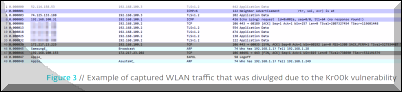

A Kr00k sebezhetőség a hálózati kommunikációt érinti, amelyeket csak nullákból álló kulccsal titkosítanak (all-zero encryption key). Ez egy sikeres támadás esetén lehetővé teszi a kiberbűnözők számára, hogy dekódolják a vezeték nélküli hálózati csomagokban található adatokat. A Kr00k felfedezése az ESET korábbi kutatásain alapul, amelyek az Amazon Echo KRACK (Key Reinstallation Attacks) sérülékenységét térképezék fel.

A Kr00k a KRACK-hez kapcsolódik, de alapvetően más. A hibát az all-zero titkosítási kulcs újratelepítése során azonosították a KRACK-et érintő támadások tesztelésekor. A kutatások eredményeként a legtöbb nagy eszközgyártó már kiadta a szükséges javításokat.

A Kr00k különösen veszélyes, mivel a konzervatív becslések szerint is több, mint egy milliárd Wi-Fi-kompatibilis eszközt érint. Az ESET február 26-án, az RSA konferencián hozta nyilvánosságra a sebezhetőségről szóló beszámolóját. A Kr00k az összes még befoltozatlan Broadcom és Cypress Wi-Fi chipeket tartalmazó eszközt érinti. Ezek a leggyakoribb Wi-Fi chipek, amelyeket a mai kliens eszközökben használnak. A Wi-Fi hozzáférési pontokat és az útválasztókat szintén érinti a sérülékenység, amely a javított klienseket tartalmazó környezeteket is veszélyezteti.

Az ESET tesztelte és megerősítette, hogy a veszélyeztetett eszközök között az Amazon (Echo, Kindle), az Apple (iPhone, iPad, MacBook), a Google (Nexus), a Samsung (Galaxy), a Raspberry (Pi 3) és a Xiaomi (Redmi) eszközei is megtalálhatók, ahogy az Asus és Huawei hozzáférési pontjai is.

A szakértők természetesen bemutatták a sebezhetőséget a Broadcom és a Cypress gyártóinak is, akik emiatt javításokat adtak ki a hiba kezelésére. Az ESET az CASI (Industry Consortium for Advancement of Security on the Internet) szervezettel is együttműködött annak érdekében, hogy minden esetlegesen érintett fél - beleértve a veszélyeztetett chipeket használó eszközgyártók, valamint az esetlegesen érintett chipek gyártói is - tisztában legyen a Kr00k jelentette fenyegetéssel.

Információink szerint a nagy gyártók eszközeinek sebezhetőségét már kijavították.

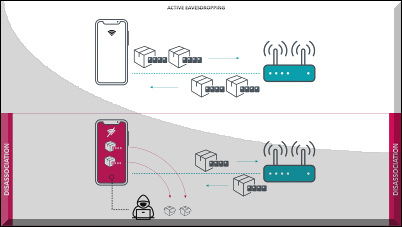

"A Kr00k a Wi-Fi hálózatról való lekapcsolódás során jelentkezik – amely megtörténhet, például egy gyenge Wi-Fi jel miatt, de a támadók manuálisan is előidézhetik. Ha a támadás sikeres, több kilobájt potenciálisan érzékeny információ válik elérhetővé illetéktelenek számára. A lekapcsolódás ismételt kiváltásával a támadó számos hálózati csomagot foghat el így, potenciálisan érzékeny adatokkal." - nyilatkozta Miloš Čermák, vezető kutató.

Robert Lipovský, az ESET biztonsági szakértője a védekezéshez azt tanácsolja, hogy felhasználóként megvédhessük magunkat, a legújabb firmware-verzióra kell frissítenünk az összes Wi-Fi-kompatibilis eszközünket, beleértve a telefonokat, táblagépeket, laptopokat, e-book olvasókat, az IoT-eszközöeinket, valamint a Wi-Fi hozzáférési pontokat és útválasztókat. Komoly aggodalomra ad okot, hogy nem csak az ügyféleszközök, hanem a Wi-Fi hozzáférési pontok és az útválasztók is érintettek a Kr00k sebezhetőségben. Ez jelentősen megnöveli a támadási felületet, mivel a bűnözők visszafejthetik azokat az adatokat is, amelyeket egy külső, hibás hozzáférési pont továbbít egy sértetlen eszközünkre.

A Kr00k sebezhetőséggel kapcsolatos további részletek a Kr00k - CVE-2019-15126 kiadványban, valamint a Welivesecurity.com oldalon található blogbejegyzésben olvashatók.