Intenzív homeoffice körülmények vannak már több, mint egy jó hónapja, és az online csoport kommunikáció emiatt még inkább az előtérbe került. A Zoommal kapcsolatos biztonsági hiányosságok már eddig is nagy hírverést kaptak, és nem ok nélkül néztünk a népszerű alkalmazásra erős gyanakvással.

A Zoom egy könnyen használható konferencia program, akik nyilván nem voltak felkészülve arra, hogy hirtelen több száz százalékkal megnő a használat, és kritikus hiányosságok kerülnek felszínre. Sok mulasztásuk volt, például end-to-end titkosítást ígértek, ami ugye nincs is, csak szerver oldali, ezt ráadásul be is ismerték.

"Currently, it is not possible to enable E2E encryption for Zoom video meetings. Zoom video meetings use a combination of TCP and UDP. TCP connections are made using TLS and UDP connections are encrypted with AES using a key negotiated over a TLS connection."

Kiderültek különböző további sebezhetőségek is, például API hiba, Kína felé továbbított adatforgalom, de az is kiverte a biztosítékot, amikor kikerült a publikus netre egy rakat (15 ezer) privát konferencia beszélgetés. Emellett a konferenciákba illetéktelenek is képesek voltak beletrollkodni, ez pedig olyan jelenség volt, ami sokakat elriasztott a használattól.

De az is érdekes momentum, amit a TheRegister vett észre: gyorsan stikában átírták a privacy policyt, hogy legalább mostantól már nem adják el automatikusan a felhasználói adatokat a hirdetőknek. A hibák egy részét már valószínűleg javították a fizetős prémium verzióban, ám az ingyenesről a biztonsági szakértők továbbra is eléggé lebeszélnek mindenkit.

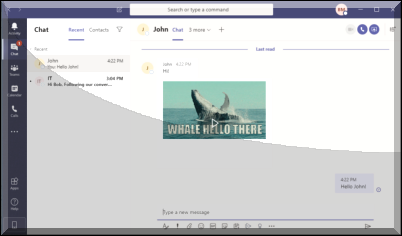

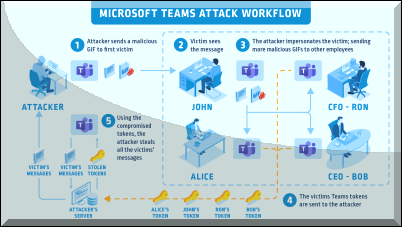

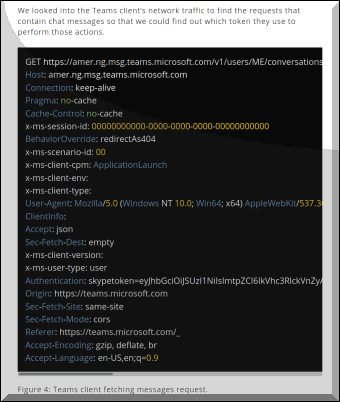

Ennél jóval biztonságosabb alternatíva lehet többek közt a Microsoft Teams, amiben - mint mindenben - nem régen sebezhetőséget találtak. A sérülékenység lényege, hogy asztali vagy webes használat esetén egy rosszindulatú GIF képállomány segítségével elvileg indítható volt olyan támadás, amelynek során ellopható volt a felhasználói fiók adata.

Ennek segítségével pedig illetéktelenek számára lehetőség nyílt az adott csoport feletti irányítás átvételére. A sebezhetőség kihasználásához az áldozatoknak mindössze egy ilyen preparált, rosszindulatú GIF fájlt kellett küldeni, aki észre sem veszi, hogy mi zajlik a háttérben, sőt az egész féregszerűen automatikusan továbbterjedhetett volna.

A Microsoft most több más, például a DNS kezeléssel kapcsolatos hiba mellett ezt is kijavította az április 20-án kiadott frissítésében.

Ennek kapcsán megjegyezték, hogy a GIF-fel kapcsolatos sebezhetőséget igyekeztek a biztonsági szakértők jelzése után a lehető leggyorsabban kijavítani, és hogy a most bezárt rést gyakorlatilag a tesztelő szakembereken kívül igazi támadók nem használták ki élesben.