Két igencsak érdekes informatikai incidens is felbukkant az elmúlt napokban. Szokatlanságukkal talán részint arra is felhívják a figyelmünket, hogy talán ideje átértékelni, kiegészíteni az eddigi óvintézkedéseinket, szabályainkat és még jobban figyelni az intő jelekre.

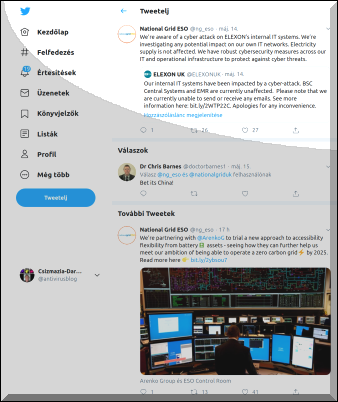

Az egyik eseményben a brit Elexon cég szenvedett el ransomware támadást. Ez a cég végzi az Egyesült Királyság villamosenergia piacának kereskedelmét, így ha közvetlenül nem is tartozik a kritikus infrastruktúrába, közvetve mégis megkerülhetetlen szereplője a szolgáltató területnek. Az Elexon szerint a támadás csak a belső informatikai rendszerüket érintette, és állítólag nem okozott nagyobb kárt, mint a levelezés leállása.

Mivel az Elexon felel az ország energiahálózatában történő az energiaellátás elosztásáról, ennél sokkal súlyosabb következményekkel is járhatott volna ez támadás, de szerencsére most nem történt ilyesmi. A társaság évente mintegy 1.7 milliárd fontnyi tranzakciót bonyolít le a rendszerein keresztül, és ezzel mintegy 6 millió háztartás ellátásáról gondoskodnak. Remélhetőleg volt megfelelő biztonsági mentésük.

Sajnos úgy tűnik, a bűnözők körében világszerte megnövekedett az ilyen jellegű kulcsintézményekkel szembeni támadási kedv, a korábbi egészségügyi célpontok és egyéb állami intézmények mellett a közművek és környéke is mind gyakrabban lesznek, lehetnek áldozatok.

De igazából ransomware támadások bármikor, bármilyen szervezettel megtörténhetnek, méretüktől vagy ágazatuktól függetlenül is.

A másik esetünk egy friss híreket ígérő androidos alkalmazás, amelyről azonban csúnya dolgok derültek az alaposabb vizsgálatok után. A Google Play áruházban fellelhető "Updates for Android" elnevezésű alkalmazást a statisztika szerint több, mint ötvenezren töltötték le, amely a piactérre kerülő első, 2019.szeptember 9-i verziója még ártalmatlan volt.

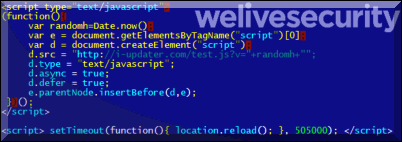

Egy későbbi frissítéssel azonban trójai alkalmazássá vált, amely a látszólagos Breaking news-ok megjelenítése mellett megfertőzte az eszközöket, amelyeket aztán ismeretlen elkövetők JavaScript parancsok segítségével távolról vezérelve DDoS támadásra használták fel - mindez még idén januárban történt.

A DDoS támadások célpontja pedig nem volt más, mint az ESET vírusvédelmi cég globális weboldala volt. A támadás mintegy 7 órán keresztül zajlott, és hozzávetőleg 4000 különböző IP címről történt. Valóban ritka, hogy mobileszközökről induljon így túlterheléses támadás, és az elkövetők látszólag roppant türelmesek voltak, amíg a hivatalos alkalmazást kompromittálva kivárták a számukra megfelelő mennyiségű fertőzött eszközt, amely zöme valószínűleg a mindenféle vírusvédelem nélküli telefonok voltak.

Az ESET hibajelzése után a Google haladéktalanul eltávolította a kártékony alkalmazást a piactérről.

Ami viszont még emellett is érdekes szálnak látszik a történetben, hogy eddig még viszonylag érdemi adalék volt figyelni a felhasználói visszajelzéseket, és arra támaszkodva dönteni, most viszont ez itt elég érdekesen alakult, hiszen a 4.3-as átlaggal a túlnyomó többség ötöst adott az alkalmazásnak. Ami ahogy említettük, jó ideig nem is adott okot alapos gyanúra.

A jövőben valószínűleg sokkal inkább érdemes lesz figyelnünk a fejlesztő személyére is, azaz ki milyen előélettel, hány másik megbízható alkalmazással tette már le a névjegyét, és ezzel együtt kicsit hátrányosabb helyzetbe kerülhetnek az új, névtelen alkotók, amíg a megbízható kategóriába sikerül majd bekerülniük. Nyilván az App Defense Alliance keretein belül a hivatalos Play Áruház védelmére használt védelemnek isis egy folyamatos fejlesztésnek kell lennie, hogy a hasonló kártékony kódokat időben blokkolhassa, de ugyanígy fontos (lenne) az androidos eszközök végpontvédelme is.