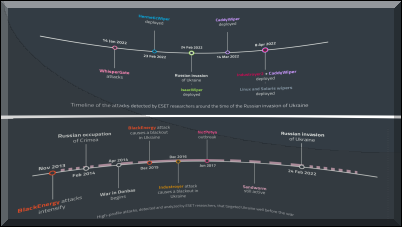

Az ESET közzétette az idei első vírusriportját, amely többek közt bemutatja az Ukrajnában zajló, a kutatók által kielemzett és elhárított, a háborúhoz köthető kibertámadásokat. Ezek közé tartozik a hírhedt Industroyer malware feltámadása, ami nagyfeszültségű elektromos állomásokat vesz célba.

Röviddel az orosz invázió előtt az ESET telemetriai adatai a Távoli Asztali Protokoll (Remote Desktop Protocol, RDP) támadások jelentős, 43 százalékos csökkenését mutatták. A támadások számának visszaesése két évnyi folyamatos növekedés után következett be - a vírusriport szerint ez is összefüggésben lehet az ukrajnai háborúval. A csökkenés mellett megfigyelhető, hogy a 2022. első harmadában észlelt RDP-támadások közel 60%-át Oroszországból indították.

"A világ különböző részein számos konfliktus dúl, de számunkra mást jelentenek az ukrajnai események. Közvetlenül Magyarország és Szlovákia keleti határainak közelében ukrán emberek az életükért és a szuverenitásukért harcolnak" - emelte ki Roman Kováč kutatási igazgató annak kapcsán, hogy a jelentés a háborúval kapcsolatos kiberfenyegetettségre összpontosít.

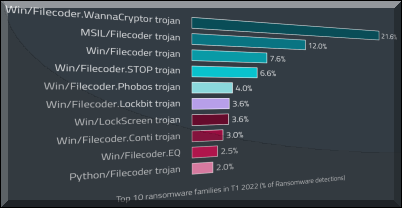

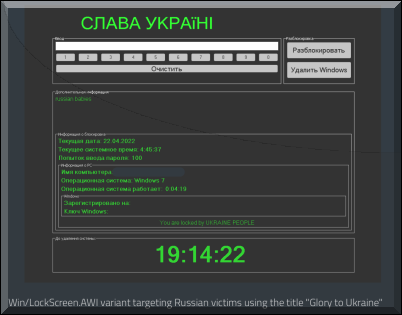

A háború másik mellékhatása, hogy míg korábban a zsarolóvírus-fenyegetések általában elkerülték Oroszországot, a háború kitörése óta Oroszország a kibertámadások legkedveltebb célpontja lett. Elemzők olyan Lock-Screen, azaz az okostelefonok képernyőzárát megkerülő vírust is találtak, amelyek az ukrán nemzeti üdvözlést használják, miszerint "Slava Ukraini!", vagyis "Dicsőség Ukrajnának!" Az invázió kezdete óta megnőtt az amatőr zsaroló- és adattörlőprogramok száma is. Ezek készítői gyakran a harcoló felek egyike mellett foglalnak állást, és a támadásokat személyes bosszúként állítják be.

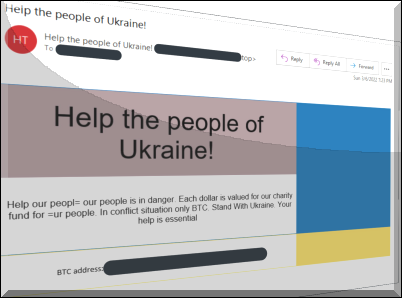

Nem meglepő módon a háborúban a spam és az adathalász fenyegetések is megjelentek. Közvetlenül a február 24-i események után a csalók elkezdték kihasználni az Ukrajnát támogatni próbáló embereket, fiktív jótékonysági szervezetek és adománygyűjtő akciók által. A statisztikai adatok már az invázió első napján is a spamek nagymértékű megugrását mutatták.

2022. márciusában és áprilisában az Emotet üzemeltetői magasabb fokozatba kapcsoltak, és tömeges spam-kampányokat indítottak Microsoft Word dokumentumok felhasználásával, ami miatt az Emotet észlelések száma 113-szorosára emelkedett. Az Emotet kampányai megjelentek az e-mail fenyegetések között is – ezek 2022 első harmadában 37 százalékos emelkedést mutattak. A kiberbiztonsági vállalat telemetriai mérései számos más, az orosz-ukrán háborúhoz nem kapcsolódó fenyegetést is észleltek. A biztonsági kutatók megerősítették, hogy az Emotet – a hírhedt malware, amely elsősorban spam e-maileken keresztül terjed – a tavalyi törlési kísérletek után visszatért, és újra felbukkant telemetriájukban.

Az Emotet működtetői az év első harmadában az egyik spamkampányt indították a másik után, és támadási kísérleteik több mint százszorosára nőttek. A vírusriport ugyanakkor megjegyzi, hogy a rosszindulatú makró szkriptekre épülő kampányok talán az utolsók voltak ebből a fajtából, mivel a Microsoft nemrégiben úgy döntött, az Office programokban alapértelmezés szerint letiltja az internetről elérhető makrókat. A változást követően az Emotet üzemeltetői más támadási vektorokat kezdtek tesztelni.

Az első harmadéves vírusriport legfontosabb megállapításai között olyan észlelések is szerepelnek, mint a kernel-illesztőprogramok sebezhetőségével való visszaélések; a nagy kockázatú UEFI sebezhetőségek; az Android és iOS eszközöket célzó kriptovaluta kártevők; egy, a DazzleSpy macOS malware-t telepítő, ám egyelőre nem azonosított kampány, valamint a Mustang Panda, a Donot Team, a Winnti Group és a TA410 APT csoport akciói.

Az ESET kutatói a vállalat éves konferenciáján a vírusriport mellett a hírhedt Lazarus APT csoport védelmi és repülőgépipari vállalkozókat célzó támadásait is ismertették. A Lazarus a közelmúltban a LinkedIn és a WhatsApp használatával szedte áldozatait. A csoport álláshirdetésnek álcázott megkeresésekkel igyekezett bizalmat építeni a hamis toborzók és a gyanútlan jelentkezők között, végül kártékony programokat küldött a mit sem sejtő áldozatoknak.

A célpontjaik itt főként európai, illetve közel-keleti és latin-amerikai internetezők voltak. Az amerikai kormány szerint a Lazarus kapcsolatba hozható az észak-koreai rezsimmel.

A legfrissebb kiberbiztonsági hírekért érdemes bekövetni a szakértőket a Twitteren. A teljes, angol nyelvű riport az alábbi linken olvasható.