Sok éve már, hogy a kártevő fajták között feltűntek a politikai célú vírusok is. Ezek eleinte csak üzeneteket jelenítettek meg, később viszont már célzottan támadtak konkrét személyeket vagy kémkedtek adott célpontok ellen, de bosszúból rá lehet hívni bárkire a SWAT kommandót, sőt egyes államilag fejlesztett kártevő arra is képes volt, hogy az iráni busheri atomerőműben leégessen Siemens centrifugákat. Most sajnos újabb területen látunk hasonló motivációt.

Fakenews és deepfake sújtotta jelenünkben már az is nehézséget okoz, hogy kiszelektáljuk a hiteles, értékes és érvényes tartalmakat a szeméttől, a hamistól, a propagandától, a kártékonytól. Ez egy élethosszig tartó figyelmet, tanulást is igényel, ami nem mindenkinek terepe, igénye. Ám az internet mint az ötödik hadszíntér arra is lehetőséget ad, hogy ott kiberháborút vagy hibrid hadviselést folytassanak, illetve politikai ellenfelek elleni kémkedésre is alkalmas.

Emlékezetes lehet például a Potao incidens, ahol egy oroszországi weboldal olyan trójait terjesztett a TrueCrypt legitim szoftvert módosított változatában, amivel ukrán tisztviselők és újságírók után kémkedtek.

Ám a mostani eset ennél jóval tovább ment, itt már a hatalom szerint nemkívánatos személyek lejáratásában a hatóságok durván elvetették a sulykot, bűncselekményeket követtek el céljuk érdekében. Egy friss indiai ügyben úgy néz ki, hogy gyaníthatóan maguk az állami bűnüldöző szervek követhettek el illegális hacker támadásokat, amelynek keretében a gyanúsítottak számítógépére hamis terhelő fájlokat töltöttek fel, ezzel bizonyítékot hamisítva.

Az így "megtalált" Microsoft Office fájl bizonyítékok alapján a rendőrség aztán letartóztatásokat hajtott végre, ahol a vétlen felhasználókat börtönbüntetésre ítéltek, közülük az egyik a Covid vírusos időszakban azóta már meghalt a börtönben.

A szakértők szerint az illegális akció egyértelműen politikai célzatú volt, ahol emberi jogi aktivisták és újságírók voltak az áldozatok. A Modified Elephant fedőnéven futó kampány keretében a NetWire nevű távoli adminisztrációs eszközt (RAT) használták, amely lehetővé teszi a távoli támadók számára, hogy átvegyék a teljes vezérlést Windows, Mac OSX vagy Linux gépeken, vagyis tetszőleges fájl olvassanak, letöltsenek, töröljenek vagy oda feltöltsenek.

Ezzel a módszerrel olyan kompromittáló dokumentumokat csempésztek be észrevétlenül a gyanúsítottak gépére, amik a szakértők véleménye alapján biztosan nem az adott számítógépen készültek.

Az elemzés arra is rávilágított, hogy az egyik gyanúsítottat 2018. áprilisában egy adathalász támadással tévesztették meg, ami után a postafiókját fel tudták törni, illetve azt azóta is folyamatosan képesek voltak megfigyelni.

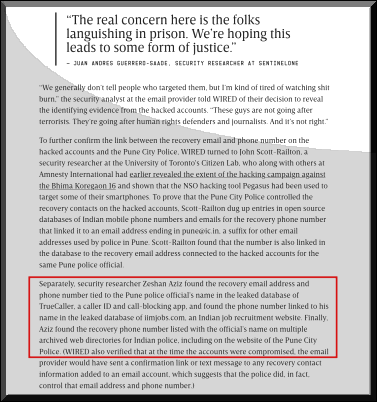

A szakértők azt is észrevették, hogy mindhárom ilyen feltört postafiók jelszó helyreállítási e-mail címe és telefonszáma egyértelműen a helyi rendőrséghez volt köthető, és azt a TrueCaller kiszivárgott adatbázisában is megtalálták és beazonosították.

A biztonsági kutatók most azt remélik, hogy újabb részletes eredményeik segíthetnek a hamisan megvádolt gyanúsítottak szabadon bocsátásában. A TheRegister cikke alapján egyértelmű, hogy az említett Modified Elephant-ot bizonyíthatóan már többször is arra használták, hogy kompromittáló adatokat, fájlokat - például terrorizmus, gyermekpornográfia - töltsenek fel áldozatok különféle eszközére.

Virág elvtárs már 1969-ben megmondta: "A kémek nem úgy dolgoznak, hogy gyanút keltsenek. Épp ellenkezőleg. De pont az bennük a gyanús, hogy nem gyanúsak. Érti már, Pelikán elvtárs?"

gigabursch 2022.06.21. 12:22:31

Kovacs Nocraft Jozsefne 2022.06.22. 12:47:45

Használd a többes számot: vannak olyan országok...