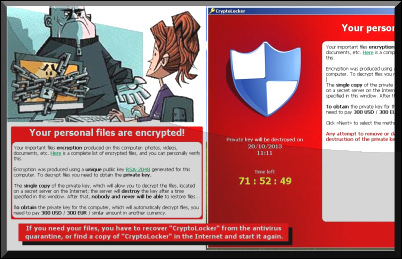

10 éves születésnapját ünnepli a zsarolóvírus modern formája, ami a kezdeti amatőr GPCode és hasonló gyengébb próbálkozások után a 2013-as Cryptolocker megjelenése változtatott meg mindent. Erős egyedi kulccsal való elkódolás után a helyreállításért váltságdíjat kriptovalutában követelő bűnözők mára elárasztották a kiberteret.

Persze soha senki nem jósolt olyasmit, hogy az ilyen kártevők valaha is el fognak tűnni az életünkből, ám az erős kezdés után a támadók fokozatosan erősítettek, lett doxing, azaz adatlopás előzi meg a titkosítást, lett RaaS azaz Ransomware as a Service, és lett destruktív elkódolás, ahol nem cél a váltságdíj begyűjtése, hanem a szándékos rombolás a fő motiváció.

Négy vállalható jóslat következik, milyen hatással lehet ránk a folyamatos ransomware kitettség. Az első pont mindjárt az, hogy egyre célzottabb és kifinomultabb támadások várhatók a közeljövőben.

Megfigyelhető, hogy a bűnözői csoportok folyamatosan fejlesztenek, technikailag is egyre professzionálisabb formákat alkalmaznak, pl. az elkódolás gyorsítása szakaszos titkosítással. De a social engineering területén is bepróbálkoznak, például sértett munkavállalók toborzásával, akik pénzért eladják a bűnözőknek a saját céges belépési és hálózati információkat.

A második lehetséges előrejelzés az elsősorban a vállalati szektorra vonatkozik, miszerint elkerülhetetlen, hogy a biztonsági mentésekre egyre nagyobb figyelem összpontosuljon, és ez nem csak azzal jár majd, hogy emelkedő tárterületeket veszünk igénybe, hanem a mentések is egyre inkább célpontjai lesznek a támadásoknak.

Itt láttunk már számos hiányosságot például hálózati tárolók, routerek biztonsági frissítéseinek elhanyagolását, célzott NAS elleni támadásokat, így az nagyon valószínű, hogy erre a területre a céges környezetekben komolyabb védelmi megoldások, rétegek kellenek majd.

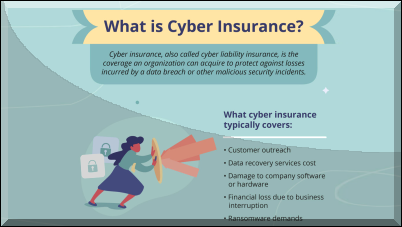

A harmadik jóslat a zsarolóvírus elleni kiberbiztosításokkal kapcsolatos. Azt már korábban írtuk, hogy a ransomware elleni biztosítással rendelkező cégek, állami hivatalok sokkal engedékenyebben fizetnek váltságdíjat az átlag piaci szereplőkhöz vagy magánemberekhez viszonyítva, és erre a támadók is ráéreztek.

Sok esetben éppen emiatt fokozódott a célzott támadás az állami közintézmények, kórházak, iskolák, önkormányzatok ellen, ahol általában gyengébb a technikai védelem, nincs elegendő számú főállású képzett IT biztonsági szakember, és gyakran a biztonsági területen történő fejlesztések helyett fizetnek inkább váltságdíjat. Itt a biztosítóknál várhatóan alaposabb elvárások fognak jelentkezni, a kárfizetéseknél több lesz majd az elutasítás, és a biztosítási díj emelkedése is elkerülhetetlennek látszik.

Végül az előrejelzés negyedik pontja azt festi fel, hogy az automatizált patchmenedzsment, valamint biztonsági mentési és tárolási rendszerek iránt várhatóan növekvő lesz az érdeklődés. Ezt persze 2023. év végén visszamenőleg is ellenőrizhetjük majd, mennyire érzékelhető lett ez a tendencia.

Összességében tehát folytatódik a felhasználókra az össztűz, és annyi már most biztos, hogy a kisebb beszállítóktól kezdve a multicégeken át a kritikus infrastruktúrák üzemeltetőinek is nehéz évük lesz az idei.