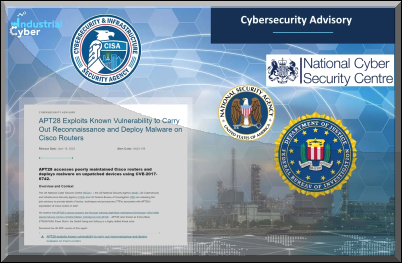

Az orosz APT28 csoport erőteljes e-mail kampányba kezdett, melynek során ukrán kormányzati célpontoknak hamis, kártevővel fertőzött linkeket küldenek állítólagos Windows frissítésekre hivatkozva.

Az ukrán CERT hívta fel a figyelmet arra, hogy április folyamán erőteljes támadási hullámra, ahol kiemelt jelentőségű ukrán kormányzati és egyéb hivatalos szervezetek rendszergazdái kaptak hamis outlook-os címről érkező leveleket.

Az ukrán nyelvű üzenetek arra hivatkoztak, hogy a mellékelt frissítés éppen a Microsoft operációs rendszerek elleni hackertámadások kivédésére szolgál.

A mellékelt kód azonban valójában egy olyan rosszindulatú PowerShell program, amely kémkedni próbál a hálózaton, és rendszer-információkat gyűjt össze a támadók számára.

A CERT-UA ennek kapcsán azt tanácsolta a kormányzati szerveknek, hogy korlátozzák a felhasználói PowerShell futtatási lehetőségeket.

<

Az APT28 régi ismerős vírusvédelmi berkekben, tevékenysége jó tizenöt évre nyúlik vissza, 2008. óta van jelen különféle akciókban, a csoport pedig nagy valószínűséggel az orosz GRU hírszerzéshez köthető. Korábbi támadásaik során mind az Egyesült Államokbeli, mind Nyugat-Európai, illetve dél-amerikai kormányzati és katonai ügynökségeket, szervezeteket céloztak meg adathalászattal, kémprogramokkal.

2020-ban pedig a Covid vakcinákkal kapcsolatos adatlopásnak is elkövetői lehettek. Ukrajna elleni adattörlő és kritikus infrastruktúrákat támadó kártevőket egyébként gyakorlatilag nem csak a mostani orosz-ukrán háború kezdetétől, hanem már sokkal korábban, 2014-től is nagy számban észleltek a biztonsági szakemberek.