Ez a szlogen eredetileg az olimpia mozgalomból származik, de ha mi itt most a mai ransomware helyzetre vonatkoztatjuk, akkor is mutat részleges hasonlóságokat. A mai modern zsarolóvírusok gyorsabban dolgoznak, magasabbra emelt váltságdíjakat követelnek, és erősebben, sőt akár többszörösen is megszorongatják áldozataikat.

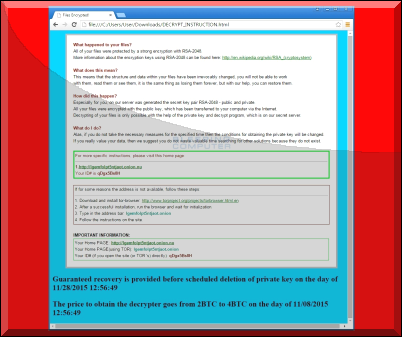

Kezdetben volt a CryptoLocker még 2013-ban, azaz jó tíz éve, amely ránk szabadította ezt fajta mára már ipari méreteket öltött kártevő áradatot és pénz-zsarolási potenciált.

Mindenkinek fel kellett emelnie a fejét, reagálni, megelőzni, védekezni, és a korábban sokszor elsinkófált biztonsági mentések ázsiója is hamar emelkedésnek indult.

Leszámítva azt néhány eleve hibásan programozott kártevőt, mint amilyen például a 2015-ben felbukkant Power Worm volt, amely hibásan volt megírva, emiatt az előre átutalt 2 Bitcoinos váltságdíjat fizetőknek abszolút semmi esélyük sem volt adataik visszanyerésére, a zsarolóvírusok ezzel szemben általában adtak lehetőséget a titkosított adatok visszakódolására.

De mint tendencia már egy idő óta azért látható volt, hogy számos esetben hiába fizetett az áldozat, a helyreállító eszköz olyannyira lassú működésű volt, hogy sokan kínjukban a fizetés ellenére mégis inkább saját mentéseikből húzták vissza a rendszert - például a Colonial Pipeline esetében.

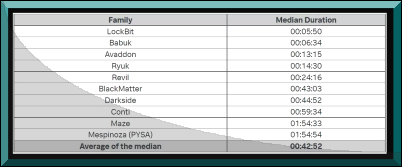

Persze az idő múlásával egyre gyakoribb lett a doxing is, ahol már nem pusztán az adatok helyreállítása mozgatta meg a történetet, hanem az elkódolás előtt ellopott bizalmas adatok kiszivárogtatásától való félelem is fizetésre sarkallt megzsarolt vállalatokat. És persze a technikai fejlődés sem kerülte a ransomware ipart, hiszen a Moore törvény itt is az egyre javuló teljesítményű kártevőket volt képes kitermelni, mint például az 53GB méretű válogatott teszt adatmennyiséget, benne 98 ezer pdf, doc, xls, és hasonló tipikus Office és egyéb felhasználói állománnyal mindössze 5 perc alatt ledaráló LockBit.

Ehhez a sebességhajszoláshoz többek között az egyre gyakrabban alkalmazott szakaszos titkosítási módszer is effektíven hozzájárult.

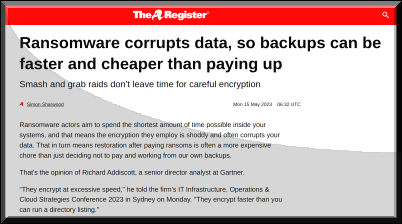

És akkor el is érkeztünk a mai témához, miszerint egyes elemzők szerint sok esetben a gyors működés és az esetleges kódolási hibák miatt egyre gyakoribb az a változat, hogy gyakorlatilag helyreállíthatatlanok lesznek az elkódolt adatok az esetleges váltságdíj fizetés után a bűnözőktől kapott eszközzel. Vagyis már nem túl lassú, hanem sokat hibázó vagy működésképtelen.

Richard Addiscott, a Gartner vezető elemzője szerint a ransomware áldozatainak mindössze 4 százaléka nyeri vissza sértetlenül az összes korábbi adatát.

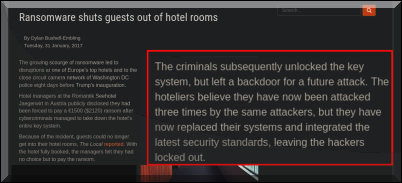

Ha pedig ehhez azt is hozzávesszük, hogy az egyszer már fizető ügyfeleket sokszor újra és újra megzsarolják a bűnözők például elrejtett hátsóajtón keresztüli újrafertőzéssel, vagy a doxing fenyegetési kártya ismételt előhúzásával, akkor a fizető áldozatok esélyei nem túl fényesek.

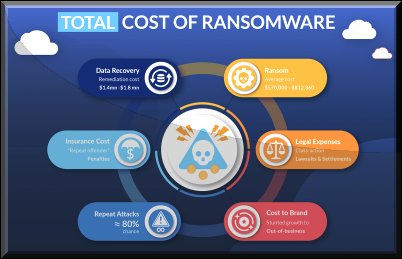

A statisztikák pedig alátámasztják mindezt, az adatok hibátlan helyreállítás átlagosan 60%-ban lesz csak sikereres, az incidensek pedig - különösen ha váltságdíj tárgyalásokra is sor kerül benne - átlagosan 25 napos fennakadást okos az üzletmenetben. Ezeket a hosszas kieséseket sok esetben láthattuk a Colonial Pipeline mellett például Costa Rica, a JHS húsfeldolgozó hálózat vagy a Kaseya felhős távmenedzsment szolgáltató elleni incidens.

A szakértők szerint a vállalatoknak a gyors és meggondolatlan váltságdíj fizetés helyett sokkal több energiát kellene beleölni a megelőzés/védekezés mellett az esetleges incidensek utáni gyors helyreállítási lehetőségek alapos megszervezésére és az ehhez szükséges források biztosítására.