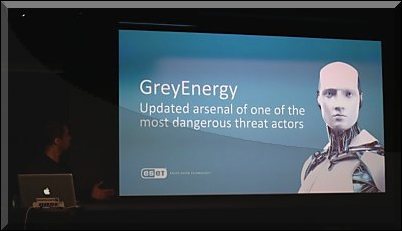

Az ESET kutatása a BlackEnergy APT-csoport lehetséges utódjára találhatott rá. A kiberbiztonsági cég által GreyEnergy névre keresztelt csoport fő tevékenysége a kémkedés és felderítés, amely feltehetően egy későbbi nagyszabású szabotázsakció előkészítésére szolgálhat.

Az Ukrajnát évek óta terrorizáló BlackEnergy 2015. decemberében vált ismerté, amikor 230 ezer embert érintő áramkimaradást okozott. Ez volt az első bizonyítottan kibertámadás okozta áramszünet. A támadással egy időben az ESET szakemberei elkezdtek felderíteni egy másik potenciális kiberbűnözői csoportot, a GreyEnergy-t.

"Észrevettük, hogy a GreyEnergy számos energiavállalat elleni támadásban, és más kiemelt célpontok elleni akciókban vett részt Ukrajnában és Lengyelországban az elmúlt három év során" - mondta Anton Cherepanov, az ESET biztonsági kutatója, az említett kutatás vezetője.

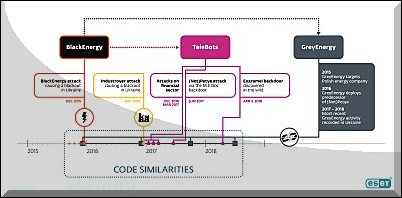

Az Ukrajna elleni 2015-ös kibertámadás volt az utolsó olyan ismert akció, amelynek során a BlackEnergy eszközkészletét használták. Az ESET szakemberei ezt követően dokumentálták egy új APT alcsoport, a TeleBots működését. A TeleBots csoport leginkább a NotPetya, egy 2017-es globális üzleti tevékenységet megzavaró merevlemez-törlő akció révén ismerhető.

Ahogy azt az ESET kutatói nemrégiben megerősítették, a TeleBots az Industroyer-hez is köthető, amely a legerősebb, ipari irányítórendszereket támadó modern kártevő. Ez a vírus volt felelős az ukrán fővárost sújtó 2016-os áramkimaradásért. A GreyEnergy a TeleBots-szal együtt került felszínre, de a GreyEnergy tevékenysége nem korlátozódik Ukrajnára és eddig még nem okozott károkat. Nyilvánvaló, hogy észrevétlenek szeretnének maradni.

Az ESET elemzése szerint a GreyEnergy kártevők szorosan összefüggnek a BlackEnergy és a TeleBots rosszindulatú programokkal. Ezek felépítése moduláris, így a funkcionalitása attól függ, hogy a modulok milyen kombinációját töltik fel az áldozatok rendszereire. A leírt modulokat kémkedésre és felderítésre használták, és többek között hátsóajtó, fájlkicsomagoló, képernyőfelvétel-készítő, keylogger, jelszavakat és hitelesítőket kiszivárogtató funkciókat foglal magában.

A vizsgálat nem észlelt olyan modulokat, amelyek kifejezetten ipari vezérlőrendszerek szoftvereit (Industrial Control Systems – ICS) célozták volna. Azonban megfigyeltek olyan GreyEnergy operátorokat, akik stratégiai céllal támadták a SCADA szoftvereket és szervereket futtató ICS munkaállomásokat.

Vajon mi miatt gondolják úgy az ESET kutatói, hogy a GreyEnergy-nek és a BlackEnergy-nek közük lehet egymáshoz? Több momuntem is ezt támasztja alá. Például a GreyEnergy feltűnése egybeesik a BlackEnergy eltűnésével. A GreyEnergy legalább egy áldozatát korábban a BlackEnergy is támadta. Emellett mindkét csoport az energiaszektorban és a kritikus infrastruktúrákban érdekelt, és elsősorban ukrán, másodsorban pedig lengyel áldozataik vannak.

Szintén fontos jel, hogy a kártevők keretrendszere igen hasonló. Mindkettő moduláris és mindkettő "mini" hátsóajtót telepít, mielőtt megszerzik az admin jogosultságokat és a teljes verziót installálják.

Ezenkívül a GreyEnergy által használt összes távoli vezérlő szerver (C&C, command-and-control) aktív Tor relay volt. A BlackEnergy és az Industroyer esetében is ez történt. A kutatók azt feltételezik, hogy ez a csoport által használt egyik operatív biztonsági technika, amelyek révén az üzemeltetők titkos módon csatlakozhatnak ezekhez a szerverekhez.

Az ESET elemzése és az eredmények nyilvánosságra hozatala a GreyEnergy kapcsán kiemelten fontos kiberbűnözőkkel szembeni sikeres védekezéshez, valamint a legfejlettebb APT-csoportok taktikájának, eszközeinek és eljárásainak jobb megértéséhez. További részletek a WeLiveSecurity.com oldalon található angol nyelvű blogbejegyzésben találhatók.