Hibajavítás érkezett egy LastPass sebezhetőséghez, és nem is akármilyenhez. A sérülékenység lehetővé tette, hogy a támadók megszerezzék a legutoljára meglátogatott weboldal bejelentkezéséhez tartozó felhasználónevet és a jelszót, ami azért valljuk be, elég kellemetlen hiba.

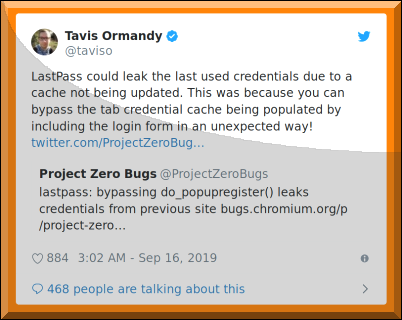

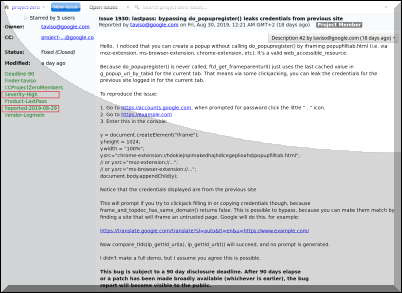

Ha rejtvényfeladvány lett volna, és tippelni kellett volna, hogy na ki találta meg ezt a sebezhetőséget (is), akkor azért már sokan képben vannak, és ismerősen cseng számukra a Project Zero, és Tavis Ormandy neve.

És a dolog tényleg elég ijesztőnek látszik: meglátogatjuk A webhelyet, biztonságosan bejelentkezünk, majd tovább szörfözünk B webhelyre, ahol egy preparált kóddal hozzáférhetnek az A webhelyi account hitelesítő adatainkhoz.

A hibajelzés után két héttel a LastPass frissítést adott ki, és mindenkinek javasolja, hogy böngésző kiegészítőket is frissítsék a felhasználók a befoltozott, 4.33.0 vagy későbbi verzióra.

Bár az eredeti jelentések csak a Chrome és Opera böngészőkliensek sérülékenységére tértek ki, de végül inkább minden böngésző kliens alá adtak ki új javított változatot az elmúlt hét péntekén, ami elvileg automatikusan frissül.

Bár a LastPass blogjában vitatta a hiba vélt súlyosságági fokozatát, illetve azt is, hogy azt valódi támadásra már tényleg ki is használták volna a publikussá tett jelzést megelőzően.

Ám azért a hiba végül azért szeptember 13-án mégis befoltozásra került, miután az exploit részletei "High severity" besorolással augusztus 29-én nyilvánosságra kerültek.

Mit tehetünk mi felhasználók az itt emlegetett azonnali kiegészítő frissítésen felül? Figyeljünk az adathalász támadásokra, használjunk több faktoros azonosítást (2FA, MFA), legyen minden jelszavunk egyedi és erős, és persze ne csak a böngésző kiegészítőt tartsuk frissen, hanem az operációs rendszerünket, program környezetünket és a vírusvédelmi alkalmazásunkat is.

(Ami viszont valóban kissé elgondolkodtató, hogy elvileg az emberek azért használnak LastPass-t, mert nem tudják megjegyezni a sokfélét, akkor vajon miért használnak mégis több helyen egyformát? Ez legalább olyan jó kérdés, mint hogy miért kell a jósnőhöz bejelentkezni, miért nem tudja előre, hogy jövök?)

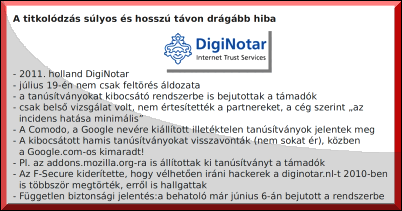

Végül fontos megjegyezni, hogy természetesen hibákat időnként mindenhol felfedeznek, ám ebben a folyamatban az a legegészségesebb, ha a hibajelentő felé a kommunikáció egészséges és gyors, azt a fejlesztők megköszönik, vagy ha él náluk bug bounty, akár díjazzák is a megfelelő jelzést. A másik módi az elhallgatás, sumákolás - lásd a holland DigiNotar esetét, ami igazi állatorvosi lóként demonstrálta, hogyan NE viselkedjünk cégként krízis helyzetben.

A "valós, in the Wild körülmények között még nincs tudomásunk valódi támadásról" szlogen talán sokaknak szintén ismerős lehet az MS évekkel korábbi Patch Thuesday-es paneljeiből, de ma már biztos, hogy sehol sem erről kellene szólnia a történetnek, hanem a hibajelentők megfelelő megbecsüléséről és a gyors reagálásról: hatékony kommunikációban és mielőbbi hibajavításban egyaránt.