Két érdekes statisztika is foglalkozik a ransomware támadások mértékével, gyakoriságával, hatékonyságával. Ezekből válogattunk pár érdekes és egyben tanulságos adatot.

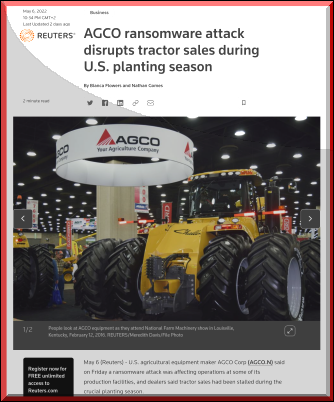

A Dragos által gyűjtött adatok összefoglalója szerint folyamatosak az ipari rendszerek elleni nagyszabású támadások, például az idén júniusban a mexikói Foxconn gyár elleni támadásban 1,200 szervert titkosított LockBit csoport több hetes leállást okozva. A Black Basta banda pedig egy tavaly májusban szintén hetekig tartó olyan incidensért tehető felelőssé, amelyet az AGCO nevű mezőgazdasági berendezéseket gyártó cég ellen hajtottak végre.

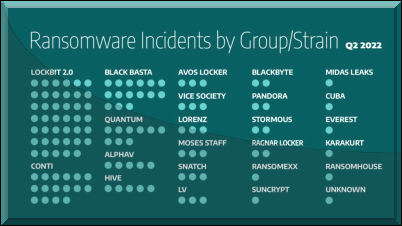

A biztonsági cég 43 különböző ransomware szereplőt követ nyomon, amelyből a második negyedévben 23 volt aktív. A vizsgálatban 125 különböző zsarolóvírus támadást elemeztek ki.

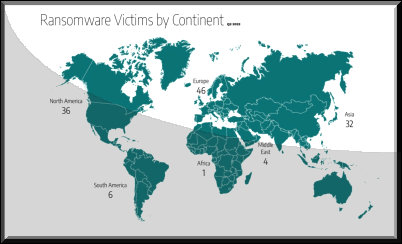

A második negyedévi részletes adatok szerint az ipari szervezetek és infrastruktúrák elleni támadások többsége, majdnem 40%-a európai célpontok ellen zajlott, Észak-Amerika került a második helyre 36 jegyzett incidenssel, míg Ázsiában valamivel kevesebb, 32 eset történt, és a maradék támadások dél-amerikai, közel-keleti és afrikai célpontok ellen történtek.

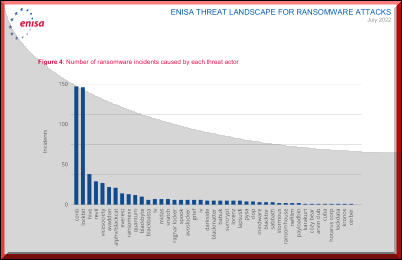

A LockBit 2.0 által indított támadások messze a leggyakoribbak, az összes eset 33 százalékáért ez a banda a felelős. A szoros verseny élmezőnyében találjuk még a Conti, a már említett Black Basta, a Quantum és az AlphaV (másnéven Black Cat) csoportot is.

A vizsgált adatok azt támasztják alá, hogy a bűnözők az év hátralévő részében is gyaníthatón növekvő aktivitást fognak mutatni az ipari rendszerek elleni műveletekben.

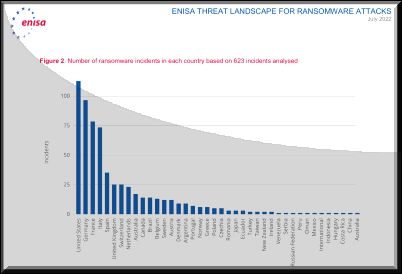

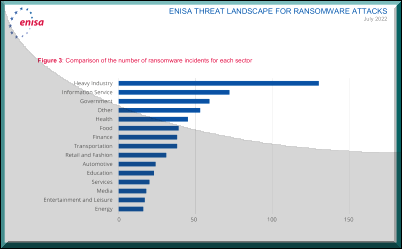

Ezt képet árnyalja kissé az európai ENISA fenyegetettségi helyzetről szóló jelentése, amely szerint a jelentett és nyilvánosságra került esetek igazából csak töredéke a valós számoknak. Az egyéves időtartamot átfogó elemzés adatai 2021 májusa és 2022. júniusa közti időszakra vonatkozóan összesen 623 zsarolóvírus-incidenst elemzett világszerte.

A vizsgált vállalatok igen széles körből kerültek ki, mind változatos üzleti profiljuk, mind cégméretük szerint a legkisebbektől egészen a multinacionális nagyvállalatokig szerepelnek a merítésben. A statisztika szerint ebben az időszakban havonta mintegy 10 terabájtnyi adatot loptak el a ransomware fenyegetés szereplői. Az ellopott adatok 58%-a a munkavállalók személyes adatait tartalmazta.

A doxing - vagyis az ellopott adatok nyilvánossá tételével való kombinált fenyegetés - miatt nőtt a nyomás az áldozatokon. Az incidensek 94%-ánál nem került nyilvánosságra, hogy az adott vállalat végül kifizette-e a váltságdíjat vagy sem. Gyakori eset azonban, hogy nem fizetés esetén a bűnözők beváltják a fenyegetést, és a sikertelen egyeztetés után az incidensek közel 38 százalékában a bandák elérhetővé teszik a zsákmányolt bizalmas adatokat a weboldalukon.

Ebből pedig egyenesen következik, hogy a fennmaradó 62%-nál vagy kamu volt az adatlopás, vagy pedig a háttérben sikerült valahogy megállapodni a támadókkal.

Mivel a látencia hatalmas, emiatt ezek a számszerűsített adatok csak a jéghegy csúcsát jelentik. Nehezíti a célzott vállalatok helyzetét, hogy 2018. óta egyre komplexebb támadások zajlanak, jól működő üzleti modellé vált RaaS (Ransomware as a Service), állandó szereplő lett a doxing.

Emellett nem fizetés esetén DDoS támadással is fenyegetőznek a támadók, amely az üzletmenet folytonosság szempontjából jelentős kockázat, és a célzott támadásokban sajnos szerepe lett az olyan jellegű módszereknek is, amelyeknél belsős információkért pénzt ígérve sértett munkavállalókat toboroznak saját cégük elleni támadáshoz.

Végül érdemes a védekezéshez, megelőzéshez történő szokásos ajánlások közül kiemelni párat. Nyilván a naprakész biztonsági másolat készítése az üzleti fájlokról és a személyes adatokról már alapnak számít, de ebben is van például olyan 3-2-1 elnevezésű best practice módszer, amely a 3 példány, 2 különböző adathordozó, és 1 másolat a helyszínen kívül jelentőségét emeli ki jogosan.

Támadás esetén hasznos ötlet a No More Ransom Project weboldalára ellátogatni, amely az Europol kezdeményezésére jött létre, valamint célszerű értesíteni a helyi kiberbiztonsági hatóságot is, és lehetőség szerint nem fizetni, nem tárgyalni a bűnözőkkel.