Egy új fajta tömeges támadási formát figyeltek meg a szakértők, melynek során a Microsoft irodai környezet belépési oldalának hasonmásával tévesztik meg sikeresen a vállalati felhasználókat.

A Greatness elnevezésű moduláris adathalász szolgáltatás (PaaS, Phishing as a Service) még a tavalyi év közepén jelent meg, amelyet kifejezetten a Microsoft 365 környezet megszemélyesítésére terveztek, és egy adathalász készletből, egy PaaS API szolgáltatásból, valamint a kommunikációhoz szükséges Telegram botból áll.

A bűnözőktől bérelhető megoldás lehetővé teszi, hogy automatikusan rosszindulatú hivatkozásokat és mellékleteket küldjenek a célpontoknak, melynek segítségével bejelentkezési adatokat képesek ellopni, sőt megtévesztve a felhasználót még a kétfaktoros hitelesítés védelem megkerülésére is kísérletet tehetnek.

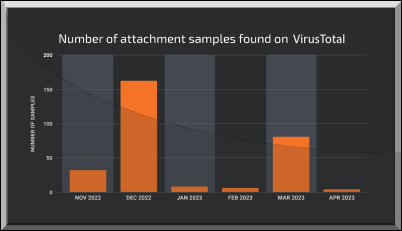

A támadásban jelentős emelkedő kiugrásokat figyeltek meg a szakértők, így tavaly decemberben és idén 2023. márciusában is erőteljes aktivitási hullámot tapasztaltak.

A rosszindulatú eszközkészlet képes kódszinten teljesen testre szabni az áldozatnál megjelenítendő Microsoft Office 365 belépési ablakot, ahol már az e-mailcím is előre ki van töltve.

Ha az áldozat gyanútlanul beírja a jelszót, az API azonnal továbítja azt, és ha az adott fióknál a multifaktoros azonosítás is be van állítva, úgy a szolgáltatás felszólítást küld az áldozatnak a szükséges hitelesítés elvégzésére vonatkozóan.

Amennyiben minden lépéssel sikerül megtéveszteni a felhasználót, a Greatness elküldi az MFA hitelesítési munkamenet cookie-jait is a támadóknak.

Az eszközkészlet által megcélzott eddigi szervezetek jelentős többsége az USA-ban és az Egyesült Királyságban található.

Emlékezetes, hogy egy korábbi felmérés azt mutatta, még a kétfaktoros autentikációt sem kapcsolja be az Office 365 felhasználók óriási többsége, 78 százaléka, miközben pedig világszerte napi 300 millió csalárd bejelentkezési kísérlet történik a felhőszolgáltatásokba.

Head Honcho 2023.05.11. 13:03:51