Úgy látszik, ez egy ilyen hét, minden a titkosítással operáló zsaroló programokról szól. Na nem mintha az idei évre szóló erőjelzések nem pontosan ezt mondták volna, mert de :-) Aki viszont azt gondolja, minek mentés, majd fizet, aztán minden gondja megoldódik, az szinte garantáltan csalódni fog. És hogy még izgalmasabb legyen a dolog, a Windowsosok után lassan vakarhatják a fejüket a Macintosh és Linux felhasználók is.

Nem okvetlenül amiatt jött a képbe az OS X és a Linux, mert hogy valamilyen kritikus tömegű tortaszelete lenne már az operációs rendszerek szerinti részesedésből - ebben ugyanis a Windows egyelőre még mindig verhetetlen. A Macintosh felhasználók száma azonban évről évre növekszik, és gyaníthatóan fizetőképes keresletként tekintenek rájuk a bűnözők.

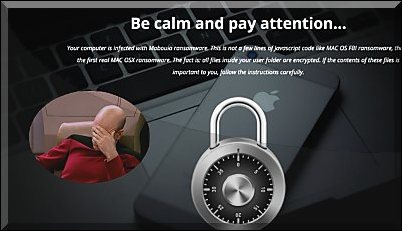

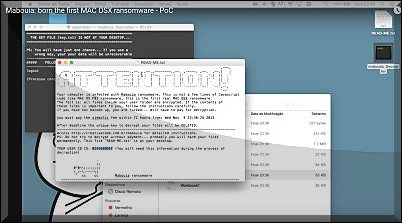

Egy brazil biztonsági kutató nemrég egy olyan Proof of Concept (PoC, azaz kísérleti) kódot mutatott be, amely 500 dollárt kér a titkosított dokumentumok feloldásáért. A Mabouia Ransomware nevezetű program C++ nyelven készült és XTEA (eXtended TEA) titkosító algoritmust használja a felhasználó fájljainak "túszul ejtéséhez".

Ami még érdekes, hogy nem szükséges adminisztrátori jogosultság a rosszindulatú kód végrehajtásához, hiszen a ransomware a felhasználó személyes fájljait módosítja, így a fertőzés csak egy kattintásnyira van. Ha a többi feladatot is hibátlanul csinálja - pl. privát kulcsok kezelése egy központi szerveren, TOR alapú Bitcoin fizetés, az eredeti fájl visszaállíthatatlan törlése, stb. - akkor itt is egy új korszak jöhet.

Rafael Salema Marques szerint ideje felébredni a 66 millió Apple júzernek, különösen azoknak, akik még mindig abban a tévhitben élnek, hogy rosszindulatú kódok Macintosh alá egyáltalán nem érkezhetnek. Annyi mindenesetre biztos, hogy mostantól érdemes lesz jobban figyelni, és a saját dokumentumokat szorgalmasan mentegetni. Itt egyébként már a 2012-es 600 ezer gépet zombivá változtató Flashback botnetnek is volt már remélhetőleg némi nemű ébresztő hatása.

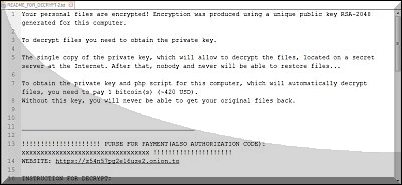

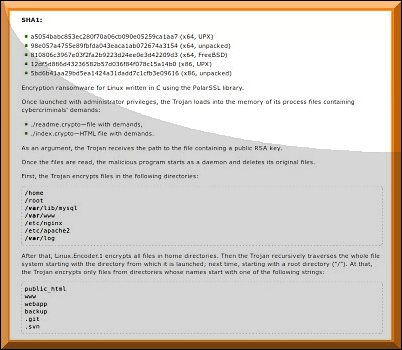

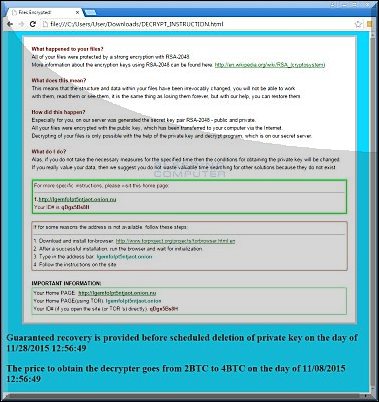

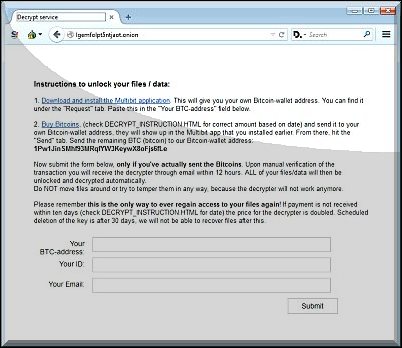

És akkor jöjjön a Linux, ami jelen esetben nem is a desktop környezeteket, hanem inkább a webszervereket érintheti. A Linux.Encoder.1 nevű program fájlokat titkosít, majd a szokásos recept szerint váltságdíjat követel a feloldó kulcsért, ami jelen esetben 380 USD-nek megfelelő Bitcoin, ez jó magyar forintban ma kiszámolva nagyjából 100 ezer HUF.

Vegyük észre, hogy a hamis vírusirtók jellemző 50 dolláros összegéhez képest ebben az üzletágban már mennyivel nagyobb pénzek forognak, például a tegnapi Cryptowall 4.0-nál is 1.84 Bitcoin szerepelt, ami hozzávetőlegesen 205 ezer forint.

A célbavett mappák alapján (/var/lib/mysql, /var/www, /etc/nginx, /etc/apache, /var/log, public_html, www, webapp, backup, .git, .svn) látszik, hogy a MySQL, az Apache, az Nginx, illetve a mentésekkel kapcsolatos egyéb könyvtárakat is igyekszik tönkretenni.

A titkosításra kijelölt fájltípusok köre is igen széles: ".php", ".html", ".tar", ".gz", ".sql", ".js", ".css", ".txt" ".pdf", ".tgz", ".war", ".jar", ".java", ".class", ".ruby", ".rar" ".zip", ".db", ".7z", ".doc", ".pdf", ".xls", ".properties", ".xml" ".jpg", ".jpeg", ".png", ".gif", ".mov", ".avi", ".wmv", ".mp3" ".mp4", ".wma", ".aac", ".wav", ".pem", ".pub", ".docx", ".apk" ".exe", ".dll", ".tpl", ".psd", ".asp", ".phtml", ".aspx", ".csv".

A C nyelvű trójai program a titkosítást AES-CBC-128 eljárások segítségével végzi, működéséhez pedig root jogosultság szükséges.

A vírusvédelmi programok egy része már sikeresen felismeri, így például az ESET programjai "Linux/Filecoder.A" néven detektálják a jelenlétét.

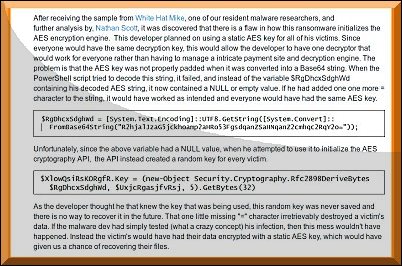

Végül, de semmiképpen nem utolsó sorban az úgynevezett Power Worm következik, amely ugyan Windows alá készült, de bár csak ne készült volna. Ugyanis bár az adatokért cserébe 2 Bitcoint (220 ezer forint) kérnek, de egy programozási hiba következtében ha akarnák, sem tudnák ezt megtenni.

A kártevő elemzésekor a biztonsági kutatók szerint az eredetileg csak Microsoft Word és Excel állományokat túszulejtő kártevő új verziójában hibás lett a titkosító algoritmus, és emiatt számtalan más fájlkiterjesztést is elkódol a helyreállítás esélye nélkül. Egy újabb érv lehet ez is a "miért ne fizessünk" tanács mellett. És persze Murphy is befigyel: "Minden jó valamire, ha másra nem, hát elrettentő példának."

Egyébként pedig néha a hozzáfűzött kommentek érdekesebbek, mint maguk a cikkek. Egy ilyen elgondolkodtató hozzászólással zárjuk a mai posztot, remélve hogy ezzel nem adunk kiegészítő ötleteket a Cryptowall 5.0 fejlesztéséhez.

"Szerintem sokkal több bitcoint szereznének, ha a titkosító helyett egy bitcoin bányász progit csempésznének a gépre. Így több millió gép bányászná nekik a bitcoint, és sokkal többet keresnének vele. És persze sokkal enyhébb lenne a bünti, ha elkapják őket. Vagy tévednék?"