A zerodayes ügyek kivételével sokat lendíthet az IT biztonsági helyzetünkön, ha mindig naprakész, hiba-javított operációs rendszert, és alkalmazói szoftverkörnyezetet használunk. Sajnos sokan ezt különböző okokból nem teszik meg, pedig az elrettentő példákat napestig lehetne sorolni.

Még 2003. januárjából sokan emlékezhetnek az SQL.Slammer féregre. Sok szempontból totális újdonságnak számított, és akkoriban a viszonylag gyorsan körbefutó "világjárványok" nem számítottak éppen ritkaságnak: a Nimda, a Morris worm, Code Red vagy a Blaster. Akik 2003-ban valamilyen nagyvállalatnál dolgoztak, azok közül sokak unalmas januárját az SQL.Slammer "dobta fel", hiszen akik korábban úgy könyvelték el, hogy csak futtatható állományokban vagy boot szektorban lehetnek vírusproblémák, most nagyot csalódhattak.

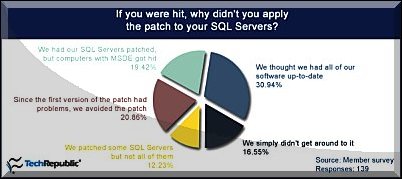

A fő tanulság pedig az volt, hogy a biztonsági frissítések futtatása mennyire fontos. Bár a Microsoft a sebezhetőség bejelentésére reagálva még 2002-ben kiadott egy SQL javítócsomagot, amit azonban sokan sajnos mégsem telepítettek.

Példaként hozhatunk itt még több tucatnyi esetet, Confickertől WannaCry-ig, ahol az első időszakban persze eltelt valamennyi idő a hibajavítás kiadásáig, de aztán a Conficker például még éveken át a vírus toplista prominens helyezettje lehetett. Az idén májusi WannaCry után sem frissítette mindenki azonnal a rendszerét, pedig ennél az incidensnél a már régóta nem támogatott Windows XP is kapott egy rendkívüli javítófoltozást.

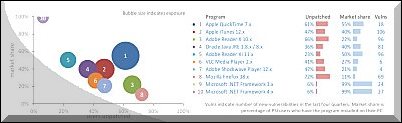

A ransomwarek 2013. óta tartó történelmében is jelentős szerepet játszhatott a frissítetlen, sebezhető, elavult szoftverkörnyezet. Ez az exploit kitek aktivitása miatt is különösen veszélyes, hiszen a támadások már régóta tömeges méretekben, és automatizáltan történnek.

Az alkalmazói szoftverek (például Microsoft Office, Adobe Flash, Adobe PDF Reader, WinZip, DivX, Firefox, stb.) naprakészségének területén ugyanígy "dolgozik" a figyelmetlenség, lustaság. A felhasználók esetében még működhet a "nem tehet róla, de azért tehet(ne) ellene", ám például egy kormányzati honlap főállású üzemeltetőitől a kiberháborús korszak kezdetén egy sok év óta elavult, régi szoftverváltozat futtatása szembemenve minden CERT-es ajánlással komoly kockázati tényezőnek, kritikus biztonsági kérdésnek számíthat.

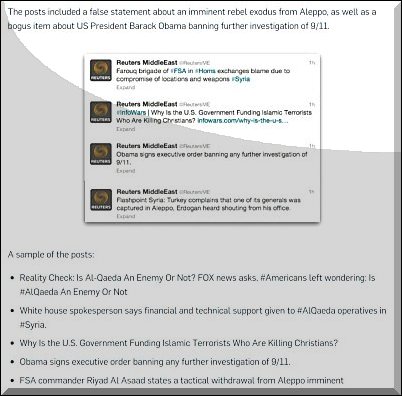

Ez ügyben is juthat eszünkbe számtalan szebbnél szebb gondolat, például a Reuters ismételt feltörése 2012-ben, ahol is az elavult WordPress játszotta a főszerepet, mint gyenge-pont.

Így történhetett például, hogy 2017. június 25-én feltört amerikai kormányzati weboldalakon ISIS-es szövegek jelenhettek meg. A Trumpnak címzett politikai üzeneteket már javában vizsgálja az FBI, az azonban már most is nyilvánvaló, hogy egy 2015-ös 7.0 DotNetNuke szoftververzió futtatása az aktuális legfrissebb 9.01 változat helyett a maximálisan elvárható biztonság hiányában egy másik ligában játszik.

Hasonlóan nem kottázza le a világszínvonalat, hogy a brit kórházak 90%-a 2016. decemberében még mindig Windows XP-t futtat. Érzékeny betegadatok millióit egy sebezhetőségektől zsúfolt, és 2014-ben megszüntetett támogatású (a bankok az ATM-ek miatt egyedi szerződéssel még vásárolnak hozzá javításokat) operációs rendszerre bízni, ez szintén a számítógépes biztonság minden szabályát a Holdig rúgja. Szóval frissítés-update-patchmanagement fronton még jócskán lehetne-kellene javulnunk - de reméljük a legjobbakat.

2017.07.04. 02:34:29

XP? 2000 környékén még DOS-os programokat használtunk bizonyos feladatokra. Miért? Mert a program nem volt működőképes windows alatt. Amelyik kliensnek nem volt szüksége scannerre, azokat valahogy sikerült áterőszakolni, de ahol scanner is kellett, ott a driver miatt végképp nem volt lehetőség a váltásra.

Aztán ott az a DotNetNuke. Nem ismerem. De elképzelhetőnek tartom, hogy az azt használó szoftver is verziófüggő, a fejlesztője talán már rég felszívódott...

Stb.

Szóval sok dolog van ebben a listában, ami nem egyértelműen az üzemeltetést végzők sara.

Apropó e.ü.: háziorvosomnál úgy öt-hat éve is valami dosos szörnyűség nyomtatta a recepteket...

hajbazer 2017.07.04. 11:23:41

Csizmazia Darab István [Rambo] · http://antivirus.blog.hu 2017.07.04. 20:15:45

Sok dologgal egyetértek, otthoni játékplatformnak az XP kiemelkedő volt, na meg a túlfogyasztás híve sem vagyok :-)

Azonban ha kórházak, állami szervezetek, kormányzati helyek ne dropmyrights-okkal, meg ilyesmikkel védjék meg az adataimat, adataikat, hanem tegyenek eleget a biztonsági előírásoknak, használjanak naprakész hibajavított cuccokat, logoljanak, elemezzenek naplót, auditáljanak, pentesteljenek, meg minden ilyesmi.

Amikor még csak közeledett a támogatási időszak vége, a SANS már ilyesmikről írt:

"a már felfedezett, de nem publikált zero day sebezhetőségeket most nagy valószínűséggel bespájzolják a kártevőterjesztők a dátum utánra, és a gyanú szerint számos ilyenen ülhetnek addig. Az átlagos ára egy Windows XP rendszerhez tartozó exploitnak ma a fekete piacon nagyjából 50 és 150 ezer USD közé tehető, ami viszonylagosan nem túl magas. Ha viszont valaki felfedez egy nagyon megbízható, távolról jól kihasználható sebezhetőséget, és ezt addig eltitkolja, akkor komoly veszélyeket tud vele majd okozni a jövő év tavasza után."

www.computerworld.com/article/2483621/malware-vulnerabilities/xp-s-retirement-will-be-hacker-heaven.html

DOS-os meg Win95-ös cuccokkal egyébként még én is találkoztam tavaly kórházakban, szóval azért nem csak a britek cipője lehet lukas ;-)

További szép napot :-)

hajbazer 2017.07.04. 23:35:29

Te: "kormányzati helyek ne dropmyrights-okkal, meg ilyesmikkel védjék meg az adataimat, adataikat, hanem tegyenek eleget a biztonsági előírásoknak, használjanak naprakész hibajavított cuccokat, logoljanak, elemezzenek naplót, auditáljanak, pentesteljenek, meg minden ilyesmi"

A biztonsági előírások alatt mit értesz? Melyik IT biztonsággal kapcsolatos, melyik szabvány, melyik pontját? Naprakész hibajavított rendszert? Úgy érted, hogy olyat, amiben fél éve, egy éve ott tátonganak a publikálatlan (de a fekete piacon már rég értékesített) biztonsági sebezhetőségek, amiket csak a nyilvánosságra kerüléskor hajlandóak javítani (lásd az NSA ellopott arzenálja)? Mit logoljanak, mivel logoljanak és mennyire? Mit segít egyáltalán a logolás, ha jön a zsarolóvírus? Mind-mind olyan hangzatos közhelyek, amik közül egyetlen konkrétumot nem említesz. A cikked azt a tévhitet sugallja az olvasó számára - mint egyébként minden frissítsmertkülönbenbajlesz szélsőségesen manipulatív IT marketing bullshit cikk - hogy ha valaki folyamatosan frissíti a rendszerét, akkor biztonságban lesz, holott ez marhára nem igaz. Sőt, inkább az igaz, hogy minél többet fejlesztenek egy szoftverbe, annál több (még nem ismert) hiba kerül bele. Egy operációs rendszernek nem feladata, hogy megvédjen a fenyegetésektől. Azt sajnos mindenkinek magának kell megtennie különféle eszközökkel. Aki azt mondja, hogy az ő operációs rendszere definíció szerint biztonságos (legyen az akár a Windows 10, vagy a Linux), az hazudik. Természetesen, Microsoft-nak profitérdeke hazudni. A Linux esetében már árnyaltabb a történet.

2017.07.05. 07:48:20

Mindössze azt kifogásoltam, hogy a poszt (látszólag?) az üzemeltetőkre tolja a felelősséget, holott sok esetben ennek egyéb, messzebre vezető oka van, nem a lustaság. (hajbazer szövegére nem kívánok reagálni, max. annyit, hogy az általa emlotett tűzfalnak nevezett dolog is csak bizonyos feltételek teljesülése esetén nyújthat védelmet, sacc/kb egy kernel exploit ellen nem nagyon tud védeni)

2017.07.05. 08:09:24

hajbazer 2017.07.05. 08:33:29

Nem kívánsz reagálni, de azért mégis megtetted. Semmi probléma, jártak már így egy páran. :P Ami viszont már probléma, hogy ismét csak homályos, semmitmondó "csak bizonyos feltételek teljesülése esetén" szövegekkel kelsz ki a nem frissített rendszerek ellen. Leírhatnád például, mik ezek a feltételek, hátha abból is tanulhatna a nagyérdemű, aki ide téved. A kernel exploitodat pedig jobbhíján be kell juttatni a rendszerbe, de ha nincs támadható portod - mert speciel van egy erős, alkalmazás-orientált tűzfalad, ami a kódfuttatások ellen is véd - akkor sajnos ez nem fog sikerülni egy, gyenge rendszerekre kihegyezett, automatizált támadás során. Ellenben, a frissített csilirendszerrel rendelkező r=1 nyugodt szívvel nyitva hagyja a portjait, mert "úgyis biztonságos", mert frissített™ és támogatott™ szoftver van rajta. Aztán meg is kapja szépen a 0day-t. Főleg azzal van bajom, hogy egyesek megpróbálják azt az illúziót kelteni, hogy egy frissített rendszer nagyságrendekkel magasabb fokú biztonságot nyújt, mint egy nem frissített rendszer. Ez pedig egész egyszerűen hazugság. A leggyengébb láncszem a júzer és a legerősebb láncszem is ő lehet, mivel (még) nem a SkyNet-tel állunk szemben, a vírusok nem tudnak gondolkodni, de az ember igen (ha akar, és nem minden megoldást csak vindóztízre és új hardverre való pénzszórásban lát kimerülni).

Még mindig egy büdös szót nem szólt senki arról, hogy mit tehet az, aki régi rendszeren maradt, gépkidobás, félve remegés, fogkocogtatás és a "nem vagyok elég menő, mert nem haladok a korral" a túlfogyasztást szándékosan erőltető reklámok és szponzorált tartalmak által erőltetett demagóg tévhit benyalásán kívül.

2017.07.05. 08:48:49

hajbazer 2017.07.05. 11:34:28

Magad nevében beszélj! Tekintettel arra, hogy messze el se gondolkodtál azokon, amit leírtam, én nem sorolnálak a gondolkodásra képes emberek közé. A bejegyzés íróját még azok közé sorolom, csak túlságosan beállt a trendbe. Erre akartam felhívni a figyelmet.

Apropó, ha már te akarod megmondani, hova vagyok való.. hupuék mit szólnak, hogy a nyilván nem pozitív elismerésnek szánt odavalóságommal minősíted őket?

2017.07.05. 12:18:06

hajbazer 2017.07.06. 12:40:57

Szégyellem magam, hogy informatikus vagyok. Amikor a szakmát kezdtem, még volt annyi becsülete, hogy aki értett hozzá, az nem a nagyvállalatokra támaszkodva orgazmált a frissített szoftverek "előnyein", hanem megoldotta magának. Érdekes, akkoriban sok hozzáértő szándékosan kikapcsolta a frissítéseket és mégse hekkelte meg senki.

Silányodik a szakma. Több a füstje, mint a lángja. Luficégek, lufiblogok, lufiemberek. Szégyelljétek magatokat!

2017.07.06. 12:44:22

hajbazer 2017.07.06. 13:17:10

2017.07.06. 13:26:28

hajbazer 2017.07.06. 21:51:46