Ezúttal egy reklám ablak próbálja meg a felhasználókat rávenni arra, hogy kattintással frissítsenek, különben nem játszható le a videó. Figyelem, átverés az egész.

Megtévesztés + DRM védett fájlok = fertőzés

Egy klasszikus social engineering trükk bukkant fel új köntösben. Arra még mindenki emlékezhet, hogy a korábbi klasszikus Windows-os átverést, amely egy videó előtt/helyett állítólagos hiányzó kodekre figyelmeztet, még a Macintosh rendszerekre is elkészítették 2007-ben. Most pedig kifejezetten az .ASF médiafájlokra jár rá a rúd, mindjárt megmutatjuk azt is, hogyan és miképp.

419 - Imádlak Afrika Aha-ha

Mai posztunkban a "továbbra is áldott Celinena asszony" nekünk íródott szívhez szóló levelét mutatjuk be, amiből egyrészt kiderül, az ilyen 419-es típusú afrikai diktátoros, pénzkimenekítős átverések még messze nincsenek a kihalás szélén. Másfelől az is kiviláglik az eset kapcsán, hogy szemben a Zeus trójai idén megjelent januári változatával itt még szó sincs tökéletes magyarságról, levelünkben szemlátomást maradt a "Tuskó Hopkins és Fülig Jimmy használni Google Translate" módozat.

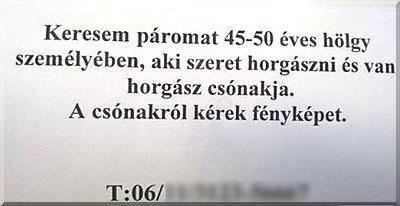

Zsákbamacska autó: fénykép csak kérésre

Aki autót venne, fotó nélkül nehéz helyzetben van, hiszen nem látszik, miről van szó. ("Csak képes hirdetések" checkbox bejelölése rulez!) Ugye azt már mindenki rutinszerűen kezeli, ha más esetben kéretlen levélben kap érdektelen üzeneteket melléklettel, gyanús linkekkel - gyorsan kukába vele, hiszen nem kértünk ilyet, és viszlát.

Hamis antivírus örökkön örökké

"Míg a halál el nem választ... és azután is". Folyamatos a hamis antivírusok dömpingje, a különutas szerzői jogi fenyegetések, az állítólagos pedofil gyanúsítgatás, és az FBI, Police, RIAA vonal mellett nem hanyagolják el a bűnözők az eredeti, klasszikus vonalat sem. Ebből kettőt is bemutatunk ma, az egyik egy jól sikerült hamis antivírus okostelefonra, a másik legalábbis elnevezésben már egy 2014-es évjáratú "termék".

Ezúttal Drupal jelszavakat loptak el

A tavalyi év emlékezetes lehet a LinkedIn felhasználóknak, akkor az üzemeltetők feltörése miatt került ki 6.5 millió jelszó. Ugyancsak kellemetlen esemény volt tavaly márciusban, mikor a Wordpress PHP alapú ingyenes tartalomkezelő rendszer kompromittálódott, és egy sebezhetőség kihasználásával tömegesen támadták a WordPress alapú weboldalakat. Most pedig a Drupal rendszerébe jutottak be támadók.

Ruby on Rails sebezhetőség a szervereken

Rájár a rúd a webszerverekre, aktívan kihasználják azt a kritikus biztonsági rést, amely a Ruby on Rails webes alkalmazás fejlesztő keretrendszerében található. A sebezhető szervereket megfertőzik, és botnetet építenek a kompromittált gépekből.

LinkedIn adathalászat - hogyan védekezhetünk?

Két új károkozó is felkerült a múlt havi vírustoplistára a leggyakoribbak közé, az egyik a nyolcadik helyezett HTML/Phising.LinkedIn trójai volt. Ez egy olyan kártevő, amely észrevétlenül átirányítja a böngészőt rosszindulatú webhelyekre. Ennek kapcsán a Linkedin-Kepzes.blog.hu felkérésére most összegyűjtöttük, mire figyeljünk, hogyan védekezhetünk.

Több változata is van az aláírt Mac-es trójainak

Tegnap számoltunk be arról a valódi, érvényes Apple Developer ID-vel rendelkező trójairól, amely kémkedett az áldozatok OS X alapú gépein. A vírusirtók egy jó része már felismeri, viszont beszámolók szerint több verziója is terjed.

Újabb Mac-es trójai kártevő

Biztonsági kutatók egy olyan OS X alatt futó kártevőre lettek figyelmesek, melynek segítségével ismeretlenek angolai aktivisták számítógépes adatai után kémkedtek.

Várják a Hacktivity szervezők a pályázatokat

2013. június 14-ig várják a pályázatokat a 10. jubileumi HACKTIVITY-re. Ebben az évben a már két ismert lehetőség mellett - előadás, hello workshop - egy új, harmadik formában is lehet pályázni, ami nem más, mint az élő termékdemó.

Célzott adatlopás PDF állománnyal

Az ESET Live Grid adatainak elemzése közben olyan forgalmi adatokra bukkant, melyből pakisztáni gépek ellen végrehajtott célzott kártevőtámadás képe bontakozott ki. Egy indiai céghez köthető aláírt tanúsítvánnyal végrehajtott akcióban sebezhetőséget tartalmazó PDF fájlokat használtak fel a támadáshoz, és loptak el bizalmas adatokat a fertőzött számítógépekről.

Adathalászok támadják a LinkedIn-t

Az ESET minden hónapban összeállítja a világszerte terjedő számítógépes vírusok toplistáját, melyből megtudhatjuk, hogy aktuálisan milyen kártevők veszélyeztetik leginkább a felhasználók számítógépeit. 2013. áprilisában a következő 10 károkozó terjedt a legnagyobb számban.

Kártevő az Amazon áruház nevében

Még jóformán ki sem hűlt korábbi posztunk az eBay-PayPal nevében küldött Invicta órás átverésről, máris újabb hasonló kaliberű incidensről olvashatunk, most az Amazon a soros.

Az antivírus nem egy lift II.

Mire érdemes figyelni az összehasonlító antivírus tesztekkel kapcsolatban? Gyorstalpaló, összefoglaló egyenesen John Hawes (Virus Bulletin) tolmácsolásában, második rész.

Van új a nap alatt: hamis eBay live chat

Egy friss beszámoló szerint az eBay nevében jelentek meg ismeretlenek, akik látszólag a már jól ismert hivatalos chat ablakot kínálták, https-en, érvényes tanúsítvánnyal.

Kiadatás előtt a SpyEye atyja

Az Egyesült Államok Igazságügy-minisztériuma jelentette be, hogy Thaiföld kiadja azt a 24 esztendős algériai férfit, akit azzal vádolnak, hogy ő állt a híres-hírhedt Zeus botnet készlet, a SpyEye hátterében.

iTunes számla vagy mégsem II. rész

Egy éve sincs, hogy egy nagyon hasonló átverésről írtunk. A sikeres csalások azonban láthatóan sosem halnak ki, ezúttal Németországban próbálnak ezzel a trükkel a felhasználóktól hamis iTunes számlával pénzt kicsalni.

Lekapcsolják a Facebookot - már megint ;-)

Az alaposabb megértés miatt muszáj egy viccel kezdeni. "Jó lenni újra nyerni a lottón. Miért, hát régebben nyertél? Nem, de egyszer korábban már szintén jó lett volna." Ahogy rendszeresen előjön a "fizetős lesz a Facebook" álhír, vagy a "hogyan akadályozzuk meg, hogy a Facebook hozzáférjen személyes adatainkhoz" - jóságos tervezőm!, de a "legyen lila vagy bármilyen más színű a közösségi oldalad" is egy visszatérő törzsvendég az átverések színes kis világában.

Antivirus.blog menni Tilos Rádió

Tegnap a Tilos Rádióban 10 és 12 között beszélgettünk Levivel (Buttás Levente) és Papóval (Csabai Gábor) vírusokról, kártevőkről, védekezésről, mióta vannak, miért vannak. Sok mindenről szó esett, szinte elrepült az a két óra, így aztán adás után még jó másfél órát tudtunk diskurálni az előtérben is. Ezúton is köszönjük a meghívást! :-)