A hamis antivírusok már eddig is igyekeztek minél jobban ráijeszteni a felhasználókra, ebben a játszmában most egy újabb lépcsőfokon vagyunk túl.

Safe mód a Mechagodzilla ellen

Hamis antivírusok jönnek, hamis antivírusok mennek, folyamatosan kapjuk az áldást, újabban már egyre gyakrabban Macre is, meg persze Androidra is. A klasszikus Windows alattiaknál szokásos ökölszabály, amely a csökkentett módban való gyomlálást tanácsolja, sok esetben hasznos, ám néha bizony azzal is szembesülhetünk, hogy nem tudunk így rendszert indítani. Mit lehet mégis tenni?

"Szósölmédia" és nyaralás

Hogy ez a kettő összefügg, és a kapcsolat nem éppen felhőtlen, azt már egy 2010-es posztunkban kibeszéltük. A korábban jelzett tendenciák azóta is hasonlóak, vagyis biztonsága érdekében érdemes lenne mindenkinek megszívlelni az akkori Pleaserobme.com honlap kapcsán említett tanulságokat, és nem realtime közvetítésként osztani meg az élet minden egyes apró mozzanatát. Statisztikával kezdjük, infografikával folytatjuk és jó tanácsokkal zárunk.

Dropbox csalival terjedtek a kémprogramok

A kínai hackerek tavalyi New York Times elleni akciója kapcsán érdemes megismerkedni azzal, hogy pontosan milyen trükkökkel tudtak a támadok hozzáférést szerezni, fertőzni, hátsó ajtót nyitni szerkesztőség gépein.

Küldj pénzt! - Az elveszett poggyász sztori

Pár éve írtunk már részletesebben arról a jellegzetes csalásról, amelynél a feltört, vagy kitalált Facebook jelszó birtokában a nevünkben kapnak az ismerőseink egy hamis üzenetet, miszerint ellopták volna a poggyászunkat Londonban, ezért állítólag sürgősen szeretnénk tőlük pénzt kölcsönkérni. Ez főként angol nyelvterületen divatos, de magyarra nyers fordított változattal is lehet időnként találkozni.

25-ször több a mobilos kártevő

Egy friss felmérés szerint a mobil eszközöket veszélyeztető malwarek, valamint a számítógépeket támadó, és távolról irányítható fertőzött gépeket egyesítő botnetek száma is minden képzeletet felülmúlóan növekszik. Emlékezetes például, hogy már a tavalyi becslést is év közben korrigálni kényszerültek a vírusvédelmi cégek, mert olyan mértékben emelkedett az Androidos kártevők száma. Vigyázó szemünket Kínára vetjük.

Nyári tanácsok utazáshoz

Tombol a nyár, itt a jó idő. Az ESET munkatársai öt rövid pontban összeszedték, mivel segíthetjük számítógépes biztonságunkat a nyaralás alatt.

A jelszó érték, vigyázzunk rá

Nem kitalálni akarjuk ezúttal, hanem inkább a kezelésével kapcsolatosan vonunk némi nemű párhuzamot a jelszó és a lakáskulcsunk között, valamint rombolni próbáljuk az "Én csak egy hétköznapi átlag ember vagyok, ugyan mit veszíthetek" mentalitást. A héten egyébként két újabb jelszavas incidens is történt, ez is adta az apropót mindehhez.

Mai szavunk pedig: keyjacking

A kártevőterjesztők trükkjeinek tárháza kimeríthetetlen, ötleteik frissek és furmányosak, így hát a korábbi "clickjacking" után most itt a "keyjacking". Ezúttal úgy tévesztik meg a felhasználót, hogy azt hiszi, captcha-t gépel be, pedig valójában ehelyett egy kártevő lefuttatását engedélyezi. Social engineering faktor egyelőre olaszul, de a trükk sajnos nagy valószínűséggel előbb-utóbb nyelvfüggetlenül is felbukkan majd mindenhol.

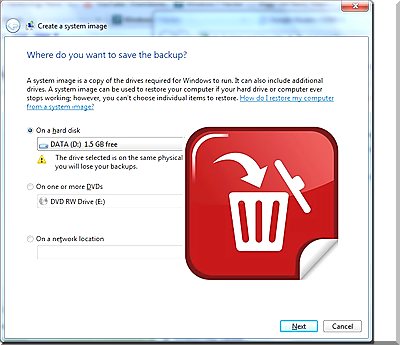

Mentési állományokat töröl a Bundpill féreg

Az ESET minden hónapban összeállítja a világszerte terjedő számítógépes vírusok toplistáját, melyből megtudhatjuk, hogy aktuálisan milyen kártevők veszélyeztetik leginkább a felhasználók számítógépeit. 2013. májusában a következő 10 károkozó terjedt a legnagyobb számban.

Webkamerás kukkolók IV. - 100 férfi ér egy nőt

Néhány napja ismét reflektorfénybe került a webkamerával való illetéktelen megfigyelés, pedig már eddig is növekvő érdeklődés övezte a témát a kártevő terjesztők részéről. Nemrég a BBC írt meg egy ilyen esetet, ahol egy fiatal lány volt a kukkolás szenvedő áldozata. Emellett a folytatásban azt is megtudhatjuk, mire is használható még egy sebtapasz.

Készül az Adblock Plus Internet Explorerre is

Az alternatívnak nevezett böngészők térhódítása ugyan idővel átrendezte a terepet, de az Internet Explorer jelenléte még mindig jelentős az olyan szereplők mellett, mint a Firefox vagy a Chrome. Ezúttal a reklámblokkolásban erősíthetnek az IE hívők, a fejlesztők blogjukon számoltak be a projektről.

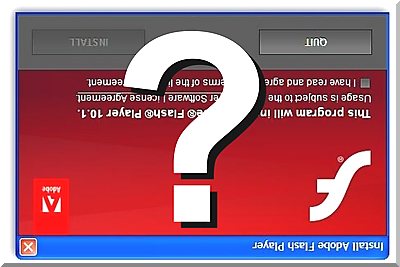

Hamis Adobe Flash frissítés a hirdetésben

Ezúttal egy reklám ablak próbálja meg a felhasználókat rávenni arra, hogy kattintással frissítsenek, különben nem játszható le a videó. Figyelem, átverés az egész.

Megtévesztés + DRM védett fájlok = fertőzés

Egy klasszikus social engineering trükk bukkant fel új köntösben. Arra még mindenki emlékezhet, hogy a korábbi klasszikus Windows-os átverést, amely egy videó előtt/helyett állítólagos hiányzó kodekre figyelmeztet, még a Macintosh rendszerekre is elkészítették 2007-ben. Most pedig kifejezetten az .ASF médiafájlokra jár rá a rúd, mindjárt megmutatjuk azt is, hogyan és miképp.

419 - Imádlak Afrika Aha-ha

Mai posztunkban a "továbbra is áldott Celinena asszony" nekünk íródott szívhez szóló levelét mutatjuk be, amiből egyrészt kiderül, az ilyen 419-es típusú afrikai diktátoros, pénzkimenekítős átverések még messze nincsenek a kihalás szélén. Másfelől az is kiviláglik az eset kapcsán, hogy szemben a Zeus trójai idén megjelent januári változatával itt még szó sincs tökéletes magyarságról, levelünkben szemlátomást maradt a "Tuskó Hopkins és Fülig Jimmy használni Google Translate" módozat.

Zsákbamacska autó: fénykép csak kérésre

Aki autót venne, fotó nélkül nehéz helyzetben van, hiszen nem látszik, miről van szó. ("Csak képes hirdetések" checkbox bejelölése rulez!) Ugye azt már mindenki rutinszerűen kezeli, ha más esetben kéretlen levélben kap érdektelen üzeneteket melléklettel, gyanús linkekkel - gyorsan kukába vele, hiszen nem kértünk ilyet, és viszlát.

Hamis antivírus örökkön örökké

"Míg a halál el nem választ... és azután is". Folyamatos a hamis antivírusok dömpingje, a különutas szerzői jogi fenyegetések, az állítólagos pedofil gyanúsítgatás, és az FBI, Police, RIAA vonal mellett nem hanyagolják el a bűnözők az eredeti, klasszikus vonalat sem. Ebből kettőt is bemutatunk ma, az egyik egy jól sikerült hamis antivírus okostelefonra, a másik legalábbis elnevezésben már egy 2014-es évjáratú "termék".

Ezúttal Drupal jelszavakat loptak el

A tavalyi év emlékezetes lehet a LinkedIn felhasználóknak, akkor az üzemeltetők feltörése miatt került ki 6.5 millió jelszó. Ugyancsak kellemetlen esemény volt tavaly márciusban, mikor a Wordpress PHP alapú ingyenes tartalomkezelő rendszer kompromittálódott, és egy sebezhetőség kihasználásával tömegesen támadták a WordPress alapú weboldalakat. Most pedig a Drupal rendszerébe jutottak be támadók.

Ruby on Rails sebezhetőség a szervereken

Rájár a rúd a webszerverekre, aktívan kihasználják azt a kritikus biztonsági rést, amely a Ruby on Rails webes alkalmazás fejlesztő keretrendszerében található. A sebezhető szervereket megfertőzik, és botnetet építenek a kompromittált gépekből.

LinkedIn adathalászat - hogyan védekezhetünk?

Két új károkozó is felkerült a múlt havi vírustoplistára a leggyakoribbak közé, az egyik a nyolcadik helyezett HTML/Phising.LinkedIn trójai volt. Ez egy olyan kártevő, amely észrevétlenül átirányítja a böngészőt rosszindulatú webhelyekre. Ennek kapcsán a Linkedin-Kepzes.blog.hu felkérésére most összegyűjtöttük, mire figyeljünk, hogyan védekezhetünk.